Nessun software è immune agli attacchi, incluso macOS. La crescente popolarità dei computer Apple li ha resi un obiettivo primario per il malware. E le società di sicurezza offrono sempre più antivirus per Mac, ma ne hai davvero bisogno?

Ecco tutto ciò che devi sapere per proteggere il tuo Mac dal malware.

Sommario:

Come macOS protegge il tuo computer

Il tuo Mac ha molte funzionalità di sicurezza integrate per tenerlo al sicuro. Il fondamento di macOS (precedentemente Mac OS X) è una solida base Unix. Questo è lo stesso sistema operativo su cui sono stati costruiti BSD e Linux e si è guadagnato la sua reputazione di affidabilità e sicurezza grazie a un robusto sistema di autorizzazioni.

Per mantenere la piattaforma sicura, ogni Mac utilizza una suite di tecnologie proprietarie. Potrebbe sorprenderti apprendere che il tuo Mac esegue già uno scanner anti-malware in background chiamato Xprotect.

Ogni volta che apri un file sul tuo Mac, Xprotect lo scansiona e lo confronta con le definizioni di malware conosciute di macOS. Se rileva qualcosa di sospetto, viene visualizzato un avviso che indica che il file danneggerà il computer. Quando il tuo Mac installa gli aggiornamenti di sistema, aggiorna anche le definizioni del malware.

Un’altra tecnologia chiamata Gatekeeper cerca di impedire che applicazioni sconosciute causino danni. Per impostazione predefinita, macOS blocca tutto il software che non è firmato con un certificato per sviluppatori rilasciato da Apple o scaricato dal Mac App Store.

Non tutte le app non firmate sono dannose. Gli sviluppatori che creano app gratuite e open source spesso non possono giustificare i $ 99 richiesti per accedere all’Apple Developer Program e rilasciare certificati. Per aggirare Gatekeeper, vai su Preferenze di Sistema> Sicurezza e Privacy, quindi fai clic su “Apri comunque” dopo aver tentato di aprire un’app non firmata.

Per evitare che le app firmate e quelle distribuite tramite il Mac App Store danneggino il sistema operativo, Apple utilizza il sandboxing. Il sandboxing fornisce all’app tutto ciò di cui ha bisogno per svolgere il suo scopo e nient’altro. Quando esegui un’app in una sandbox, limiti ciò che può fare e fornisci autorizzazioni aggiuntive in base all’input.

Infine, la protezione dell’integrità del sistema (SIP) protegge alcune delle parti più vulnerabili del sistema, comprese le directory principali del sistema. Apple limita qualsiasi potenziale danno da software canaglia perché impedisce alle app di accedere a queste aree.

SIP protegge anche le app preinstallate, come Finder e Safari, da iniezioni di codice che possono cambiare il modo in cui funzionano queste app. Se riavvii il Mac ed esegui un comando da Terminale, puoi disabilitare SIP; ma la maggior parte delle persone dovrebbe lasciarlo stare.

Il caso di un antivirus di terze parti

Tutte queste funzionalità di sicurezza aiutano a proteggere il tuo Mac dagli attacchi, ma nessuna piattaforma è immune. Ogni anno vengono scoperte nuove istanze di malware per macOS. Molti di questi sfuggono alle difese di Apple in base alla progettazione, oppure sfruttano un difetto di sicurezza “zero-day” che Apple non è stata in grado di riparare.

A giugno 2019, OSX / CrescentCore è stato scoperto in posa come immagine del disco del programma di installazione di Adobe Flash Player. Il malware installava un’app chiamata Advanced Mac Cleaner, LaunchAgent o un’estensione per Safari, controllava la presenza di software antivirus e quindi sfruttava le macchine non protette. OSX / CrescentCore è stato firmato con un certificato sviluppatore, quindi ha infettato le macchine per giorni prima che Apple lo prendesse.

Intego (@IntegoSecurity) ha recentemente scoperto un nuovo malware per mac (programma di installazione di adware): https://t.co/lx2dCKDFVT??

Immagino che lo chiamassero `OSX.CrescentCore` a causa di stringhe incorporate come: /Users/mehdira/Desktop/WaningCrescent/WaningCrescent/Utils/RtfUtils.swift?

– Objective-See (@objective_see) 2 luglio 2019

Un mese prima, un malware noto come OSX / Linker ha approfittato di un difetto “zero-day” in Gatekeeper. Poiché Apple non aveva corretto la falla di sicurezza quando è stata segnalata per la prima volta all’inizio dell’anno, OSX / Linker è sfuggito a Gatekeeper.

L’hardware è un altro punto debole della catena. All’inizio del 2018, è stato scoperto che quasi tutte le CPU vendute negli ultimi due decenni erano affette da gravi falle di sicurezza. Questi difetti sono diventati noti come Spettro e MeltdownE sì, il tuo Mac è stato probabilmente colpito. Le falle potrebbero consentire agli aggressori di accedere ai dati in parti del sistema considerate protette.

Alla fine Apple ha patchato macOS per proteggersi da Spectre e Meltdown. Gli exploit richiedono il download e l’esecuzione di software dannoso affinché possa causare danni e non ci sono prove che i proprietari di Mac siano stati direttamente interessati. Meltdown e Spectre sottolineano il fatto che anche l’hardware al di fuori del controllo di Apple può provocare gravi exploit di sicurezza.

Nel 2016, OSX / Keydnap ha infettato il popolare client BitTorrent Transmission. Ha tentato di rubare i dettagli di accesso dal portachiavi del sistema e creare una backdoor per l’accesso futuro al sistema. Questo è stato il secondo incidente in cinque mesi a coinvolgere Transmission. Ancora una volta, poiché la versione infetta è stata firmata con un certificato legittimo, Gatekeeper non l’ha rilevata.

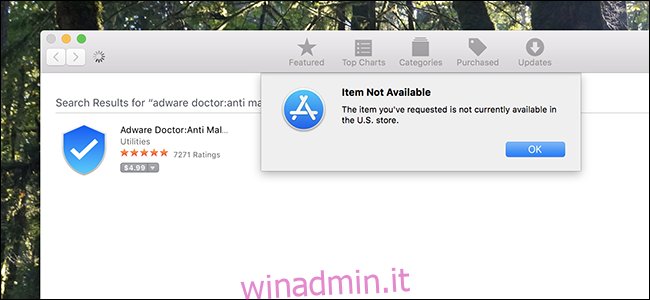

Mentre il Mac App Store spera di catturare app senza scrupoli, nel 2017 molte di quelle dannose hanno superato il processo di revisione di Apple. App come Adware Doctor, Open Any Files e Dr. Cleaner si sono presentate come software anti-malware legittimo. Tuttavia, hanno inviato informazioni, inclusa la cronologia di navigazione e i processi attualmente in esecuzione, ai server in Cina.

Poiché Gatekeeper si fida implicitamente del Mac App Store, il software è stato installato senza controlli aggiuntivi. Un’app come questa non può causare troppi danni a livello di sistema grazie alle regole di sandbox di Apple, ma le informazioni rubate sono ancora una significativa violazione della sicurezza.

Nell’agosto 2018, LoudMiner è stato scoperto in copie pirata dei plug-in VST (Virtual Studio Technology) e Ableton Live 10. LoudMiner installa il software di virtualizzazione che esegue una macchina virtuale Linux e utilizza le risorse di sistema per estrarre la criptovaluta. L’exploit ha interessato sia i computer Mac che Windows.

Questi sono solo alcuni esempi dei recenti problemi di sicurezza di macOS. Il software antivirus di terze parti non li rileverebbe tutti, né si tradurrebbe direttamente in un exploit utilizzabile (in particolare Meltdown e Spectre).

Come ridurre il rischio di infezione

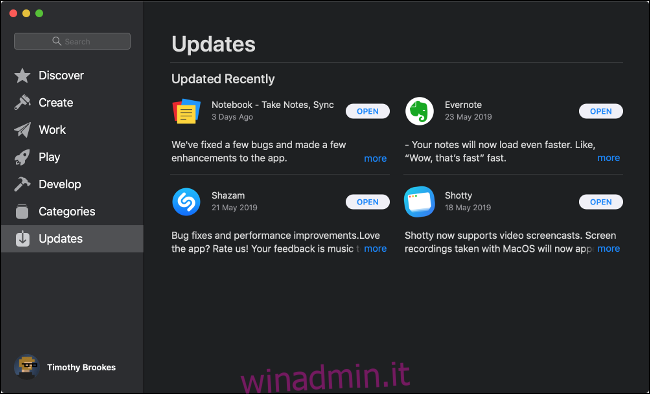

L’unica cosa migliore che puoi fare per proteggere il tuo Mac dalle vulnerabilità della sicurezza è tenerlo aggiornato. Apple risponde alle vulnerabilità della sicurezza con piccole correzioni di sicurezza e aggiornamenti del sistema operativo più grandi. Vai a Preferenze di Sistema> Aggiornamento software per verificare la presenza di aggiornamenti. È meglio se imposti il tuo Mac per installare automaticamente gli aggiornamenti.

Se installi software da fonti sconosciute, potrebbe anche causare un’infezione. Per risultati ottimali, utilizza solo software proveniente dal Mac App Store o firmato con un certificato sviluppatore legittimo.

Come spiegato sopra, anche se lo fai, il tuo sistema non è immune, ma fornisce una buona dose di protezione. Se devi installare un’app non firmata, assicurati di scaricarla da una fonte attendibile. Alcuni programmi di installazione di applicazioni Mac includono software spazzatura, proprio come fanno su Windows.

Se scarichi software piratato, potrebbe causare un’infezione. Questo è ad alto rischio perché quando scarichi software da fonti illegali, sei in balia dell’autore del caricamento. Potresti esporti a più di quanto ti aspettassi.

Adobe Flash è un’altra fonte di malware e exploit basati su browser. Se non lo usi molto, rimuovilo dal tuo sistema. La maggior parte dei siti Web è già passata da Flash e non sarà più disponibile alla fine del 2020. Se è necessario utilizzarlo, installalo Google Chrome e abilita la versione sandbox di Flash.

Anche le reti wireless pubbliche non protette comportano rischi per la sicurezza e la privacy. Gli attacchi man-in-the-middle si verificano su hotspot pubblici e possono consentire a qualcuno di spiare il tuo traffico. Se devi utilizzare una rete pubblica non protetta, fallo tramite una VPN.

Infine, per una protezione aggiuntiva, puoi installare software antivirus o anti-malware per monitorare il tuo sistema.

Quale software di sicurezza per Mac dovresti installare?

Sia chiaro: il software antivirus per il tuo Mac non è essenziale. Se si seguono le pratiche di base del “buon senso” descritte sopra, le possibilità di infezione rimangono basse. Anche con un antivirus, il tuo sistema potrebbe cadere vittima di una nuova infezione non documentata. Quando un Mac viene compromesso, vengono compromessi tutti, indipendentemente dal fatto che si utilizzi un antivirus.

Tuttavia, se ti fa sentire più a tuo agio avere un antivirus sul tuo Mac, va bene, e ce ne sono alcuni che consigliamo.

Per uno strumento di rimozione malware di base, prova Malwarebytes. Ci piacciono entrambe le versioni Windows e Mac. Con la versione gratuita, puoi scansionare il tuo Mac alla ricerca di malware e rimuovere tutto ciò che trova. Se desideri la protezione in tempo reale (e di nuovo, probabilmente non ne hai bisogno), ti consigliamo Malwarebytes Premium ($ 39,99 all’anno).

Non abbiamo condotto i nostri test per trovare il “miglior” pacchetto antivirus per Mac. Ma i seguenti strumenti hanno ricevuto il massimo dei voti in Riepilogo macOS di giugno 2019 di AV-Test:

Bitdefender Antivirus per Mac

Norton Security

Trend Micro Antivirus

VIPRE Advanced Security

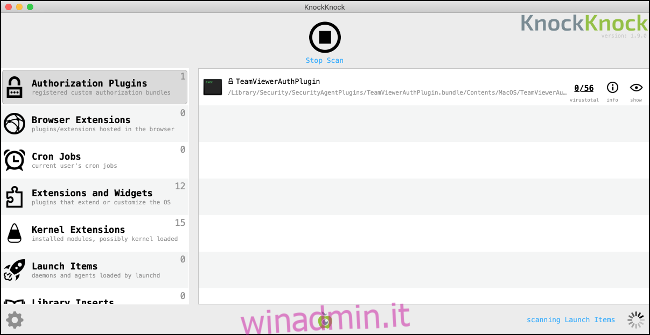

Un altro strumento utile che rileva il malware è KnockKnock a partire dal Obiettivo-Vedi. KnockKnock non prende di mira specificamente il malware, ma piuttosto il software installato in modo persistente. Poiché il malware utilizza spesso tattiche aggressive per rimanere installato su un computer, KnockKnock trova e analizza questi processi.

KnockKnock è completamente gratuito da scaricare e utilizzare. Tuttavia, non rimuove gli strumenti e potrebbe segnalare alcuni processi sicuri noti. Controlla i processi con VirusTotal ed evidenzia in rosso qualsiasi malware noto.

Anche gli utenti Mac attenti alla sicurezza dovrebbero controllare Piccolo boccino. È essenzialmente un firewall che ti richiede ogni volta che un’applicazione tenta di connettersi a Internet. È quindi possibile approvare o rifiutare queste richieste per limitare le applicazioni che possono inviare e ricevere dati e l’app ricorda. Little Snitch è disponibile come prova gratuita e la versione completa costa $ 45.

Non dare mai per scontato che il tuo Mac sia sicuro

Anche se esegui tutti gli strumenti di sicurezza a tua disposizione, non dovresti mai presumere che il tuo Mac sia sicuro. Nessun sistema operativo o componente hardware è immune agli attacchi. Le vulnerabilità possono apparire durante la notte senza preavviso.

La cosa migliore che puoi fare per proteggere il tuo Mac è tenerlo aggiornato e installare solo software firmato da sviluppatori approvati e dal Mac App Store.

E, nel caso ve lo stiate chiedendo, l’autore di questo articolo non ha un antivirus sul suo Mac.