Tor è spesso salutato come il browser più sicuro del gioco e molte persone lo usano con questo presupposto. Ma Tor è davvero così sicuro o ci sono altri browser in grado di proteggerti in modo più efficace?

Sommario:

Cos’è Tor?

Tor (abbreviazione di The Onion Routing project) è un browser Internet con milioni di utenti, attualmente disponibile per Linux, macOS e Windows. Puoi anche accedere a Tor tramite smartphone.

Tor è stato sviluppato da The Tor Project e rilasciato nel 2002. Nel 2006, The Tor Project è diventato ufficialmente un’organizzazione senza scopo di lucro.

Solo negli Stati Uniti, oltre mezzo milione di persone usano Tor in media ogni giorno (secondo Le metriche di Tor). È più comunemente usato in Germania, ma è diffuso anche in India, Russia, Francia, Finlandia e Regno Unito.

Il browser Tor si basa sulle donazioni degli utenti e su una rete globale di volontari per funzionare, poiché lo stesso Tor Project non ha scopo di lucro. I volontari di Tor forniscono agli utenti la sicurezza della navigazione eseguendo un relay. I relay sono essenzialmente router che ricevono e trasmettono il traffico alla destinazione necessaria. Questi sono anche noti come nodi, che si uniscono per formare la rete Tor.

Funzionalità di sicurezza di Tor

Tor è conosciuto come un browser sicuro e affidabile, ma quali caratteristiche ha per renderlo possibile?

1. Instradamento delle cipolle

Il routing Onion è originario di Tor ed è stato creato a metà degli anni ’90.

Il routing Onion è una tecnica utilizzata per la comunicazione Internet anonima. Come il vegetale, il routing delle cipolle utilizza i livelli per mantenere i dati privati. Ogni livello rappresenta un ciclo di crittografia.

All’interno del browser Tor, il routing Onion è facilitato dalle migliaia di relay gestiti da volontari. Tuttavia, nessuno di questi volontari sa da dove viene il traffico e dove va. Questo perché ogni volontario fa solo parte del viaggio di un messaggio verso la sua destinazione.

Ogni pacchetto di dati viene inviato attraverso varie fasi quando lascia il computer di un utente. Prima entra nella rete tramite il relè di ingresso (o guardia) e poi passa attraverso un relè intermedio (o ponte). Infine, i dati passano attraverso il relè di uscita.

Al passaggio attraverso i primi due relè, i dati vengono crittografati, ogni volta con una chiave diversa. Questi molteplici livelli di crittografia rendono incredibilmente difficile per un attore malintenzionato visualizzare i tuoi dati o l’indirizzo IP in testo normale. In altre parole, chi sei, dove sei e cosa fai rimane anonimo.

Il nodo di uscita non crittografa il traffico, ma ne parleremo più avanti.

Attraverso questa struttura di inoltro segmentata, nessun collaboratore della rete conosce mai la natura o la destinazione di un pacchetto di dati. Quando si trasportano i dati tramite il routing Onion, Tor utilizza AES o Advanced Encryption Standard. Al momento in cui scrivo, tutti i tipi di protocolli AES devono ancora essere violati da chiunque, rendendoli super sicuri.

2. Livelli di sicurezza regolabili

Se stai usando Tor, puoi regolare il livello di privacy e sicurezza di cui hai bisogno in qualsiasi momento. Tor offre tre diverse versioni: Standard, Safer e Safest.

Standard utilizza il routing Onion e la crittografia, ma tutte le altre funzionalità web sono abilitate.

Successivamente, c’è Safer, che interrompe alcune funzionalità per motivi di sicurezza. Quando attivi la modalità più sicura, Tor disabilita:

- JavaScript su siti non HTTPS.

- Determinati caratteri e simboli.

- Riproduzione automatica su video, audio e WebGL.

La versione più sicura di Tor, nota come Safest, disabilita tutti i JavaScript indipendentemente dal sito in cui ti trovi, limita ulteriori caratteri e simboli e disabilita la riproduzione automatica su video, audio e WebGL.

In genere si consiglia di utilizzare la modalità più sicura, poiché la modalità più sicura tende ad essere molto restrittiva. Ma se stai conducendo ricerche altamente sensibili o desideri accedere a siti Web non sicuri, potrebbe essere opportuno attivare temporaneamente questa modalità.

3. Nessun script

NoScript è un’elegante funzionalità aggiuntiva che protegge gli utenti da script Web non supportati o potenzialmente dannosi. Quando viene identificato uno script non supportato, NoScript blocca lo script e definisce uno script alternativo da visualizzare.

NoScript non è esclusivo di Tor e non è una creazione di The Tor Project.

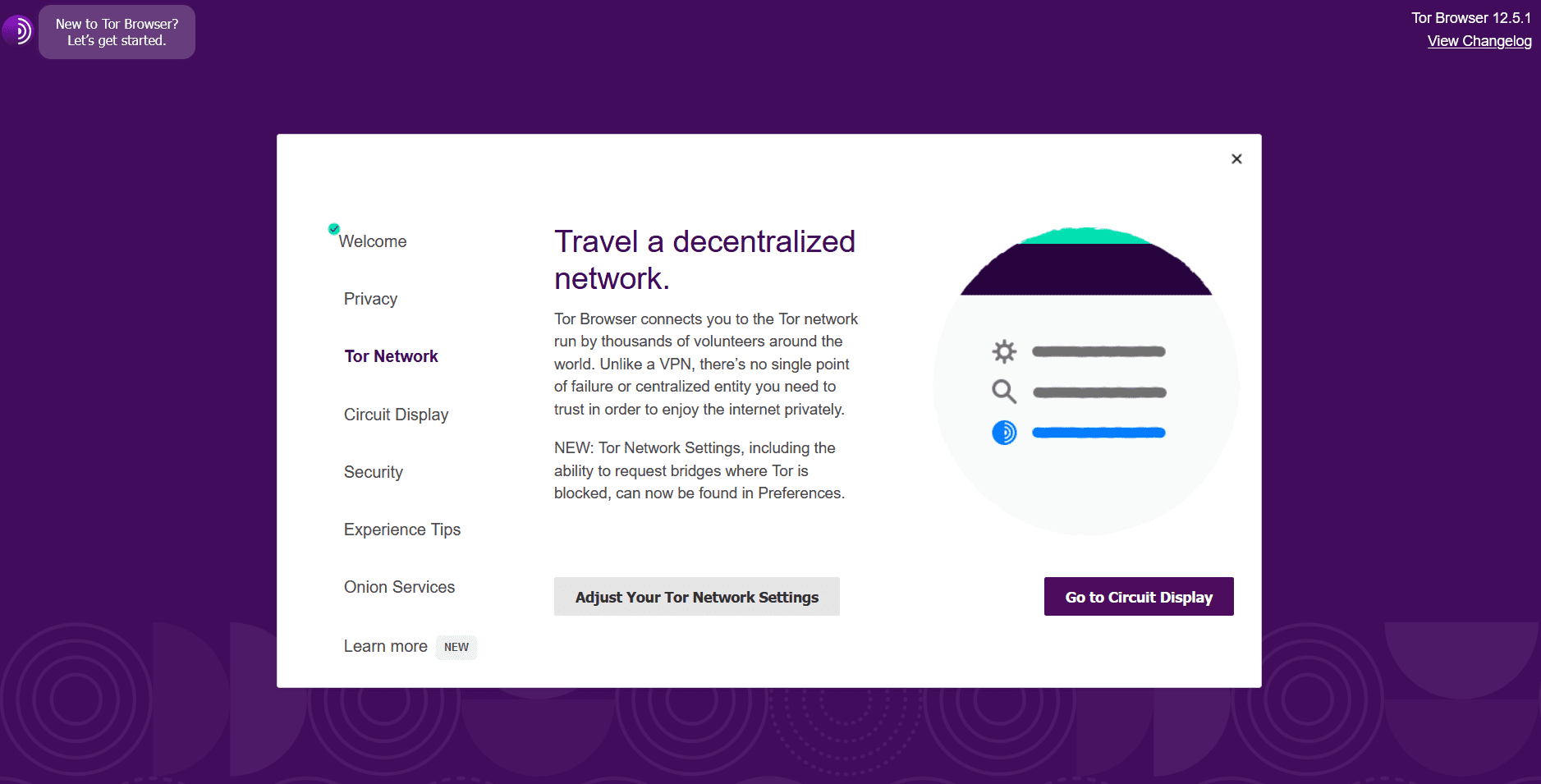

4. Decentramento

La rete Tor è decentralizzata, il che significa che nessuna entità ha mai accesso a tutti i dati o l’energia disponibile. Piuttosto, migliaia di nodi lavorano tutti insieme per far funzionare la rete e trasferire i dati dalla sua origine alla sua destinazione.

La struttura della rete di rilancio è importante da notare qui. Come accennato in precedenza, i dati passano attraverso più relè prima di uscire dalla rete. Nessun inoltro ha tutte le informazioni su un pacchetto di dati, il che impedisce a un inoltro non autorizzato di rubare informazioni sensibili.

Questa struttura previene anche singoli punti di errore, che possono causare enormi problemi tecnici e arresti anomali.

I lati negativi di Tor

Sebbene Tor abbia certamente alcuni vantaggi in termini di sicurezza e privacy, ci sono anche alcuni svantaggi da considerare.

1. Prestazioni lente

Poiché Tor invia i tuoi dati attraverso i relay per numerosi cicli di crittografia, il tuo traffico impiega più tempo per andare da A a B. In altre parole, ci vuole più tempo per caricare le pagine web. Ciò può anche causare buffer di streaming e ritardo di gioco.

Questo è anche il caso delle VPN, poiché il tuo traffico Internet passa attraverso un processo di crittografia simile. Sfortunatamente, questo a volte è il prezzo da pagare per una maggiore sicurezza.

2. Associazione con il Dark Web

Tor è molto popolare tra gli utenti del dark web, in quanto può fornire loro l’anonimato. Ciò ha creato l’idea sbagliata che Tor sia illegale o utilizzato solo dai criminali informatici, ma non è così. Molte persone usano semplicemente Tor per maggiore privacy e sicurezza e il browser è legale nella maggior parte dei paesi.

Tuttavia, l’accesso di Tor al dark web significa che yapou può utilizzare il browser per accedere a contenuti e piattaforme illegali. Tor non ha alcun controllo su questo, proprio come Google e Mozilla hanno poca voce in capitolo su ciò che fai con Chrome e Firefox. Esistono anche molti siti Web profondi o oscuri che sono utili e non hanno intenti dannosi.

Ma se vuoi usare Tor per approfondire, tieni presente che potresti imbatterti in qualcosa di illegale o angosciante.

3. Crittografia No Exit Relay

Sebbene la tecnica di instradamento Onion di Tor crittografi il tuo traffico, c’è una vulnerabilità qui da notare, ed è l’exit relay. L’exit relay della rete Tor non crittografa il traffico, il che significa che il tuo traffico non è crittografato non appena lascia la rete.

Se un attore malintenzionato dovesse compromettere un nodo di uscita Tor vulnerabile, ha la possibilità di visualizzare o monitorare la tua attività.

Tuttavia, lo stesso exit relay non può decifrare i tuoi dati, poiché sono già stati crittografati tramite i relay precedenti.

Alternative Tor

Tor è sicuramente un’ottima opzione se stai cercando maggiore anonimato e sicurezza online. Ma se non sei troppo appassionato di questo browser specifico, ci sono alcune alternative là fuori che danno anche la priorità alla privacy degli utenti.

Le migliori alternative a Tor includono:

- Coraggioso

- Browser epico

- Browser Yandex

- Code

- Vivaldi

Puoi utilizzare uno dei browser più popolari, come Chrome e Safari, ma questi non sono specificamente progettati per la sicurezza.

Potresti anche prendere in considerazione l’utilizzo di una VPN insieme al browser Tor. Ciò ti darà una maggiore sicurezza e assicurerà che i tuoi dati siano crittografati sul nodo di uscita (a condizione che tu stia utilizzando una VPN affidabile).

Tor è altamente sicuro ma ha i suoi difetti

È chiaro che The Tor Project si concentra sulla priorità della sicurezza e della privacy, con varie funzionalità che lavorano insieme per proteggere gli utenti. Ma ci sono alcuni aspetti negativi di questo browser che è importante notare e ci sono valide alternative che puoi anche provare.