Sommario:

Punti chiave

- Roku ha subito una violazione che ha colpito oltre 15.000 account a causa di attacchi di credential stuffing.

- Dovresti controllare altri account che utilizzano le stesse informazioni di accesso se hai ricevuto un avviso di sicurezza Roku.

- Individua e proteggi tutti gli account collegati alle credenziali compromesse per proteggere i tuoi dati.

Hai ricevuto di recente un’e-mail di reimpostazione della password da Roku? Se è così, faresti meglio a controllare anche gli altri tuoi account online.

Nel marzo 2024, il colosso dello streaming e della smart TV Roku ha rivelato che oltre 15.000 account sono stati violati utilizzando un attacco di credential stuffing, il che significa che anche qualsiasi account per cui hai utilizzato la stessa password è vulnerabile.

Cosa è successo a Roku? Come è stato violato Roku?

Avviso ufficiale di violazione dei dati di Roku [PDF] ha rivelato attività sospette su oltre 15.000 account Roku.

Tuttavia, nonostante Roku subisse il peso maggiore del problema, non era del tutto colpevole. Sembra che tutti gli account siano stati violati utilizzando il credential stuffing:

Attraverso la nostra indagine, abbiamo stabilito che soggetti non autorizzati avevano probabilmente ottenuto determinati nomi utente e password di consumatori da fonti di terze parti (ad esempio, attraverso violazioni dei dati di servizi di terze parti non correlati a Roku). Sembra probabile che le stesse combinazioni nome utente/password siano state utilizzate come informazioni di accesso per tali servizi di terze parti e per alcuni account Roku individuali.

Il credential stuffing, ovvero un attacco che riutilizza le stesse informazioni su nome utente e password su più servizi, è un grave errore dell’utente e un enorme problema nell’era delle enormi violazioni dei dati.

In questo caso gli aggressori hanno utilizzato le informazioni per effettuare acquisti utilizzando le coordinate bancarie salvate su Roku. Ma anche allora, Roku non ha fornito numeri di previdenza sociale, informazioni complete sul conto di pagamento (tutti gli acquisti erano limitati a Roku) o altre informazioni identificative.

Hai ricevuto un’e-mail di reimpostazione della password Roku? Dovresti rivedere i tuoi altri account

Ora, il credential stuffing è pericoloso perché le persone utilizzano la stessa combinazione di nome utente e password su più servizi. Quindi, se hai ricevuto un’e-mail di reimpostazione della password da Roku in seguito alla violazione, è ovvio che dovresti dare un’occhiata agli altri tuoi account.

Ovunque utilizzi la stessa combinazione di nome utente e password potrebbe essere a rischio, anche se non utilizzi password deboli comunemente utilizzate. (Non dovresti mai usare quelle password!)

Come verificare se il nome utente e la password sono stati violati

Esistono un paio di modi per capire se la tua combinazione di email e password è stata esposta in una violazione.

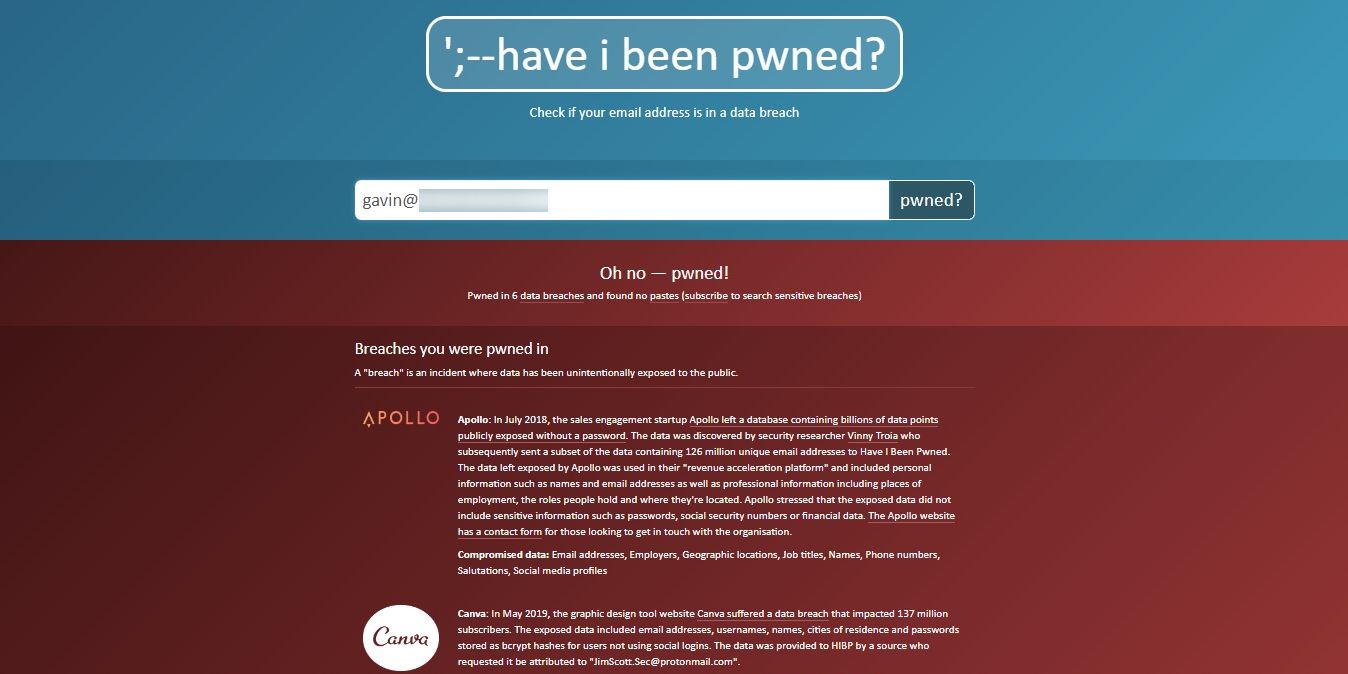

Il primo prevede un viaggio a Sono stato colpito, il sito di controllo delle violazioni dei dati incredibilmente utile e gratuito di Troy Hunt. Inserisci semplicemente il tuo indirizzo e-mail e premi pwned? e verranno rivelate tutte le violazioni dei dati in cui si trova il tuo indirizzo e-mail.

Questo è un buon punto di partenza, ma non specifica nomi utente, nomi account, password e così via (per una buona ragione!). Per scoprire dove hai utilizzato la combinazione nome utente e password, dovrai scavare più a fondo, manualmente. Abbiamo spiegato in modo approfondito come trovare gli account associati a un indirizzo email, ma ecco una rapida panoramica dei metodi che puoi utilizzare:

Quando rintracci i tuoi vecchi account, modificali ciascuno in modo che abbiano una password complessa e univoca. In questo modo garantirai che i tuoi account siano protetti non solo dagli attacchi di credential stuffing ma anche da altri tipi di violazioni degli account, frodi relative alle password e altro ancora.

Quindi prenditi un minuto per cercare nella tua casella di posta un’e-mail di reimpostazione della password Roku e, se è presente, agisci per rimanere al sicuro!