Sommario:

Punti chiave

- Gold Pickaxe è un malware per smartphone che prende di mira i dati facciali per scopi di truffa.

- I truffatori utilizzano volti rubati per deepfake e hackeraggio bancario.

- Fai attenzione alle autorizzazioni delle app, evita i download da fonti false e abilita 2FA per maggiore sicurezza.

Quanto sei cauto riguardo al modo in cui viene utilizzato il tuo volto su Internet? Se non lo sei, dovresti esserlo.

Ora è un buon momento per iniziare, poiché esiste un nuovo ceppo di malware per smartphone chiamato Gold Pickaxe progettato per raccogliere i dati del tuo volto, il tutto in modo che possa essere utilizzato come parte di una truffa.

Cos’è il piccone d’oro?

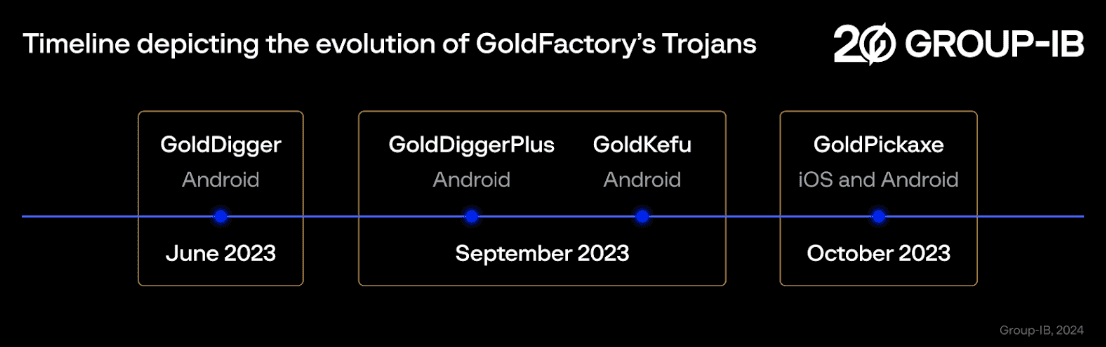

Come riportato da Computer che suonaGold Pickaxe è un’app mobile dannosa individuata per la prima volta da un’azienda di sicurezza Gruppo-IB, che fa parte di una campagna malware molto più ampia e sostenuta chiamata Gold Factory. Gold Pickaxe è solitamente mascherato da app legittima per indurre le persone a scaricarla; è considerato un trojan iOS o un trojan Android.

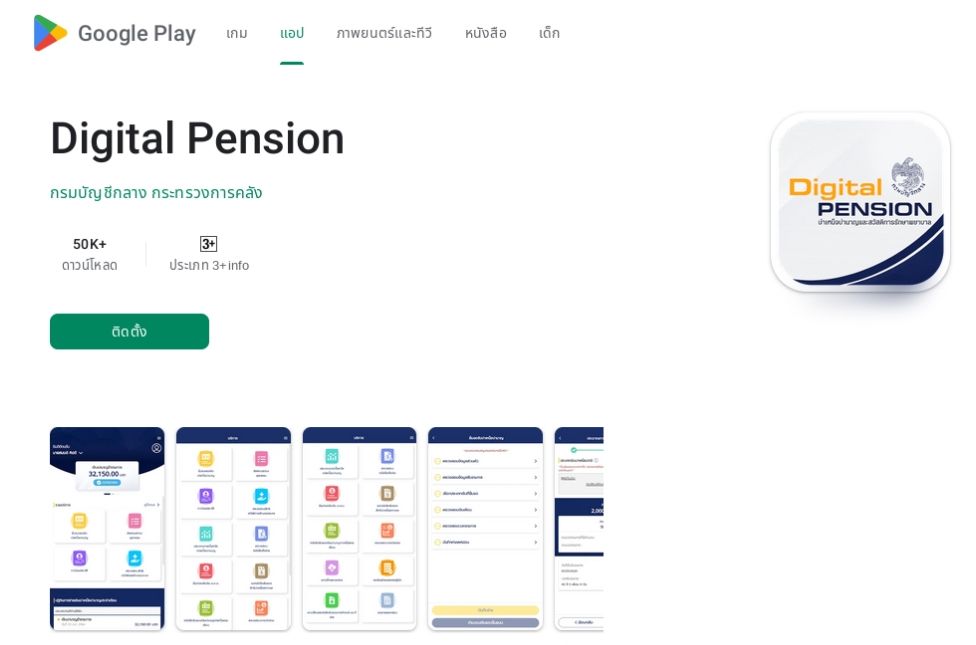

Per aumentare il numero di persone che scaricano l’app, gli operatori di Gold Pickaxe inviano e-mail di ingegneria sociale spacciandosi per funzionari governativi. L’e-mail in genere spinge l’utente a scaricare l’app falsa. Nell’esempio riportato, l’app era camuffata da gestore pensionistico digitale utilizzando una pagina che si spacciava per Play Store, l’app store di Android.

Come funziona il piccone d’oro?

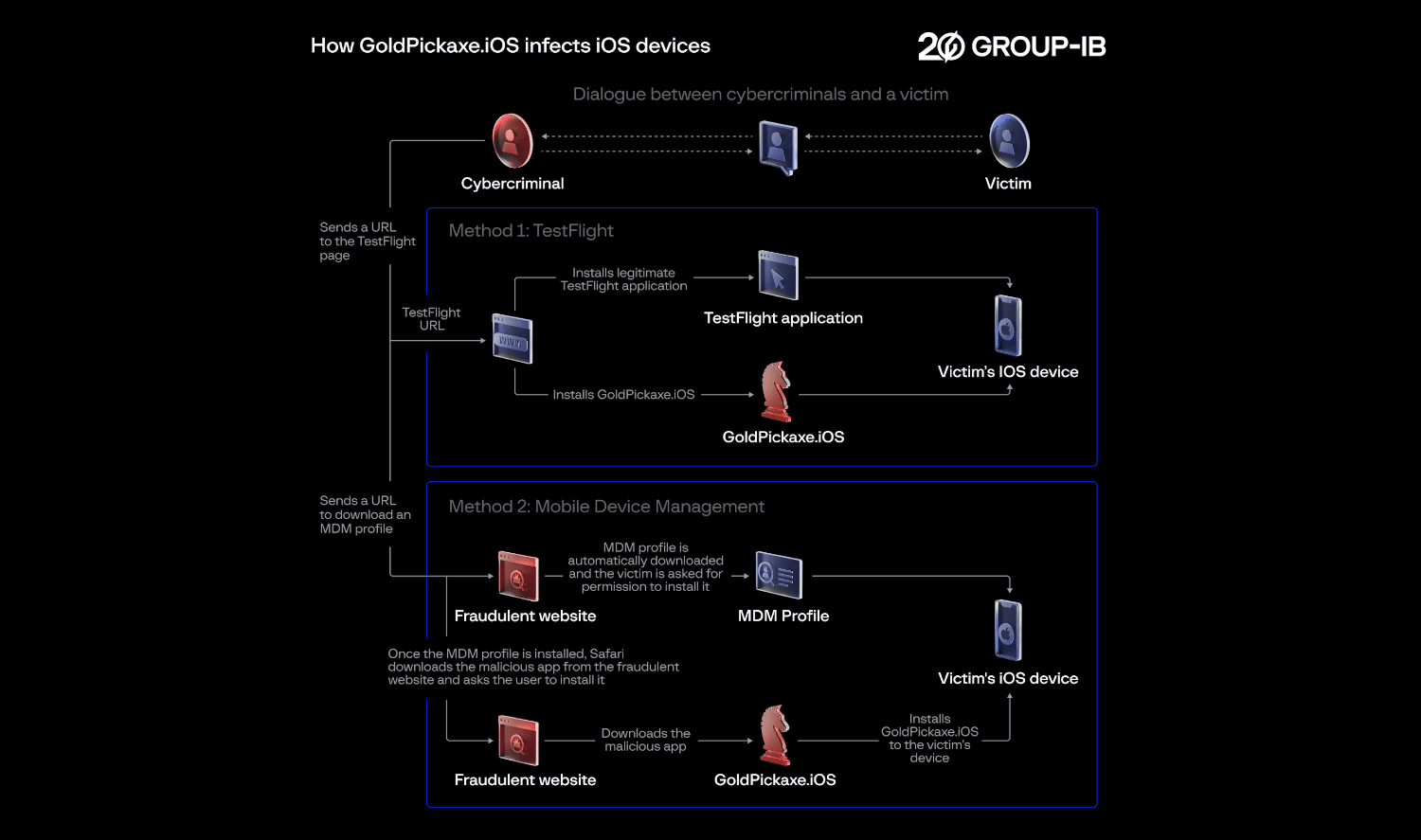

Una volta che la vittima scarica l’app infetta sul proprio telefono, inizia immediatamente a raccogliere dati sull’utente. Ciò include la lettura di messaggi di testo, la scansione del traffico web e la ricerca di file. Nell’ambito dell’ingegneria sociale, le vittime vengono spinte a installare un profilo MDM (Mobile Device Management). Una volta installato, gli operatori del malware Gold Pickaxe hanno il controllo quasi completo sul dispositivo, poiché un MDM garantisce l’accesso a funzionalità come la cancellazione remota, il monitoraggio del dispositivo, la gestione delle applicazioni e molto altro.

Tuttavia, non possono rubare immediatamente informazioni bancarie e ciò che distingue Gold Pickaxe da altri ceppi di malware è il suo obiettivo principale. Cercherà di ottenere un’immagine del volto della vittima, cosa che può ottenere attraverso due mezzi.

Il primo è chiedere direttamente all’utente di scansionare il proprio volto. Questo è il motivo per cui Gold Pickaxe di solito assume la forma di un’app sostenuta dal governo, poiché non è raro che queste app richiedano una scansione del volto attraverso la fotocamera del telefono. Quando l’utente accede al proprio volto tramite l’app, acquisisce i dati e li invia al truffatore. Un’altra variante più avanzata del malware, Gold Pickaxe

Il secondo consiste nel rubare indirettamente i dati del volto della vittima. In alcune varietà di Gold Pickaxe, scatterà a intermittenza una foto attraverso la fotocamera frontale nella speranza che catturi il tuo viso. Se non può farlo, può invece inviare le foto salvate sul tuo telefono per vedere se contengono il tuo viso.

Come da Gruppo-IB:

GoldPickaxe.iOS

È

il primo trojan iOS

osservato da Group-IB che combina le seguenti funzionalità:

raccolta dei dati biometrici delle vittime

,

Documenti d’identità

,

intercettare SMS

E

proxy del traffico attraverso i dispositivi delle vittime

. Suo

Androide

sibling ha ancora più funzionalità della sua controparte iOS, a causa di maggiori restrizioni e della natura chiusa di iOS.

È importante notare che il malware non ottiene dati biometrici sui volti da servizi come Face ID. Cerca invece di fotografare il tuo viso attraverso la fotocamera o all’interno dei tuoi file.

Cosa possono fare i truffatori con il tuo viso?

goffkein.pro/Shutterstock

goffkein.pro/Shutterstock

Può sembrare strano che un truffatore cerchi di scattare una foto del tuo viso, ma ci sono molte ragioni per cui dovrebbe cercarla.

Gold Pickaxe raccoglie dati facciali per aiutare ad hackerare i dettagli bancari. Alcune banche non consentono agli utenti di inviare ingenti somme di denaro senza una scansione del volto, quindi l’acquisizione dei dati facciali della vittima consente ai truffatori di evitare tale limitazione.

Tuttavia, non è affatto l’unico modo in cui un truffatore può utilizzare una foto del tuo viso. Stiamo assistendo a un aumento dei deepfake convincenti che consentono alle persone di far dire a una versione falsa di qualcuno quello che vogliono. Questi deepfake possono quindi essere utilizzati per eseguire più truffe.

Infine, se qualcuno sta cercando di rubare la tua identità, i tuoi dati facciali sono un buon punto di partenza per un truffatore. Con esso potranno contrarre prestiti e creare documenti ufficiali a tuo nome. Per farlo, il truffatore avrà bisogno di un po’ più di dati oltre a un nome e una faccia, ma dato il modo in cui Gold Pickaxe invia una tonnellata di dati, è possibile che un truffatore estragga informazioni chiave da essi.

Come stare al sicuro dagli attacchi di scansione del volto

Per quanto spaventoso possa sembrare Gold Pickaxe, dipende in gran parte dal fatto che qualcuno creda all’e-mail iniziale e scarichi l’app da un sito Web falso. Pertanto, non scaricare sempre app da fonti sospette e scopri come proteggerti dagli attacchi di ingegneria sociale.

Quando installi un’app, assicurati di leggere tutte le autorizzazioni. Se un’app che non ha bisogno di vedere il tuo viso o l’ambiente circostante richiede le autorizzazioni della fotocamera, trattala con cautela. Puoi anche installare un’app antivirus per tenere lontane queste app dannose dal tuo sistema. Inoltre, sui dispositivi Android, non caricare localmente le app, soprattutto quelle che non conosci o di cui non ti fidi o che non puoi cercare o controllare da dove provengono.

E se sei preoccupato perché ci sono tantissime immagini del tuo volto su internet, vedi se riesci ad attivare più difese sui tuoi account online sensibili. Ad esempio, se i tuoi account supportano l’autenticazione a due fattori (2FA), abilitarla aggiungerà un altro livello di difesa che un truffatore deve violare prima di entrare nei tuoi dati ed è davvero facile da configurare e utilizzare.