Negli ultimi anni, la tecnologia è cresciuta a passi da gigante, scuotendo interi settori e settori. Un campo che ha beneficiato notevolmente dei progressi tecnologici è il campo della medicina legale.

La medicina legale è un campo coinvolto nell’uso della scienza per indagare sui crimini per scoprire perché e come è successo qualcosa. Il campo esamina e fornisce prove che potrebbero essere presentate in un tribunale per aiutare a risolvere un crimine.

L’applicazione della tecnologia in ambito forense ha dato origine a una branca della medicina legale chiamata digital forensics. La digital forensics prevede l’indagine e la ricerca di prove archiviate in dispositivi digitali come telefoni cellulari e personal computer con l’obiettivo di risolvere i crimini informatici.

Per svolgere efficacemente i propri compiti, gli addetti alla digital forensics devono affrontare un grosso ostacolo, la crittografia. La crittografia è un modo per codificare i dati in un codice segreto per impedire l’accesso ai dati da parte di soggetti non autorizzati. Con strumenti di crittografia come AxCrypt e NordLocker e sistemi operativi come Windows e macOS che consentono agli utenti di crittografare i propri dati, diventa più difficile per la digital forensics recuperare i dati dai dispositivi digitali.

L’ubiquità degli strumenti di crittografia crea la necessità di strumenti di decrittazione forense. Si tratta di software specializzati che trasformano i dati crittografati nella loro forma originale leggibile dall’uomo. Tali strumenti hanno lo scopo di aiutare la scientifica a raccogliere dati da file crittografati in dispositivi digitali per aiutare a indagare sui crimini.

Sommario:

Vantaggi dell’utilizzo di strumenti di decrittazione forense

Di seguito sono riportati alcuni dei vantaggi dell’utilizzo di strumenti di decrittazione forense:

- Velocità: gli strumenti di decrittazione forense consentono agli esperti forensi di decrittografare grandi quantità di dati, indipendentemente dalla loro complessità, in un tempo molto più breve.

- Facile da usare: per decrittografare i dati crittografati, è necessaria una profonda conoscenza della programmazione, della matematica e della crittografia. Tuttavia, con gli strumenti di decrittazione, non è necessario essere esperti in nessuno di questi, poiché gli strumenti di decrittazione gestiscono tutto il lavoro pesante per te.

- Più strumenti a tua disposizione: gli strumenti di decrittazione forense ti forniscono una vasta gamma di strumenti per eseguire azioni come l’analisi del registro di un computer, il recupero della password e il recupero di file eliminati oltre alla decrittografia dei file.

- Accuratezza: le prove forensi possono essere contestate in un tribunale; quindi la sua accuratezza è molto importante. Gli strumenti di decrittazione forense sono sottoposti a test immensi e possono funzionare con diversi algoritmi di decrittazione, consentendo di raccogliere dati molto accurati.

Fattori da considerare quando si seleziona uno strumento di decrittazione forense

Tutti gli strumenti di decrittazione forense non sono uguali. Di seguito sono riportate le considerazioni da fare quando si seleziona uno strumento di decrittazione forense:

- Accelerazione GPU: comporta l’utilizzo dell’unità di elaborazione grafica (GPU) di un computer per accelerare l’esecuzione di operazioni intensive. Ciò ha l’effetto di ridurre notevolmente il tempo necessario per eseguire la decrittazione forense su grandi quantità di dati.

- Decrittazione FDE – Full Disk Encryption (FDE) è un meccanismo di sicurezza in cui tutti i dati in un disco rigido vengono crittografati per impostazione predefinita utilizzando la crittografia a livello di disco senza che gli utenti debbano eseguire la crittografia da soli. Poiché molte aziende utilizzano FDE, è importante scegliere uno strumento in grado di decrittografare i dischi rigidi crittografati a disco intero.

- Tipi di file supportati: molti tipi di file, come file di archivio, documenti word, pdf, ecc., possono essere crittografati. Pertanto, diversi strumenti di decrittazione forense supportano la decrittazione forense solo su determinati tipi di file. Di conseguenza, mentre scegli uno strumento di decrittazione forense, scopri se supporta il tipo di file che desideri decrittografare.

- Rilevamento di file crittografati: durante la descrizione forense su un sistema di grandi dimensioni, a volte può essere difficile cercare tutti i file crittografati che potrebbero contenere le informazioni necessarie. Di conseguenza, scegliere uno strumento di decrittazione forense in grado di rilevare e mostrarti tutti i file crittografati in un sistema ti farà risparmiare un sacco di tempo.

- Non rintracciabilità: lo strumento di decrittazione forense ideale non dovrebbe lasciare tracce dopo la decrittazione. I file mirati dovrebbero rimanere tutti invariati e non dovrebbero essere lasciate impronte di un esercizio di decrittazione. Questo perché le indagini spesso traggono vantaggio dall’essere irreperibili per evitare di sollevare sospetti e contromisure all’esercizio. Di conseguenza, la decrittazione forense non rintracciabile è l’ideale.

Attualmente, ci sono molti strumenti di decrittazione disponibili per gli esperti forensi interessati alla digital forensics. Tuttavia, non tutti hanno le stesse capacità.

Ecco i migliori strumenti di decrittazione forense per aiutarti nelle indagini.

Passware Kit Ultimate

Passware Kit Ultimate è l’ultimo prodotto di punta di Passware, un’azienda che produce strumenti di recupero e decrittazione della password per diversi utenti. Secondo il loro sito Web, i prodotti Passware vengono utilizzati dalle principali forze dell’ordine del mondo per decifrare i casi che richiedono la decrittazione.

Questo strumento di decrittazione ha una serie di funzionalità che lo rendono in cima a questo elenco.

- Recupero password per oltre 340 tipi di file: Passware Kit Ultimate ti consente di recuperare le password da un’ampia gamma di file, inclusi file archiviati, portafogli bitcoin, documenti word e QuickBooks, tra gli altri. Ti consente persino di recuperare le password crittografate da strumenti di crittografia come AxCrypt e VeraCrypt.

- Capacità di estrarre dati e recuperare password da oltre 250 dispositivi mobili che vanno dagli iPhone ai famosi marchi Android come Samsung, Nokia, Huawei e LG. Puoi persino estrarre dati da dispositivi mobili crittografati.

- Decrittazione dell’intero disco: Passware Kit Ultimate può decrittografare o recuperare le password dalle unità con crittografia dell’intero disco.

- Accelerazione hardware: Passware Kit Ultimate ti consente di sfruttare le GPU NVIDIA e AMD per accelerare il processo di recupero e decrittazione delle password, consentendoti di lavorare su un gran numero di file in un tempo molto più breve.

- Decrittazione di Mac con chip di sicurezza Apple T2 – Passware Kit Ultimate fornisce un componente aggiuntivo che può essere utilizzato per decrittografare i Mac con chip di sicurezza Apple T2.

Passware Kit Ultimate non ha una prova gratuita ma offre una garanzia di rimborso di 30 giorni sul prodotto.

Elcomsoft Forensic Disk Decryptor

Elcomsoft Forensic Disk Decryptor è uno strumento di decrittazione che ti dà accesso immediato ai dati crittografati utilizzando BitLocker, FileVault 2, TrueCrypt, Veracrypt e PGP Disk.

Alcune caratteristiche uniche di Elcomsoft Forensic Disk Decryptor includono:

- Operazione zero footprint: l’utilizzo di Elcomsoft Forensic Disk Decryptor non lascia tracce dell’operazione di decrittazione. L’intera operazione di decrittazione non è rilevabile.

- Fornisce l’accesso ai metadati di crittografia: questa funzione è utile se è necessario accedere alla password originale in testo normale per accedere ai dati crittografati.

- Accesso in tempo reale alle informazioni crittografate: Elcomsoft Forensic Disk Decryptor esegue la decrittografia al volo consentendo a un utente di montare un volume crittografato come una lettera di unità e avere accesso in tempo reale ai dati crittografati.

Inoltre, offre la decrittografia completa del disco e cerca, identifica e visualizza automaticamente volumi crittografati e dettagli sulle impostazioni di crittografia del volume. Elcomsoft offre una versione di prova gratuita del decryptor forense.

Paladino

Paladin forensics suite è una distribuzione Linux forense avviabile basata su Ubuntu ed è disponibile sia per computer a 32 bit che a 64 bit. È sviluppato da SUMURI, che sviluppa software e hardware relativi a prove digitali, computer forensics ed eDiscovery.

Una volta che un utente avvia la suite forense Paladin, ha accesso a oltre 100 strumenti forensi open source precompilati per eseguire un’ampia gamma di attività, come decrittazione, analisi hardware, forense di messaggistica, scoperta di password e analisi dei social media, tra altri.

Alcune delle sue caratteristiche uniche includono:

- La possibilità di clonare i dispositivi. Questo è utile se non puoi rimuovere il supporto di archiviazione di un dispositivo

- Ha un gestore del disco che è utile quando si desidera visualizzare e identificare facilmente le unità collegate e le rispettive partizioni.

- Effettua la registrazione automatica, che può essere memorizzata su qualsiasi dispositivo

- Viene fornito con Autopsy Digital Forensics Platform, che è una tecnologia di indagine del disco rigido costruita dalla tecnologia Basis.

Varie versioni del software sono disponibili con un’offerta “nomina il tuo prezzo”.

Dalla loro pagina GitHub, Mobile Verification Toolkit (MVT) è una raccolta di utilità per semplificare e automatizzare il processo di raccolta di tracce forensi utili per identificare una potenziale compromissione dei dispositivi Android e iOS. MVT è stato creato e rilasciato da Amnesty International Security Lab nel 2021.

Questo strumento è stato sviluppato appositamente per dispositivi Android e iOS per consentire loro di rilevare spyware come Pegasus Spyware che è stato sviluppato e venduto ai governi consentendo loro di spiare i telefoni delle persone.

MVT è molto efficace nell’identificare se software dannoso come spyware è stato installato in un dispositivo Android o ios all’insaputa dell’utente.

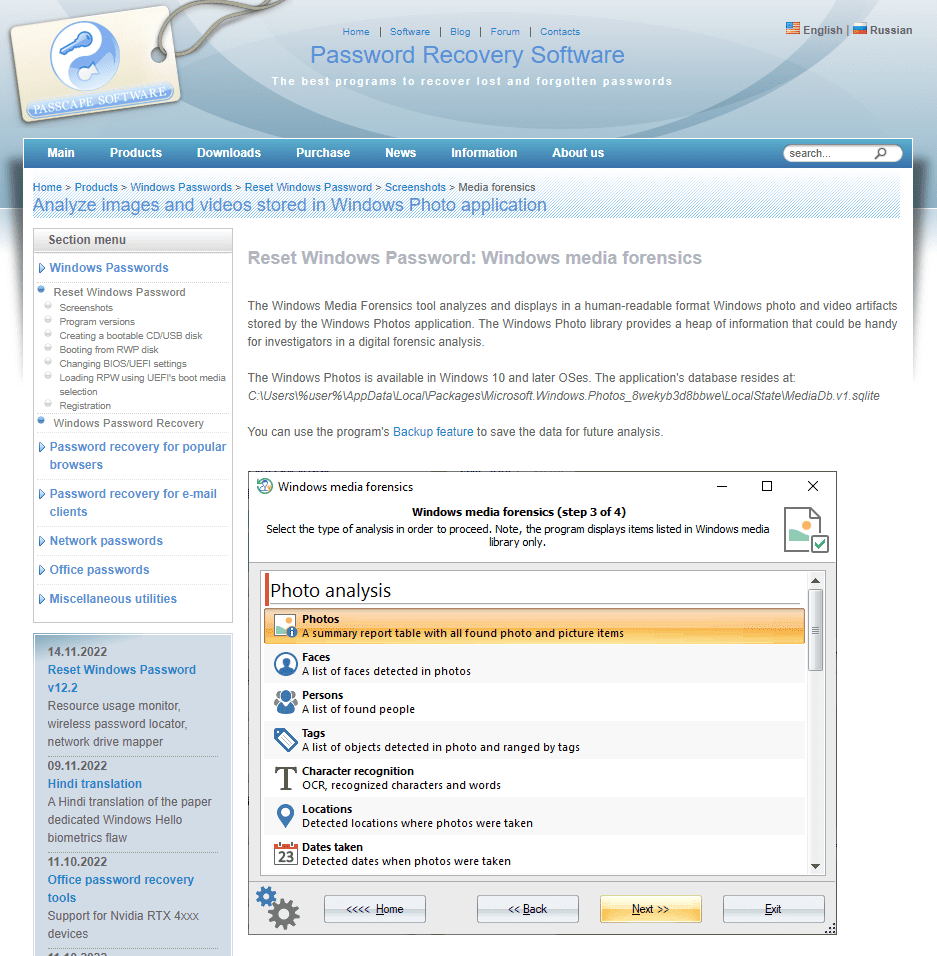

Lo strumento forense di Windows Media comprende tre parti: analisi delle immagini, analisi dei video e azioni dell’utente. Tutti questi vengono utilizzati per analizzare le foto e i video archiviati nell’applicazione Foto di Windows. Poiché i computer possono archiviare grandi quantità di foto e video, può essere difficile esaminarli tutti, ed è qui che Windows Media Forensics torna utile.

Lo strumento può analizzare immagini e video e identificare volti, persone, tag, personaggi e posizioni nelle immagini e nei video archiviati. Può anche identificare quando sono stati catturati, il modello di fotocamera utilizzato e il produttore della fotocamera.

Inoltre, consente all’investigatore di scoprire quando l’utente ha effettuato l’accesso alle foto e ai video archiviati e quali modifiche sono state apportate. Tutte queste informazioni sono fornite in un formato leggibile dall’uomo e i dati acquisiti possono essere sottoposti a backup per analisi future.

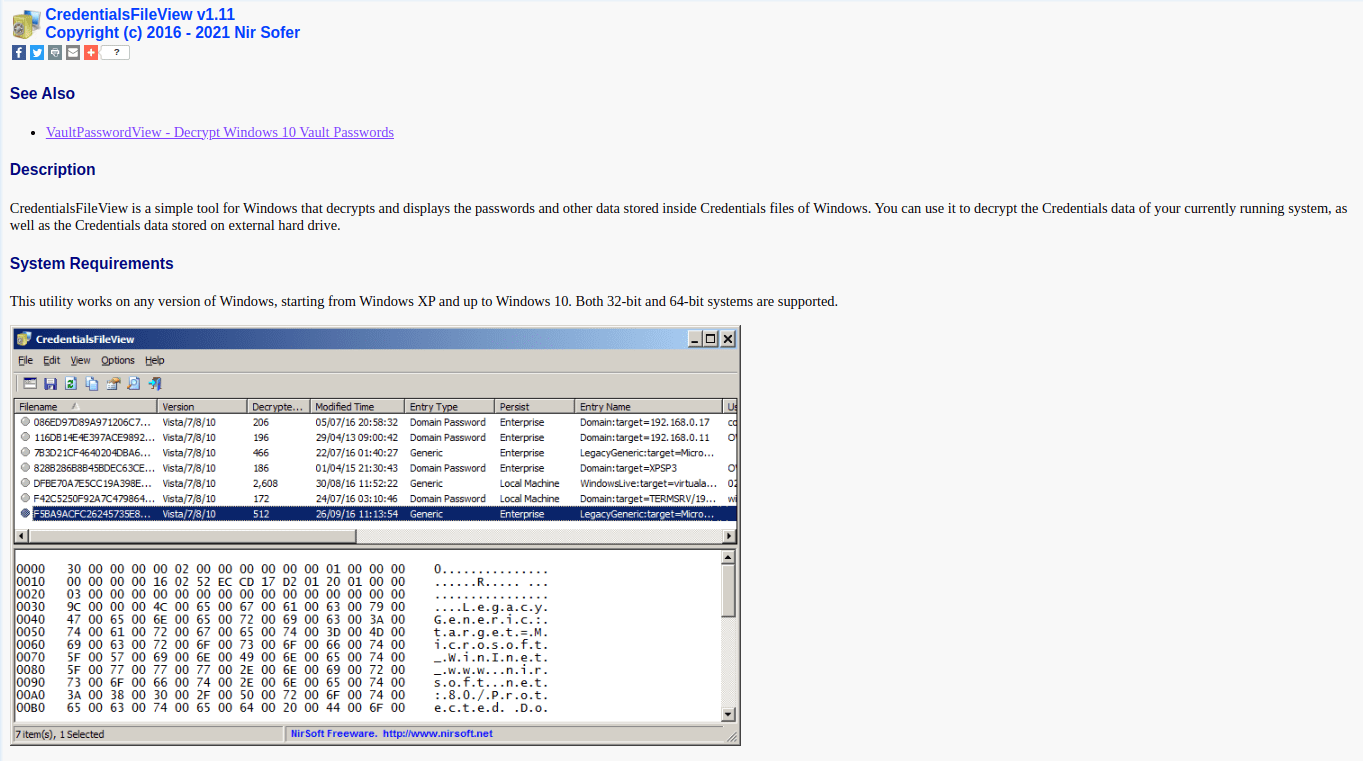

CredenzialiFileView

CredentialsFileView è uno strumento per il sistema operativo Windows che decrittografa e visualizza i dati memorizzati nei file delle credenziali del sistema operativo.

I file delle credenziali del sistema operativo Windows memorizzano file come password di accesso per un computer e computer remoti sulla LAN del computer. Memorizza anche le password degli account di Windows Messenger, gli account di posta e le password dei siti Web protetti da password a cui si accede tramite Internet Explorer.

Questo strumento funziona su versioni di Windows fino a Windows 10 e supporta sistemi a 32 e 64 bit.

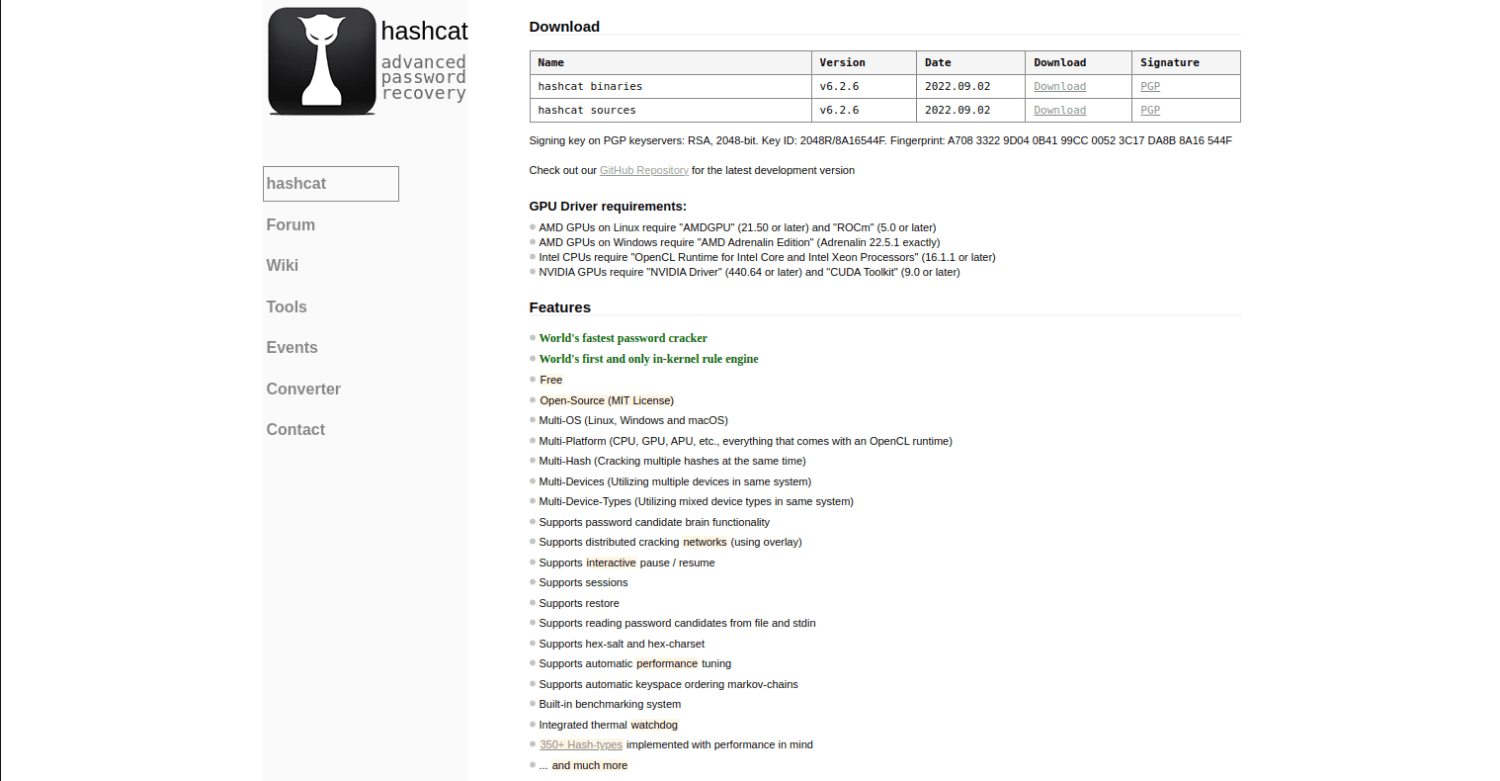

Hashcat

Hashcat è un popolare strumento di cracking delle password ampiamente utilizzato da penetration tester, amministratori di sistema, criminali e spie.

Per archiviare in modo sicuro le password, le password vengono convertite in una stringa incomprensibile di numeri e lettere passandole attraverso un algoritmo di hashing. Hashcat indovina le password, le hash e le confronta con l’hash memorizzato e ripete il processo finché non viene trovata la password corretta. Hashcat supporta tutti i formati hash esistenti ed è in grado di utilizzare la GPU di un sistema per accelerare il cracking delle password.

Hashcat può eseguire diversi attacchi per decifrare le password. Questi attacchi includono attacco dizionario, attacco combinatore, attacco maschera e il suo attacco più efficiente, l’attacco basato su regole.

Se hai bisogno di decifrare le password. Questo è il tuo strumento preferito.

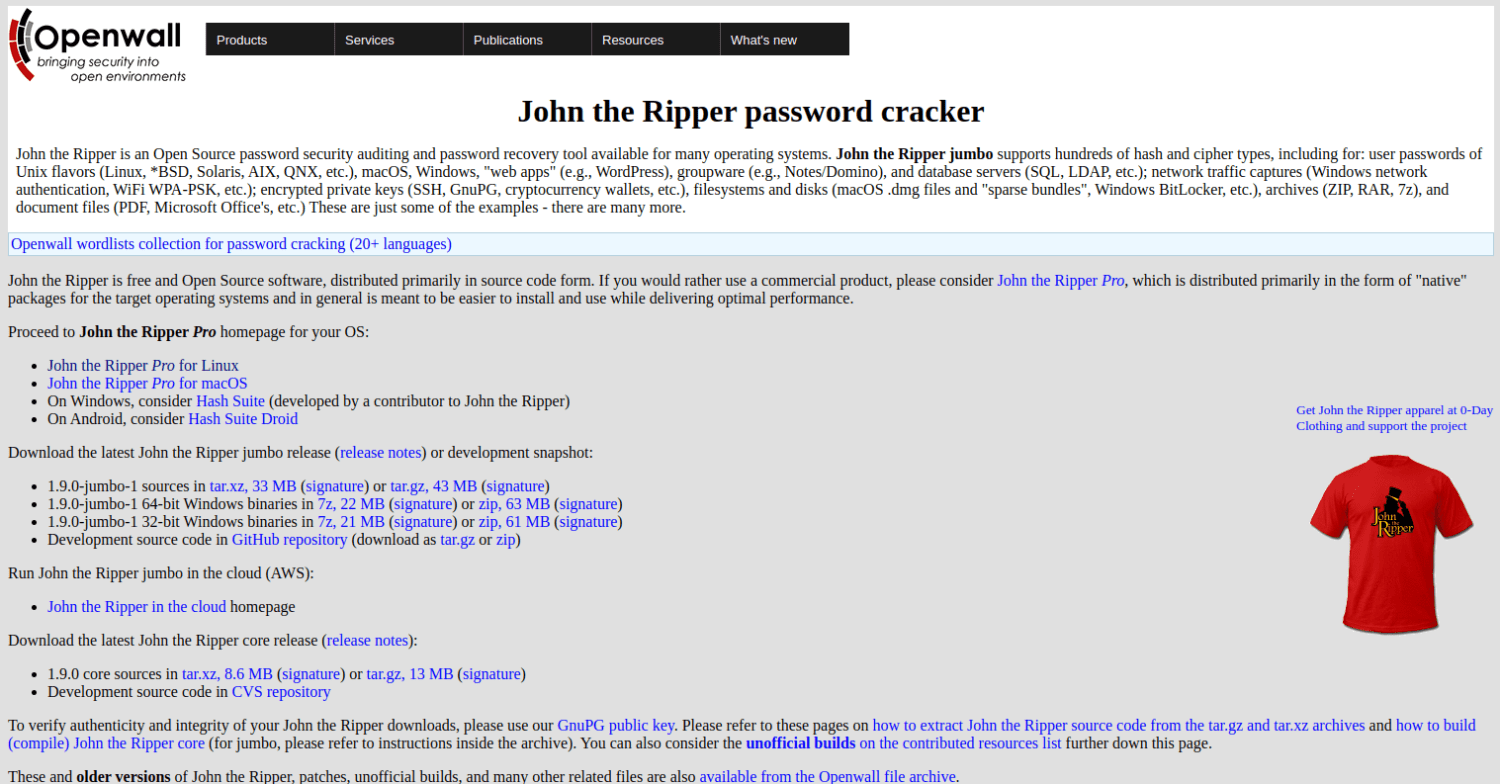

Il cracker di password di John lo Squartatore

John the Ripper password cracker è uno strumento gratuito e open source per il controllo della sicurezza delle password e il recupero delle password. Può essere utilizzato per trovare e decifrare password deboli in un sistema.

Questo strumento supporta centinaia di hash e cifrature, inclusi gli hash utilizzati nelle password archiviate in sistemi basati su UNIX, sistemi operativi Windows, macOS, app Web come WordPress, server di database come SQL e chiavi private crittografate su portafogli di criptovaluta, tra gli altri.

Tuttavia, a differenza di Hashcat, John the Ripper può utilizzare l’accelerazione GPU per accelerare il cracking delle password.

Conclusione

La decrittazione forense viene eseguita utilizzando un’ampia gamma di strumenti, ciascuno con un’applicazione unica. Alcuni strumenti sono più adatti per compiti particolari, come il cracking delle password per i test di penetrazione, nel caso di Hashcat.

Per determinare lo strumento giusto per aiutarti nella tua indagine, è importante che tu determini prima la natura della tua indagine e ciò che vuoi ottenere. Da lì, puoi quindi prendere una decisione su quale strumento utilizzare tra quelli discussi in questo articolo.