I crescenti rischi di attacchi alla sicurezza informatica richiedono robusti metodi di archiviazione e implementazione dei dati nel cloud.

Il cloud computing è un concetto ampiamente adottato che utilizza server remoti per fornire accesso su richiesta a risorse di elaborazione, come applicazioni, server e archiviazione dati. Questa flessibilità di accesso alle risorse da postazioni remote ha notevolmente aumentato l’adozione dei servizi cloud.

Secondo le statistiche, si prevede che il mercato delle applicazioni cloud crescerà da 100 miliardi di dollari nel 2018 a ben 168,6 dollari nel 2025.

Tuttavia, la maggiore diffusione del cloud ha anche aumentato la frequenza degli attacchi alla sicurezza del cloud. Il 45% delle violazioni dei dati è basato sul cloud, il che rende la sicurezza del cloud una preoccupazione significativa per le aziende di ogni tipo e dimensione.

Pertanto, la necessità di strategie di sicurezza nuove e moderne ha dato vita a Cloud Native Security. Si riferisce alle misure di sicurezza per proteggere i dati, le applicazioni e l’infrastruttura basati su cloud.

Questo blog approfondirà la comprensione della sicurezza nativa del cloud: cosa significa, concetti chiave, best practice, vulnerabilità e altro ancora. Quindi, continua a leggere se vuoi saperne di più su questo concetto!

Sommario:

Che cos’è la sicurezza nativa del cloud?

Cloud Native Security è una pratica di sicurezza per la protezione di applicazioni, piattaforme e infrastrutture basate su cloud utilizzando un modello di distribuzione del cloud computing.

Il suo obiettivo principale è sfruttare le caratteristiche uniche del cloud computing, come la scalabilità, l’automazione e l’agilità.

Costruisce la sicurezza dall’inizio del processo di sviluppo fino alla produzione, garantendo più livelli di sicurezza e un monitoraggio coerente per rilevare nuove vulnerabilità.

La moderna architettura Cloud Native utilizza un’infrastruttura e una tecnologia software all’avanguardia per consentire alle aziende e alle imprese di distribuire le proprie applicazioni in modo simultaneo e sicuro, enfatizzando l’infrastruttura cloud-first.

Come funziona la sicurezza nativa del cloud?

Cloud Native si riferisce a reinventare, innovare e trasformare il modo in cui le aziende eseguono lo sviluppo del software.

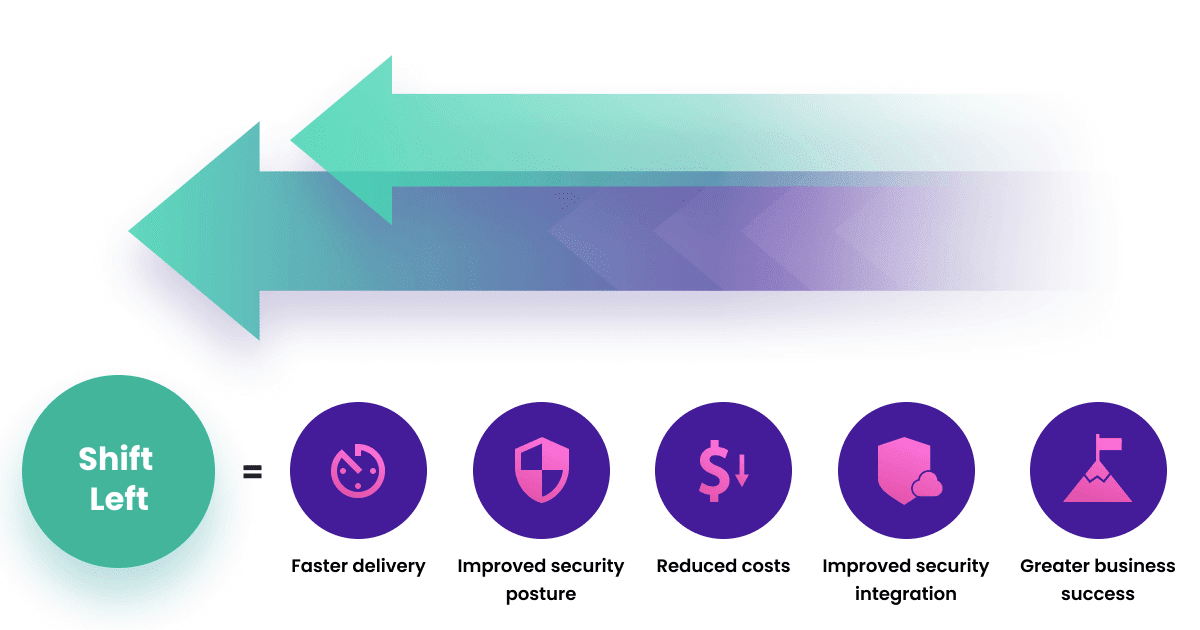

Mentre lo spostamento della sicurezza a sinistra dello sviluppo del software sta guadagnando popolarità, avere la sicurezza in ogni punto di controllo e integrare la sicurezza durante tutto il ciclo di vita dello sviluppo del software (SDLC) è molto più efficiente.

Fonte: snyk.io

Fonte: snyk.io

Questo metodo con spostamento a sinistra assegna la priorità alla sicurezza nella prima fase dell’SDLC, semplificando la correzione delle vulnerabilità e la prevenzione dei colli di bottiglia.

Cloud Native Security implementa lo stesso principio e risolve i problemi di sicurezza correggendo correttamente le vulnerabilità.

Ecco alcuni modi efficienti in cui funziona Cloud Native Security:

- Implementazione automatizzata dei controlli di sicurezza: Cloud Native Security utilizza l’automazione per implementare i controlli di sicurezza, come i sistemi di crittografia e rilevamento delle intrusioni, per garantire una configurazione aggiornata e corretta dei controlli di sicurezza.

- Integrazione continua/distribuzione continua (CI/CD): le pipeline CI/CD consentono la distribuzione rapida e automatizzata di patch e aggiornamenti di sicurezza.

- Containerizzazione: Cloud Native Security sfrutta la containerizzazione per proteggere e isolare dati e applicazioni.

- Architettura di microservizi: Cloud Native Security utilizza un’architettura di microservizi per ridurre l’impatto dei problemi di sicurezza. Se si verifica un problema di sicurezza in un microservizio, non sempre ha un impatto sull’intera applicazione.

- Conformità: Cloud Native Security soddisfa gli standard normativi e le certificazioni di sicurezza, come SOC 2 e ISO 27001, rendendo le organizzazioni conformi a questi standard.

La scalabilità e l’agilità del cloud computing consentono alle organizzazioni di rispondere rapidamente e soddisfare le mutevoli esigenze e richieste di sicurezza, rendendo Cloud Native Security una soluzione flessibile ed efficiente per la sicurezza dei dati e delle applicazioni nel cloud.

Importanza e obiettivi della sicurezza nativa del cloud

Cloud Native Security mira a abilitare un solido framework di sicurezza per garantire la massima sicurezza di dati e applicazioni e ridurre al minimo i rischi delle minacce alla sicurezza informatica.

Ecco i principali vantaggi di Cloud Native Security:

#1. Monitoraggio e visibilità migliorati

Cloud Native Security consente test continui su tutti i livelli CI/CD, consentendo ai team di sicurezza di monitorare e affrontare i problemi di sicurezza a livello di sistema e componente.

Grazie alle applicazioni Cloud Native, puoi facilmente monitorare l’utilizzo e i log di utilizzo. Garantendo allo staff e agli altri membri del team un accesso minimo alle risorse e monitorando le statistiche di utilizzo creando dashboard, la comprensione del modello di utilizzo diventa molto più semplice.

Pertanto, rifiuta i tentativi di accesso degli utenti non autorizzati e invia avvisi per segnalare tali tentativi.

#2. Facilità di gestione

L’automazione è una delle principali differenze tra la sicurezza o le applicazioni tradizionali e Cloud Native.

Cloud Native Security rende le risorse automaticamente disponibili, con le funzionalità per la risoluzione automatica dei problemi, la scalabilità automatica e l’azione correttiva automatica, rendendo la gestione un gioco da ragazzi.

Garantisce una migliore gestione e un’esperienza utente semplice per i membri del team.

#3. Esperienza del cliente migliorata

Nella tecnologia Cloud Native, gli aggiornamenti delle applicazioni vengono inviati e distribuiti in piccoli batch come parte di un processo di test.

Raccoglie automaticamente feedback e suggerimenti degli utenti contemporaneamente per apportare le modifiche richieste.

Questo processo riduce la preoccupazione per la post-distribuzione e il debug, consentendo agli sviluppatori di concentrarsi maggiormente sulle caratteristiche delle applicazioni e sulle risposte dei clienti.

#4. Rilevamento automatico delle minacce

La tecnologia Cloud Native Security semplifica i flussi di lavoro e identifica e rimuove automaticamente le minacce incorporando tecniche e algoritmi di Machine Learning (ML).

I suoi strumenti automatizzati utilizzano data mining di violazioni passate e strumenti di analisi dinamica per identificare le minacce alla sicurezza informatica e informare in anticipo i team appropriati.

Protegge e ripara le applicazioni in tempo reale con l’aiuto della meccanizzazione basata sugli eventi in caso di violazione dei dati.

#5. Garanzia di conformità continua

Le applicazioni Cloud Native consentono la compatibilità con le regole e i regolamenti relativi all’utilizzo dell’infrastruttura cloud. Ad esempio, la legislazione sulla localizzazione e le normative sulla sovranità dei dati sono responsabili della protezione dei dati.

Sebbene queste leggi e normative differiscano a seconda dei domini e dei paesi, un’infrastruttura cloud garantisce la conformità a tali normative per impostazione predefinita, stabilendo uno standard per le misure di sicurezza del cloud.

#6. Flessibilità e distribuzione senza soluzione di continuità

La sicurezza e le applicazioni cloud native richiedono distribuzioni rapide, rendendo più facile per i team di sicurezza applicare correzioni di sicurezza in più ambienti.

Questo è importante perché il software e le applicazioni obsolete possono avere implicazioni critiche per la sicurezza; pertanto, l’aggiornamento dell’infrastruttura cloud con le più recenti misure di sicurezza è essenziale per prevenire e combattere le minacce alla sicurezza informatica in evoluzione.

#7. Costo di sviluppo ridotto

Tutte le applicazioni Cloud Native Technology utilizzano microservizi, che puoi migrare facilmente tra più progetti.

Pertanto, ogni volta che è necessario creare nuove applicazioni, è necessario applicare i microservizi del vecchio progetto a quello nuovo.

Questo processo riduce notevolmente i costi di sviluppo e consente agli sviluppatori di investire più tempo nelle applicazioni anziché nel framework, poiché la tecnologia Cloud Native suddivide il framework in più servizi.

#8. La sicurezza dei dati

La sicurezza Cloud Native utilizza potenti algoritmi di crittografia dei dati basati su chiavi per impedire a utenti esterni e hacker malintenzionati di accedere e intercettare file di dati e dati che viaggiano da e verso il cloud.

Inoltre, puoi limitare l’accesso ai dati sensibili solo agli utenti autorizzati: per questo motivo, organizzazioni come le banche spostano i propri dati nel cloud.

#9. Sicurezza della rete

Le implementazioni cloud native consentono una maggiore sicurezza di rete, grazie a misure di sicurezza come la sorveglianza continua del traffico di rete per la creazione di report e regole firewall personalizzabili.

Registra inoltre l’accesso degli utenti da e verso le applicazioni e il traffico di rete nelle applicazioni di revisione.

Questo processo di registrazione del flusso di traffico dell’applicazione sviluppa una profonda comprensione dell’utilizzo dell’applicazione, rendendo l’analisi, il rilevamento e la previsione delle minacce di rete un gioco da ragazzi.

Pertanto, sia che tu voglia gestire le vulnerabilità con facilità e automatizzare il rilevamento delle minacce o abilitare un’elevata sicurezza dei dati a un costo accessibile, Cloud Native Security è un’opzione affidabile per l’infrastruttura cloud della tua organizzazione.

4 C di Cloud Native Security

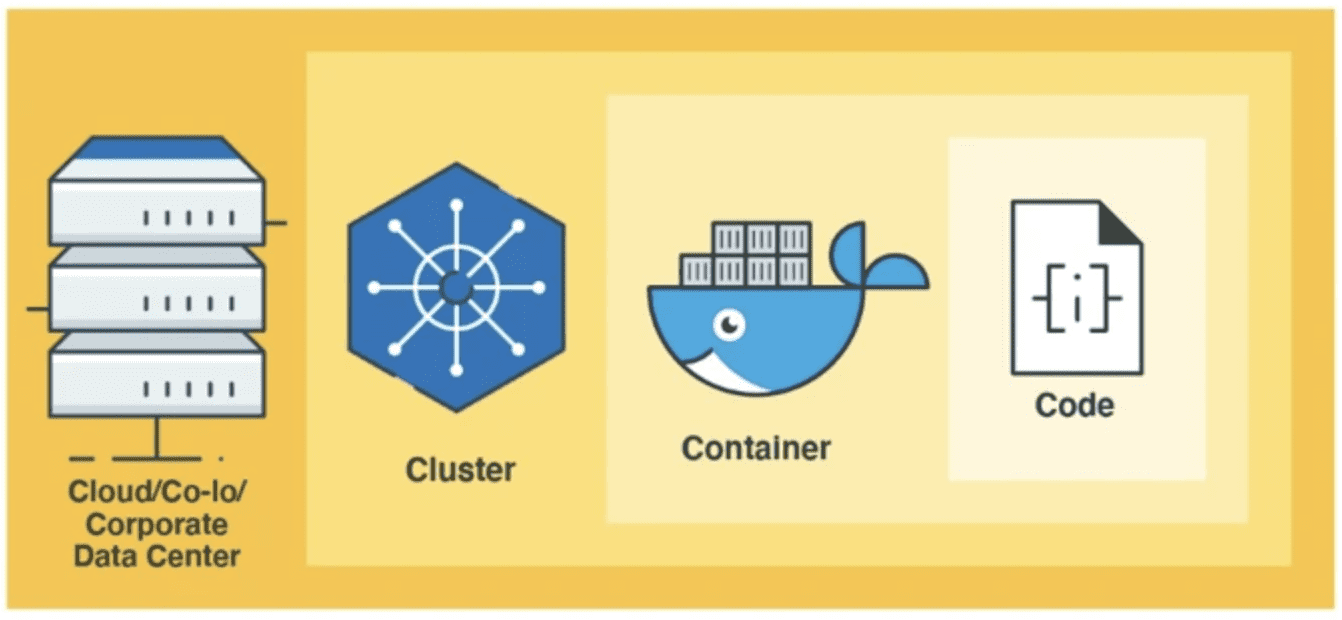

Cloud Native Security segue un approccio di sicurezza a più livelli, considerato il miglior design per proteggere software e sistemi applicativi.

Una tipica infrastruttura Cloud Native è composta da quattro livelli di sicurezza: Cloud, Code, Container e Cluster.

Diamo un’occhiata a ciascuno di essi e al loro significato.

Fonte: www.trendmicro.com

Fonte: www.trendmicro.com

Nuvola

L’infrastruttura cloud è la base di tutti i livelli di sicurezza e la base della configurazione della sicurezza per le applicazioni.

L’abilitazione della sicurezza delle applicazioni a livello di cloud è essenziale, poiché è difficile per gli sviluppatori configurarla a livello di codice. I fornitori di servizi cloud formulano raccomandazioni distinte per eseguire carichi di lavoro delle applicazioni sicuri.

L’interfaccia del livello cloud interagisce con gli ambienti esterni, inclusi plug-in di terze parti, utenti e API esterne. Pertanto, le vulnerabilità della sicurezza a livello cloud avrebbero un impatto significativo su tutte le applicazioni, i servizi e i processi ospitati all’interno del cloud.

Grappolo

Dopo che il livello cloud è diventato il livello cluster, le applicazioni distribuite all’interno dell’infrastruttura cloud vengono modularizzate in contenitori e raggruppate in diversi contenitori.

La protezione di un cluster include la protezione del software e delle applicazioni in esecuzione all’interno dei cluster e la configurazione delle comunicazioni sicure nel cluster.

Contenitore

Il livello del contenitore che viene dopo il livello del codice è la parte più cruciale della distribuzione di applicazioni e software nelle distribuzioni di Cloud Native Security.

Poiché il software e l’ambiente sono impacchettati in container, la protezione dei container è inevitabile all’interno dei moderni ambienti cloud.

Codice

L’ultima ‘C’ è il livello di codice. Rafforzare e sviluppare la sicurezza del cloud attraverso il codice di un’applicazione è una delle best practice di DevSecOps.

Implica lo spostamento della sicurezza al livello del codice dell’applicazione e l’assegnazione di priorità alla sicurezza dell’applicazione nelle prime fasi del ciclo di vita dello sviluppo del software e dell’applicazione. Identificare le vulnerabilità della sicurezza nelle prime fasi del ciclo di vita dello sviluppo consente alle aziende di risparmiare molto tempo, costi e fatica.

Vulnerabilità di sicurezza native del cloud

Sebbene Cloud Native Security miri a modernizzare l’infrastruttura cloud e l’architettura del software aziendale, ha implicazioni sulla sicurezza, che potrebbero sorprendere molti.

Ecco le vulnerabilità comuni di Cloud Native Security che devi considerare prima di integrarle nella tua infrastruttura.

#1. Contenitori mal configurati

Di recente, la NSA ha annunciato che le configurazioni errate sono una vulnerabilità e una minaccia comuni per il cloud.

All’interno del mondo serverless Cloud Native, è facile avviare nuovi server Web e creare nuovi container. Ma senza una sicurezza granulare, è possibile l’accesso permissivo alla rete, lasciando la rete cloud accessibile a chiunque.

Spesso, gli sviluppatori di applicazioni apportano modifiche alla configurazione o scrivono regole e criteri di configurazione applicabili all’intera suite di applicazioni. Di conseguenza, configurazioni errate nel processo DevSecOps potrebbero esporre l’archiviazione dei dati o creare carichi di lavoro vulnerabili.

#2. Predefiniti non sicuri

Non tutti gli strumenti e le applicazioni Cloud Native sono sicuri per impostazione predefinita, poiché alcuni sono dotati di impostazioni e configurazioni flessibili. Tuttavia, secondo lo studio di Accurics, il 48% delle violazioni della sicurezza delle applicazioni Cloud Native è dovuto a impostazioni predefinite non sicure.

Le impostazioni predefinite non sicure si verificano quando i team di sicurezza implementano sistemi basati su cloud con impostazioni di sicurezza configurate in modo errato o insufficienti, portando a dati sensibili compromessi o divulgati.

Pertanto, è importante configurare attentamente e valutare le impostazioni di sicurezza del sistema basato su cloud per impedire l’accesso non autorizzato a informazioni sensibili.

#3. Segreti che perdono

L’archiviazione di informazioni sensibili, come le chiavi di crittografia e le credenziali del database all’interno di un’applicazione o nei database dell’organizzazione, può esporle a minacce e vulnerabilità della sicurezza.

Nel 2021 sono state rubate circa 6 milioni di password e informazioni sensibili come le chiavi API. Il furto in blocco di credenziali dal database di un’azienda può mettere a rischio i clienti e gli utenti finali, con conseguenti sanzioni ingenti.

I segreti e i dati trapelati possono portare a gravi conseguenze come furto, interruzione del servizio e accesso non autorizzato al sistema. Pertanto, è essenziale proteggere e gestire correttamente i dati sensibili tramite crittografia, sistemi di archiviazione sicuri e controlli di accesso, come Multi-Factor Authentication (MFA), per prevenire il rischio di eccessiva permissività.

#4. Vulnerabilità della catena di fornitura del software

Proprio come esiste una filiera per i prodotti tradizionali, ce n’è una per i prodotti software.

Molti modelli di distribuzione e framework di terze parti rendono possibile la progettazione e la consegna del codice al team di produzione. Tuttavia, il rischio di utilizzare applicazioni di terze parti e basate su cloud dà origine a vulnerabilità della catena di fornitura del software.

Ciò si verifica quando i componenti della catena di fornitura del software, come la libreria o il pacchetto, vengono compromessi. Nel 2021, le vulnerabilità della catena di fornitura del software, comprese le vulnerabilità open source, sono quasi triplicate.

Un approccio vigile e proattivo alla Cloud Native Security, seguendo le best practice, è fondamentale per ridurre i rischi per la sicurezza.

Risorse di apprendimento

Ecco un elenco di utili risorse di apprendimento e libri da Amazon per ottenere informazioni approfondite sulla sicurezza nativa del cloud e suggerimenti per integrarla nei tuoi sistemi.

#1. Ricettario sulla sicurezza cloud native: ricette per un cloud sicuro (1a edizione)

Pubblicato nel 2022, questo ricettario sulla sicurezza cloud native di Josh Armitage fornisce informazioni su come utilizzare Azure, AWS e GCP per migliorare la sicurezza del tuo sistema cloud native.

L’autore condivide la sua esperienza sui compromessi che sviluppatori e professionisti della sicurezza devono fare con diversi fornitori di servizi cloud e su come possono implementare le soluzioni esistenti per progettare soluzioni più solide.

#2. Sicurezza nativa del cloud (1a edizione)

Questa guida completa alla sicurezza nativa del cloud di Chris Binnie copre uno studio dettagliato sulla riduzione al minimo della superficie di attacco e sulla mitigazione dei rischi di sicurezza informatica per proteggere l’infrastruttura nativa del cloud.

Questo è il miglior libro se desideri una conoscenza dettagliata del rafforzamento e della solidità della tua proprietà Cloud Native.

#3. Sicurezza e osservabilità di Kubernetes: un approccio olistico alla protezione di container e applicazioni cloud native (1a edizione)

Questo libro di Brendan Creane e Amit Gupta si concentra sulle principali pratiche di osservabilità e sicurezza, consentendoti di liberare la potenza delle applicazioni cloud native.

Quindi, se vuoi conoscere l’architetto della sicurezza di Kubernetes per ambienti ibridi e multi-cloud, assicurati di mettere le mani su questa guida olistica.

#4. Pratica sicurezza nativa del cloud con Falco: rilevamento di rischi e minacce per container, Kubernetes e cloud (1a edizione)

Questa guida di Loris Degioanni introduce i lettori al concetto di Falco, uno standard open source per il rilevamento continuo di minacce e rischi su Kubernetes, cloud e container.

Puoi imparare tutto su Falco, dalla sua implementazione alla scrittura delle tue regole di sicurezza per accelerare il rilevamento delle minacce sulla tua infrastruttura cloud.

#5. Native Cloud Security Una guida completa – Edizione 2019

Se hai bisogno di risposte alle tue domande uniche sulla sicurezza nativa del cloud, questo libro fa per te.

L’autore Gerardus Blokdyk fornisce tutti gli strumenti essenziali necessari per un’approfondita autovalutazione della sicurezza nativa del cloud, consentendoti di identificare le aree di miglioramento all’interno della tua infrastruttura di sicurezza nativa del cloud.

Conclusione: la sicurezza nativa del cloud è il futuro

Gartner prevede che oltre la metà della spesa delle aziende IT sarà spostata dall’infrastruttura IT tradizionale al cloud pubblico entro il 2025, un balzo dal 41% nel 2022.

Tuttavia, di tutti i vantaggi che queste aziende IT ottengono dall’infrastruttura cloud, la sicurezza rimane una delle principali sfide che devono affrontare, principalmente a causa di errori dei dipendenti, configurazioni errate e vulnerabilità architettoniche intrinseche.

Pertanto, assicurati di comprendere l’importanza, gli obiettivi, i vantaggi e le best practice di Cloud Native Security attraverso questo blog e le risorse di apprendimento citate per abilitare un’infrastruttura applicativa Cloud Native scalabile e agile per la tua organizzazione.

Successivamente, dai un’occhiata al miglior software di gestione delle vulnerabilità.