Gli attori delle minacce stanno diversificando le loro tecniche, tattiche e procedure di monetizzazione (TTP) con nuovi metodi di attacco perché i progressi tecnologici hanno abbassato la barriera all’ingresso e l’emergere del ransomware come servizio (RaaS) ha esacerbato il problema.

Affinché un’organizzazione possa soddisfare questo livello di sofisticazione, l’intelligence sulle minacce deve diventare una parte vitale del suo approccio alla sicurezza, in quanto fornisce informazioni fruibili sulle minacce attuali e aiuta a proteggere le aziende da attacchi dannosi.

Sommario:

Che cos’è una piattaforma di intelligence sulle minacce?

Una Threat Intelligence Platform (TIP) è una tecnologia che consente alle organizzazioni di raccogliere, analizzare e aggregare i dati di Threat Intelligence da più fonti. Queste informazioni consentono alle aziende di identificare e mitigare in modo proattivo i potenziali rischi per la sicurezza e difendersi da attacchi futuri.

L’intelligence sulle minacce informatiche è un importante componente della sicurezza aziendale. Monitorando le minacce informatiche e le vulnerabilità più recenti, la tua organizzazione può rilevare e rispondere a potenziali violazioni della sicurezza prima che danneggino le tue risorse IT.

Come funziona la piattaforma di intelligence sulle minacce?

Le piattaforme di intelligence sulle minacce aiutano le aziende a mitigare i rischi di violazione dei dati raccogliendo dati di intelligence sulle minacce da più fonti, tra cui intelligence open source (OSINT), deep e dark web e feed proprietari di intelligence sulle minacce.

I TIP analizzano i dati, identificano modelli, tendenze e potenziali minacce, quindi condividono queste informazioni con il team SOC e altri sistemi di sicurezza, come firewall, sistemi di rilevamento delle intrusioni e sistemi di informazioni sulla sicurezza e gestione degli eventi (SIEM), per mitigare i danni a la tua infrastruttura informatica.

Vantaggi delle piattaforme di intelligence sulle minacce

Le piattaforme di intelligence sulle minacce offrono alle organizzazioni vari vantaggi, tra cui:

- Rilevamento proattivo delle minacce

- Postura di sicurezza migliorata

- Migliore allocazione delle risorse

- Operazioni di sicurezza semplificate

Altri vantaggi dei TIP includono la risposta automatizzata alle minacce, il risparmio sui costi e una maggiore visibilità.

Caratteristiche principali delle piattaforme di intelligence sulle minacce

Le caratteristiche principali delle piattaforme di intelligence sulle minacce sono:

- Capacità di raccolta dati

- Prioritizzazione delle minacce in tempo reale

- Analisi delle minacce

- Capacità di monitorare il deep e dark web

- Ricca libreria e database di grafici per visualizzare attacchi e minacce

- Integrazione con i tuoi strumenti e sistemi di sicurezza esistenti

- Cerca malware, truffe di phishing e malintenzionati

I migliori TIP possono raccogliere, normalizzare, aggregare e organizzare i dati di intelligence sulle minacce da più fonti e formati.

Messa a fuoco automatica

AutoFocus di Palo Alto Networks è una piattaforma di intelligence sulle minacce basata su cloud che consente di identificare gli attacchi critici, condurre valutazioni preliminari e adottare misure per porre rimedio alla situazione senza la necessità di risorse IT aggiuntive. Il servizio raccoglie dati sulle minacce dalla rete aziendale, dal settore e dai feed di intelligence globali.

AutoFocus fornisce informazioni dall’Unità 42, il team di ricerca sulle minacce di Palo Alto Network, sulle ultime campagne di malware. Il rapporto sulle minacce è visualizzabile sulla tua dashboard, offrendoti ulteriore visibilità sulle tecniche, tattiche e procedure (TTP) dei malintenzionati.

Caratteristiche principali

- Il suo feed di ricerca dell’unità 42 fornisce visibilità sui malware più recenti con informazioni sulle loro tattiche, tecniche e procedure

- Elabora quotidianamente 46 milioni di query DNS del mondo reale

- Raccogli informazioni da fonti di terze parti come Cisco, Fortinet e CheckPoint

- Lo strumento fornisce informazioni sulle minacce agli strumenti SIEM (Security Information and Event Management), ai sistemi interni e ad altri strumenti di terze parti con un’API RESTful aperta e agile

- Include gruppi di tag predefiniti per ransomware, trojan bancario e strumento di hacking

- Gli utenti possono anche creare tag personalizzati in base ai propri criteri di ricerca

- Compatibile con vari formati di dati standard come STIX, JSON, TXT e CSV

I prezzi per lo strumento non sono pubblicizzati sul sito Web di Palo Alto Network. Gli acquirenti devono contattare il team di vendita dell’azienda per i preventivi e puoi anche richiedere una demo del prodotto per saperne di più sulle funzionalità della soluzione e su come sfruttarla per la tua azienda.

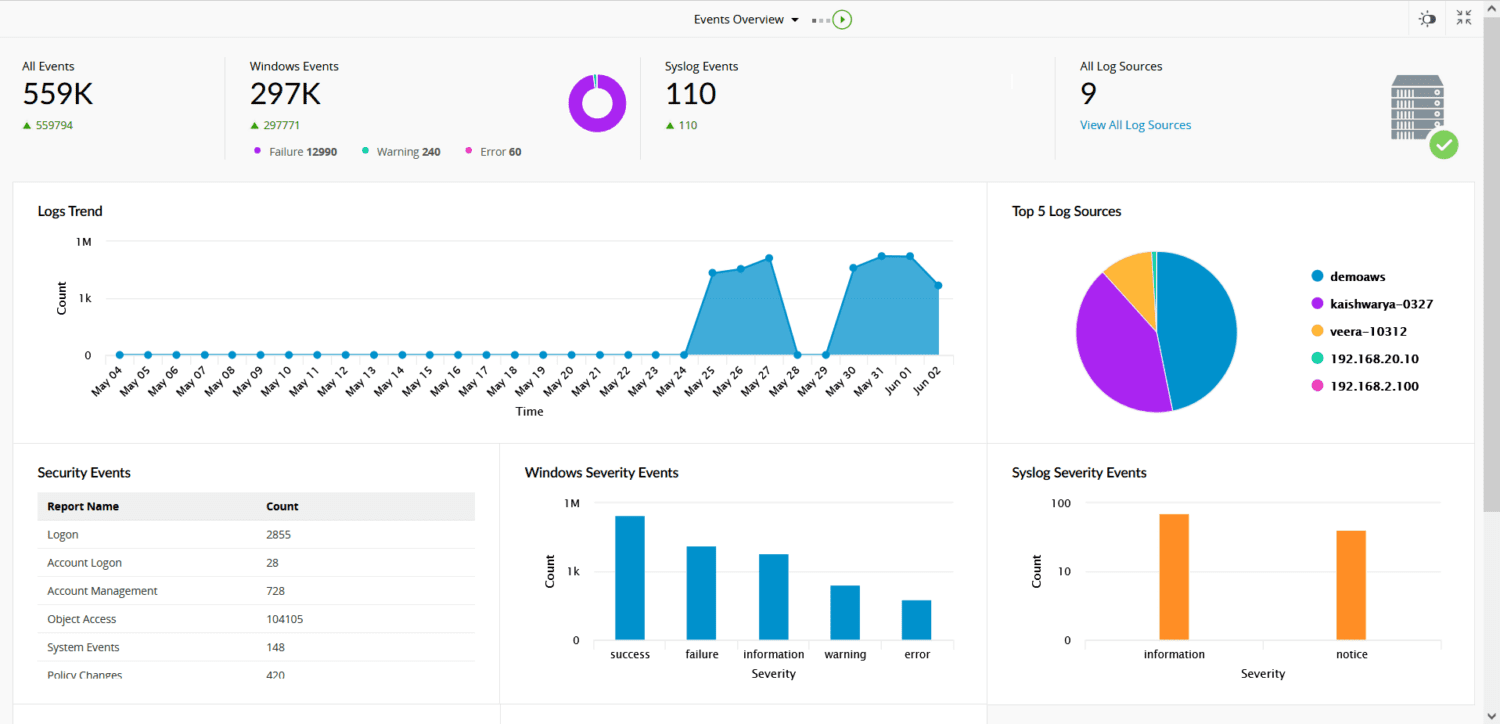

ManageEngine Log360

ManageEngine Log360 è uno strumento SIEM e di gestione dei registri che fornisce alle aziende visibilità sulla sicurezza della propria rete, verifica le modifiche di Active Directory, monitora i server di scambio e la configurazione del cloud pubblico e automatizza la gestione dei registri.

Log360 combina le funzionalità di cinque strumenti ManageEngine, tra cui ADAudit Plus, Event Log Analyzer, M365 Manager Plus, Exchange Reporter Plus e Cloud Security Plus.

I moduli di intelligence sulle minacce di Log360 includono un database che contiene IP dannosi globali e un processore di feed delle minacce STIX/TAXII che recupera frequentemente i dati dai feed delle minacce globali e ti aggiorna.

Caratteristiche principali

- Include funzionalità CASB (Cloud Access Security Broker) integrate per aiutare a monitorare i dati nel cloud, rilevare le applicazioni IT shadow e tenere traccia delle applicazioni autorizzate e non autorizzate

- Rileva le minacce su reti aziendali, endpoint, firewall, server Web, database, switch, router e altre fonti cloud

- Rilevamento degli incidenti in tempo reale e monitoraggio dell’integrità dei file

- Utilizza il framework MITRE ATT&CK per dare priorità alle minacce che si verificano nella catena di attacco

- Il rilevamento degli attacchi include la correlazione in tempo reale basata su regole, l’analisi del comportamento degli utenti e delle entità basata sul ML basata sul comportamento (UEBA) e MITRE ATT&CK basata sulla firma

- Include prevenzione integrata della perdita di dati (DLP) per eDiscovery, valutazione dei rischi dei dati, protezione basata sul contenuto e monitoraggio dell’integrità dei file

- Analisi della sicurezza in tempo reale

- Gestione integrata della conformità

Log360 può essere scaricato in un unico file ed è disponibile in due edizioni: gratuita e professionale. Gli utenti possono sperimentare le funzionalità avanzate dell’edizione professionale per un periodo di prova di 30 giorni, dopodiché queste funzionalità verranno convertite nella loro edizione gratuita.

Alien Vault USM

Piattaforma AlienVault USM sviluppata da AT&T. La soluzione fornisce rilevamento delle minacce, valutazione, risposta agli incidenti e gestione della conformità in un’unica piattaforma unificata.

AlienVault USM riceve aggiornamenti da AlienVault Labs ogni 30 minuti su diversi tipi di attacchi, minacce emergenti, comportamenti sospetti, vulnerabilità ed exploit che scoprono nell’intero panorama delle minacce.

AlienVault USM offre una visione unificata dell’architettura di sicurezza aziendale, consentendo di monitorare le reti e i dispositivi on-premise o in postazioni remote. Include inoltre funzionalità SIEM, rilevamento delle intrusioni nel cloud per AWS, Azure e GCP, rilevamento delle intrusioni di rete (NIDS), rilevamento delle intrusioni nell’host (HIDS) e rilevamento e risposta degli endpoint (EDR).

Caratteristiche principali

- Rilevamento di botnet in tempo reale

- Identificazione del traffico di comando e controllo (C&C).

- Rilevamento avanzato delle minacce persistenti (APT).

- Conforme a vari standard di settore come GDPR, PCI DSS, HIPAA, SOC 2 e ISO 27001

- Firme IDS di rete e host

- Raccolta centralizzata di eventi e dati di registro

- Rilevamento dell’esfiltrazione di dati

- AlientVault monitora gli ambienti cloud e on-prem da un unico pannello di controllo, inclusi AWS, Microsoft Azure, Microsoft Hyper-V e VMWare

I prezzi per questa soluzione partono da $ 1.075 al mese per il piano essenziale. I potenziali acquirenti possono registrarsi per una prova gratuita di 14 giorni per saperne di più sulle capacità dello strumento.

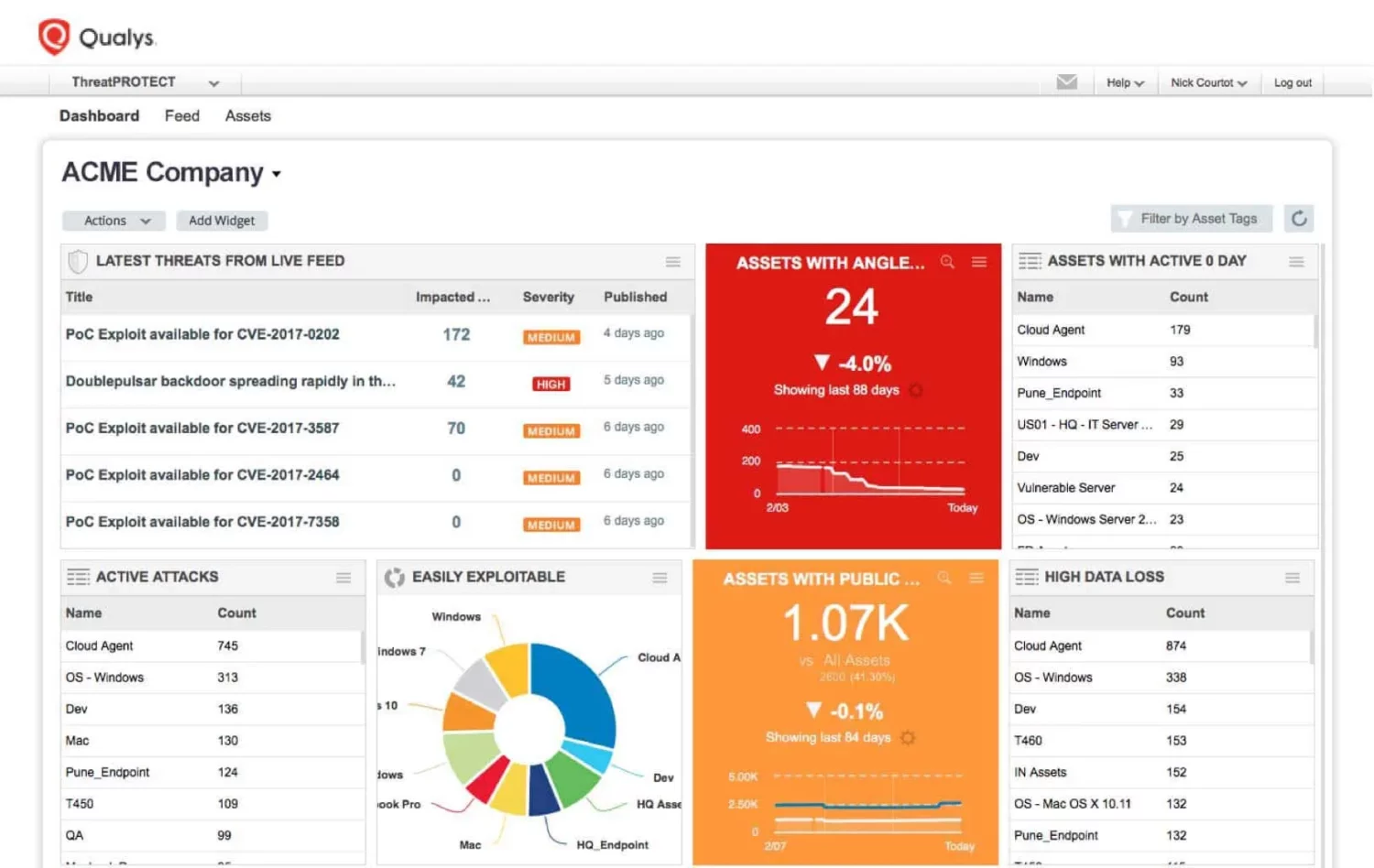

Protezione dalle minacce Qualys

Qualys Threat Protection è un servizio cloud che fornisce protezione avanzata dalle minacce e funzionalità di risposta. Include indicatori delle minacce in tempo reale delle vulnerabilità, mappa i risultati di Qualys e fonti esterne e correla continuamente le informazioni sulle minacce esterne con le tue vulnerabilità e l’inventario delle risorse IT.

Con la protezione dalle minacce di Qualys, puoi creare manualmente un dashboard personalizzato da widget e query di ricerca e ordinare, filtrare e perfezionare i risultati della ricerca.

Caratteristiche principali

- Pannello di controllo e visualizzazione centralizzato

- Fornisce live feed di divulgazioni di vulnerabilità

- RTI per attacchi zero-day, exploit pubblici, attacco attivo, movimento laterale elevato, perdita di dati elevata, negazione del servizio, malware, nessuna patch, kit di exploit e exploit facile

- Include un motore di ricerca che consente di cercare specifici asset e vulnerabilità creando query ad hoc

- La protezione dalle minacce di Qualys correla continuamente le informazioni sulle minacce esterne alle tue vulnerabilità e all’inventario delle risorse IT

Offrono una prova gratuita di 30 giorni per consentire agli acquirenti di esplorare le capacità dello strumento prima di prendere una decisione di acquisto.

SOCRadar

SOCRadar si definisce una piattaforma SaaS di Extended Threat Intelligence (XTI) che combina la gestione della superficie di attacco esterna (EASM), i servizi di protezione dai rischi digitali (DRPS) e la cyber threat intelligence (CTI).

La piattaforma migliora la posizione di sicurezza della tua azienda fornendo visibilità sulla sua infrastruttura, rete e asset di dati. Le funzionalità di SOCRadar includono informazioni sulle minacce in tempo reale, scansioni automatizzate del deep web e del dark web e risposta agli incidenti integrata.

Caratteristiche principali

- Si integra con stack di sicurezza esistenti come soluzioni SOAR, EDR, MDR e XDR e SIEM

- Ha oltre 150 fonti di alimentazione

- La soluzione fornisce informazioni su vari rischi per la sicurezza, come malware, botnet, ransomware, phishing, cattiva reputazione, sito Web violato, attacchi DDOS (Distributed Denial of Service), honeypot e aggressori

- Monitoraggio basato su settore e regione

- Mappatura MITRE ATT e CK

- Ha oltre 6.000 accessi all’elenco combinato (credenziali e carta di credito)

- Monitoraggio del web profondo e oscuro

- Rilevamento delle credenziali compromesse

SOCRadar ha due edizioni: cyber threat intelligence per i team SOC (CTI4SOC) e extended threat intelligence (XTI). Entrambi i piani sono disponibili in due versioni, gratuita ea pagamento, il piano CTI4SOC parte da $ 9.999 all’anno.

Gestore degli eventi di sicurezza di Solarwinds

SolarWinds Security Event Manager è una piattaforma SIEM che raccoglie, normalizza e correla i dati del registro eventi da oltre 100 connettori predefiniti, inclusi dispositivi e applicazioni di rete.

Con SEM, puoi amministrare, gestire e monitorare in modo efficace le policy di sicurezza e proteggere la tua rete. Analizza i log raccolti in tempo reale e utilizza le informazioni raccolte per notificarti un problema prima che causi gravi danni alle tue infrastrutture aziendali.

Caratteristiche principali

- Monitora la tua infrastruttura 24 ore su 24, 7 giorni su 7

- SEM dispone di 100 connettori predefiniti, tra cui Atlassian JIRA, Cisco, Microsoft, IBM, Juniper Sophos, Linux e altri

- Automatizza la gestione del rischio di conformità

- SEM include il monitoraggio dell’integrità dei file

- SEM raccoglie i registri, correla gli eventi e monitora gli elenchi di dati sulle minacce, il tutto in un unico pannello di controllo

- La piattaforma ha oltre 700 regole di correlazione integrate

- Gli utenti possono esportare report in formato PDF o CSV

Solarwinds Security Event Manager offre una prova gratuita di 30 giorni con due opzioni di licenza: abbonamento, che parte da $ 2.877, e perpetuo, che parte da $ 5.607. Lo strumento viene concesso in licenza in base al numero di nodi che inviano informazioni su log ed eventi.

Tenable.sc

Basato sulla tecnologia Nessus, Tenable.sc è una piattaforma di gestione delle vulnerabilità che fornisce informazioni sullo stato di sicurezza e sull’infrastruttura IT della tua organizzazione. Raccoglie e valuta i dati sulle vulnerabilità nel tuo ambiente IT, analizza le tendenze delle vulnerabilità nel tempo e ti consente di stabilire le priorità e intraprendere azioni correttive.

La famiglia di prodotti Tenable.sc (Tenanble.sc e Tenable.sc+) consente di identificare, indagare, dare priorità e correggere le vulnerabilità in modo da poter proteggere i propri sistemi e dati.

Caratteristiche principali

- Ha semplificato la conformità agli standard del settore, come CERT, NIST, DISA STIG, DHS CDM, FISMA, PCI DSS e HIPAA/HITECH

- Le sue funzionalità di rilevamento degli asset passivi ti consentono di scoprire e identificare gli asset IT sulla tua rete, come server, desktop, laptop, dispositivi di rete, app Web, macchine virtuali, dispositivi mobili e cloud

- Il team di Tenable Research fornisce aggiornamenti frequenti sugli ultimi controlli di vulnerabilità, ricerca zero-day e benchmark di configurazione per aiutarti a proteggere la tua organizzazione

- Tenable mantiene una libreria di oltre 67.000 vulnerabilità ed esposizioni comuni (CVE)

- Rilevamento in tempo reale di botnet e traffico di comando e controllo

- Il regista Tenable.sc include un unico pannello di controllo per aiutarti a visualizzare e gestire la tua rete su tutte le console Tenable.sc

Tenable.sc è concesso in licenza all’anno e, per risorsa, la sua licenza di 1 anno parte da $ 5.364,25. Puoi risparmiare acquistando una licenza pluriennale.

Conclusione

Questa guida ha analizzato sette piattaforme di intelligence sulle minacce e le loro caratteristiche distintive. L’opzione migliore per te dipende dalle tue esigenze e preferenze di intelligence sulle minacce. Puoi richiedere una demo del prodotto o registrarti per una prova gratuita prima di accontentarti di uno strumento specifico.

Ciò ti consentirà di testarlo per determinare se servirà allo scopo della tua azienda. Infine, assicurati che offrano un supporto di qualità e conferma la frequenza con cui aggiornano i feed delle minacce.

Successivamente, puoi controllare gli strumenti di simulazione degli attacchi informatici.