Nove volte su dieci, eliminare il malware crittografico è difficile quanto individuarlo.

Saresti sospettoso di un improvviso calo delle prestazioni del tuo computer?

Molti non lo faranno! Allo stesso modo, solo pochi si preoccupano abbastanza del ritardo occasionale e di solito lo etichettano come problemi “standard” del loro sistema operativo.

Tuttavia, se indagano più a fondo, possono anche emergere come un’applicazione canaglia, consumando la larghezza di banda e trascinando le prestazioni del sistema.

Sommario:

Cos’è il cripto-malware?

Puoi presumere che il cripto-malware sia una sanguisuga digitale iniettata da un beneficiario di terze parti che prosciuga le tue risorse informatiche a tua insaputa.

Tuttavia, il processo è più comunemente noto come crypto-jacking.

Come già detto, ciò che rende difficile farsi rilevare è il suo modus operandi. Non puoi dire la differenza a meno che tu non sia super consapevole del suono operativo standard della ventola del tuo computer, della velocità, ecc. E delle prestazioni generali del sistema.

Questo eseguirà le applicazioni di mining di criptovalute in background per tutta la durata della tua macchina, a meno che non premi Disinstalla.

In poche parole, i crypto miner sono applicazioni che contribuiscono al mondo crypto verificando le loro transazioni ed estraendo nuove monete. Questo genera reddito passivo per i loro operatori.

Ma quelli sono noti come cripto-malware se installati su un sistema senza un’adeguata autorizzazione da parte dell’amministratore, rendendolo un crimine informatico.

Per un’analogia più semplice, considera qualcuno che usa il tuo prato per piantare un albero da frutto, prendendo l’acqua e le risorse necessarie da casa tua senza il tuo consenso e negandoti i frutti o il denaro.

Sarà simile al crypto-jacking di questo mondo mortale.

Come funziona il cripto-malware?

Come la maggior parte dei malware!

Non cerchi download infetti da virus e li installi per divertirti.

Ma ti accadono nei modi più banali:

- Facendo clic su un collegamento nell’e-mail

- Visitare siti Web HTTP

- Download da fonti non sicure

- Facendo clic su un annuncio sospetto e quant’altro

Inoltre, i malintenzionati potrebbero utilizzare l’ingegneria sociale per costringere gli utenti a scaricare tali malware.

Una volta installati, i malware crittografici si insinuano sulle risorse del sistema fino a quando non li rilevi e li disinstalli.

Alcuni segni di infezione da cripto-malware sono l’aumento della velocità della ventola (rumore), un maggiore riscaldamento e prestazioni lente.

Crypto-Malware Vs. Cripto-ransomware

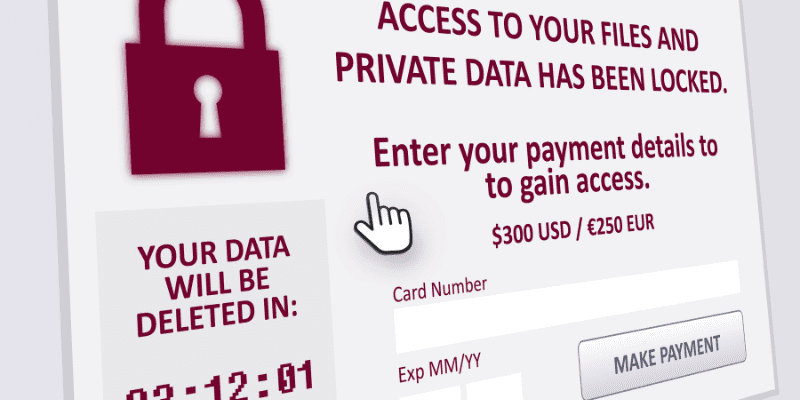

Il cripto-ransomware non è così sottile. Una volta installato, può bloccarti fuori dal sistema solo per consentire l’accesso dopo aver pagato l’importo del riscatto.

In genere visualizza un numero o un’e-mail con cui mettersi in contatto o i dettagli dell’account per collaborare con la minaccia di riscatto.

A seconda della posta in gioco, le persone a volte acconsentono al truffatore per riaverlo indietro. Tuttavia, ci sono casi in cui l’accettazione di tali “richieste” non ha dato sollievo o le ha rese anche un obiettivo futuro.

Il cripto-malware, al contrario, non rappresenta una minaccia visibile. Funziona silenziosamente in background, mangiando le tue risorse per diventare una fonte di reddito passivo perenne per il criminale informatico.

Attacchi cripto-malware popolari

Questi sono alcuni degli eventi documentati che hanno sconvolto il mondo digitale con la loro raffinatezza.

#1. Graboide

Graboid è stato rilevato dai ricercatori delle reti di Palo Alto e pubblicato in un rapporto del 2019. L’attaccante ha preso quasi 2000 host Docker non sicuri per un giro gratuito che non necessitava di autorizzazione.

Ha inviato comandi remoti per scaricare e distribuire immagini docker infette agli host compromessi. Il “download” conteneva anche uno strumento per comunicare e mettere in pericolo altre macchine vulnerabili.

Successivamente, i contenitori “modificati” hanno scaricato quattro script e li hanno eseguiti in ordine.

Questi script hanno azionato in modo casuale i minatori Monero per sessioni ripetute di 250 secondi e hanno diffuso il malware attraverso la rete.

#2. PowerGhost

Smascherato dai laboratori Kaspersky nel 2018, PowerGhost è un malware crittografico senza file rivolto principalmente alle reti aziendali.

È senza file, il che significa che si attacca alle macchine senza attirare attenzioni o rilevamenti indesiderati. Successivamente, accede ai dispositivi tramite Windows Management Instrumentation (WMI) o l’exploit EthernalBlue utilizzato nel famigerato attacco ransomware WannaCry.

Una volta effettuato l’accesso, ha provato a disabilitare altri minatori (se presenti) per ottenere il massimo rendimento per i malintenzionati responsabili.

Oltre ad essere un divoratore di risorse, era noto che una variante di PowerGhost ospitava attacchi DDoS che prendevano di mira altri server.

#3. BadShell

BadShell è stato scoperto dalla divisione Comodo Cybersecurity nel 2018. È un altro worm crittografico senza file che non lascia traccia nell’archiviazione del sistema; invece, funziona attraverso la CPU e la RAM.

Questo si è collegato a Windows PowerShell per eseguire comandi dannosi. Memorizzava il codice binario nel registro di Windows ed eseguiva script di mining crittografico con l’Utilità di pianificazione di Windows.

#4. Botnet Prometei

Rilevata per la prima volta nel 2020, la botnet Prometei ha preso di mira le vulnerabilità pubblicate di Microsoft Exchange per installare cripto-malware per il mining di Monero.

Questo attacco informatico ha utilizzato molti strumenti, come exploit EternalBlue, BlueKeep, SMB e RDP, ecc., per diffondersi attraverso la rete e prendere di mira sistemi non sicuri.

Aveva molte versioni (come con la maggior parte dei malware) e i ricercatori di Cybereason riportano le sue origini nel 2016. Inoltre, ha una presenza multipiattaforma che infetta gli ecosistemi Windows e Linux.

Come rilevare e prevenire i malware crittografici?

Il modo migliore per controllare il cripto-malware è tenere d’occhio il tuo sistema. Un aumento della voce dei fan o un improvviso calo delle prestazioni possono emettere questi vermi digitali.

Tuttavia, i sistemi operativi sono entità complesse e queste cose continuano ad accadere in background e generalmente non notiamo cambiamenti così sottili.

In tal caso, ecco alcuni suggerimenti che possono aiutarti a stare al sicuro:

- Mantieni aggiornati i tuoi sistemi. Il software obsoleto presenta spesso vulnerabilità sfruttate dai criminali informatici.

- Usa un antivirus premium. Non posso sottolineare abbastanza come ogni dispositivo abbia bisogno di un buon antivirus. Inoltre, tali attacchi avvengono indipendentemente dal sistema operativo (anche il Mac viene attaccato!) e dal tipo di dispositivo (smartphone, tablet inclusi).

- Non fare clic su tutto. Essere curiosi è la natura umana di cui spesso si approfitta ingiustamente. Se è inevitabile, copia e incolla il collegamento sospetto in qualsiasi motore di ricerca e verifica se necessita di ulteriore attenzione.

- Rispetta gli avvisi nel browser. I browser Web sono molto più avanzati rispetto a dieci anni fa. Cerca di non ignorare alcun avviso senza un’adeguata due diligence. Inoltre, stai lontano dai siti Web HTTP.

- Tieniti informato. Questi strumenti ricevono aggiornamenti regolari dai malintenzionati. Inoltre, anche i loro metodi per vittimizzare si evolvono. Di conseguenza, continua a leggere sugli hack recenti e condividili con i tuoi colleghi.

Il malware crittografico è in aumento!

Ciò è dovuto alla crescente adozione delle criptovalute e al loro difficile rilevamento.

E una volta installati, continuano a sfornare denaro gratuito per i criminali crittografici con uno sforzo minimo o nullo da parte loro.

Tuttavia, le migliori pratiche Internet sopra elencate ti aiuteranno a tenerti al sicuro.

E come già discusso, sarebbe meglio installare software di sicurezza informatica su tutti i tuoi dispositivi.

Successivamente, dai un’occhiata all’introduzione alle basi della sicurezza informatica per principianti.