I dati sono la base della tua vita aziendale, professionale e personale digitale. La corruzione dei dati può danneggiare questa base se non ti prepari in anticipo.

L’usura regolare, insieme a programmi difettosi, può danneggiare i dati. I dati potrebbero essere foto di famiglia, video di un recente viaggio o immagini scansionate di certificati scolastici. Se li perdi, potresti sentirti triste per le foto o affrontare disagi durante le domande di lavoro online.

Tuttavia, le sue conseguenze nelle imprese sono più profonde in quanto sono coinvolte perdite monetarie e danni alla reputazione. Potresti perdere il contenuto dell’annuncio a causa della corruzione dei dati, che devi consegnare al cliente. I dati danneggiati possono causare infiniti problemi alla tua organizzazione.

Sommario:

Cos’è la corruzione dei dati?

Quando si scoprono modifiche indesiderate nel file archiviato durante la trasmissione, l’archiviazione e l’elaborazione, di solito si parla di danneggiamento dei dati. Nella maggior parte dei casi, i dati danneggiati diventano illeggibili da software per computer, app Web o app mobili.

Tuttavia, puoi anche riscontrare imprecisioni in database di grandi dimensioni, cattiva qualità dei contenuti in immagini e video o alcune parti dei dati mancanti. In poche parole, i dati corrotti diventano inutili per uso professionale, personale o aziendale.

Le macchine computazionali percepiscono i documenti, i file, le immagini, ecc., i dati come li vediamo, in modo completamente diverso. Le macchine leggono i dati come bit di 0 e 1. A causa di malfunzionamenti dell’hardware, scariche elettriche, urti, errori del software ed errori umani, le unità di archiviazione possono mescolare i bit di molti file separati.

Quando usi il software dedicato per quel file per aprirlo, potresti vedere un errore. Quindi sai che il file è danneggiato. Esistono altri indicatori e sintomi di danneggiamento dei dati, e questi sono i seguenti:

- Il livello di latenza del computer aumenta man mano che i blocchi di dati del sistema operativo subiscono il danneggiamento.

- Il software si arresta in modo imprevisto quando si lavora su determinati file, documenti, video, ecc.

- Una cartella o un file non si aprirà.

- Il nome del file è cambiato in caratteri senza senso.

- I dettagli e gli attributi del file cambiano drasticamente. Ad esempio, un file JPEG viene visualizzato come file PNG; manca la data di creazione e così via.

- Il disco di archiviazione è molto occupato anche se tutte le applicazioni aperte sul computer sono state chiuse.

Ora che hai compreso la corruzione dei dati, esaminiamo i recenti studi sulle vulnerabilità della corruzione dei dati.

Recenti studi sulle vulnerabilità della corruzione dei dati

Per capire se i moderni dispositivi di archiviazione di massa sono migliori di quelli più vecchi, le aziende continuano a esaminare le organizzazioni che utilizzano molto dispositivi di archiviazione di massa. Diversi studi hanno rivelato che i moderni dispositivi di archiviazione come SSD e SSD NVMe possono mostrare minori possibilità di danneggiamento dei dati.

Tuttavia, un piccolo danneggiamento di file può causare gravi danni alla tua azienda poiché le moderne unità di archiviazione memorizzano terabyte di dati. In confronto, i vecchi dispositivi di archiviazione di massa come gli HDD sono più sicuri perché memorizzano meno dati rispetto ai dispositivi moderni.

Di seguito sono riportate le tendenze dei casi di danneggiamento dei dati e della gravità nelle aziende globali:

- NetApp, la soluzione per la gestione dei dati nel cloud, ha eseguito un test su 1,5 milioni di HDD per 41 mesi. Lo studio ha rilevato 400.000 eventi di danneggiamento dei dati. È interessante notare che il dispositivo controller RAID non è stato in grado di rilevare 30.000 eventi di danneggiamento dei file.

- L’Organizzazione europea per la ricerca nucleare, CERN, ha testato 97 petabyte di dati per sei mesi e ha scoperto che 128 MB sono stati danneggiati a lungo termine.

- Greenplum, un fornitore di tecnologia per big data di VMware, ha riferito che i propri data center subiscono problemi legati alla corruzione dei dati ogni 15 minuti.

Gli studi di cui sopra suggeriscono quanto sia grave il problema della corruzione dei dati per le aziende e le organizzazioni.

Rilevato vs. Corruzione dei dati non rilevata

Esistono due tipi di processi di danneggiamento dei dati. Si tratta di corruzione dei dati rilevata e non rilevata. Trova di seguito una tabella che differenzia i due in modo efficiente:

Funzionalità Corruzione dei dati rilevata Corruzione dei dati non rilevata Definizione Corruzione del file system già rilevata dal sistema operativo, dal software di gestione dell’HDD o dal team IT. Corruzione silenziosa dei dati a causa della normale usura o di problemi software. Il sistema operativo, gli strumenti HDD e i team IT non se ne accorgono fino a quando non si verifica un guasto grave. Ambito di corruzioneConosciutoSconosciutoFonte di corruzioneConosciutoSconosciutoGravitàBasso, poiché te lo aspetti già o lo noti durante l’ispezione di routine del database.Alto, perché i danni ti colgono alla sprovvista e potrebbero causare gravi danni alle operazioni aziendali.PrevenzioneManutenzione ordinaria di unità di archiviazione, backup, ecc.Nessuna prevenzione è possibile perché molte variabili accelerano gli eventi silenziosi di danneggiamento dei dati.

Ragioni per la corruzione dei dati

Esistono varie cause alla base del danneggiamento dei dati a livello aziendale e di singoli utenti. Alcune delle cause importanti e comuni sono come indicato di seguito:

#1. Mancanza di corrente

Computer, server e array di storage del data center devono ricevere alimentazione ininterrotta a una tensione specifica. In caso contrario, potrebbero semplicemente andare offline in modo imprevisto. Tali interruzioni nei processi di dati causano danni ai blocchi di dati magnetici e basati su chip.

#2. Riavvio difficile

I riavvii forzati causano anche danni ai blocchi di dati. Quando si preme intenzionalmente a lungo il pulsante di spegnimento, la CPU si spegne immediatamente. La testina di lettura/scrittura degli HDD spesso danneggia piccoli blocchi di dati durante gli arresti rapidi.

Schede grafiche, schede madri, RAM, schede LAN, ecc. difettose possono anche causare arresti imprevisti o schermate blu della morte, danneggiando i blocchi di dati.

#3. Dispositivi di rete

Anche i dispositivi di rete difettosi e scadenti come switch, router, hub e così via possono creare settori danneggiati su HDD e SSD.

#4. Scambio a caldo

Le schede madri odierne sono dotate di un’opzione plug-and-play o hot swapping per SSD, HDD, NVM, ecc. Sebbene sembri conveniente collegare un dispositivo di archiviazione, copiare i dati e scollegarlo, l’uso costante in tale direzione danneggia il dispositivo esponenzialmente.

#5. Programmi difettosi

Codici di programmazione errati possono impedire ai dispositivi di archiviazione di massa di creare e salvare in modo appropriato blocchi di memoria magnetica. Potresti vedere che hai creato un documento, ma il file viene eliminato dopo l’arresto del programma.

#6. Malware e ransomware

In questi giorni, un grosso problema per le aziende digitali è costituito da ransomware e malware. Gli hacker possono accedere agli array di archiviazione del tuo data center e crittografare i dati archiviati. Se non si dispone della chiave di crittografia, è possibile che i dati vengano persi per sempre.

#7. Usura e lacerazione

Tutti i dispositivi elettronici sono soggetti a normale usura. Ciò significa che i dispositivi di archiviazione smetteranno di funzionare correttamente in pochi anni.

Come rilevare la corruzione dei dati

#1. Monitora i messaggi di errore dal sistema operativo

I principali sistemi operativi come Windows, Mac e Linux dispongono di strumenti di segnalazione dello stato dei dispositivi di archiviazione. Raccolgono continuamente dati e mostrano rapporti con segnali di avvertimento. Tuttavia, tali notifiche sono inutili se il danneggiamento dei dati è già avvenuto.

#2. Esegui somma di controllo

Il tuo team IT può eseguire Checksum regolarmente durante il trasporto o lo spostamento dei dati da un’unità all’altra. Quando esegui uno script Checksum, puoi vedere lo stato corrente dell’unità di archiviazione e qualsiasi problema futuro nell’interfaccia della riga di comando (CLI).

#3. RAID e ZFS

Per sistemi operativi come Linux, Ubuntu, Debian, RAID e software ZFS. È possibile configurare una pianificazione di pulizia automatica dei dati settimanale o mensile.

Best practice per prevenire la corruzione dei dati

Che si tratti di un’esigenza aziendale o personale, esegui sempre il backup dei dati preziosi che produci. Le aziende possono creare un team di backup dei dati che controllerà frequentemente i dati e ne eseguirà il backup in un altro dispositivo di archiviazione per un giorno di pioggia.

Altre best practice che puoi seguire sono le seguenti:

- Utilizza il 75% di spazio di archiviazione e mantieni vuoto il resto per i lavori di manutenzione.

- Utilizza gli strumenti SMART per verificare lo stato di salute di HDD e SSD e dare priorità al backup dei dati per i dispositivi di archiviazione che si guastano a breve.

- Utilizza i sistemi UPS online per fornire elettricità costante a workstation, server e array di storage del data center.

- Quando si utilizzano dispositivi di archiviazione di massa esterni, eseguire la scansione antivirus prima di aprire l’unità.

- Per tutti i dispositivi di archiviazione rimovibili, eseguire l’espulsione prima di scollegare il dispositivo dal computer o dal server.

- Stare lontano da contenuti di phishing, e-mail, testi, ecc.

- Non installare tutti i software che ottieni gratuitamente online.

- Utilizzare sempre un software antivirus affidabile.

Come recuperare i dati danneggiati

Trova di seguito gli strumenti comuni di Windows per recuperare i dati corrotti:

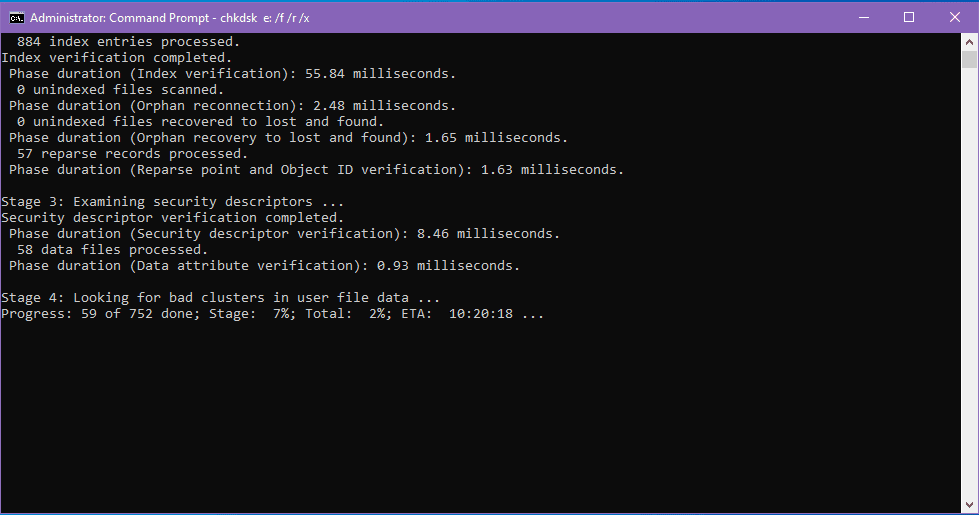

Comando CHKDSK

Questo comando cerca settori danneggiati in una partizione. Legge anche i dati esistenti da un settore danneggiato e cerca di riparare i tipi di file conosciuti.

È possibile eseguire facilmente il comando sul prompt dei comandi di Windows utilizzando questo codice. Sostituisci la lettera e con la lettera dell’unità che vuoi controllare.

chkdsk e: /f /r /x

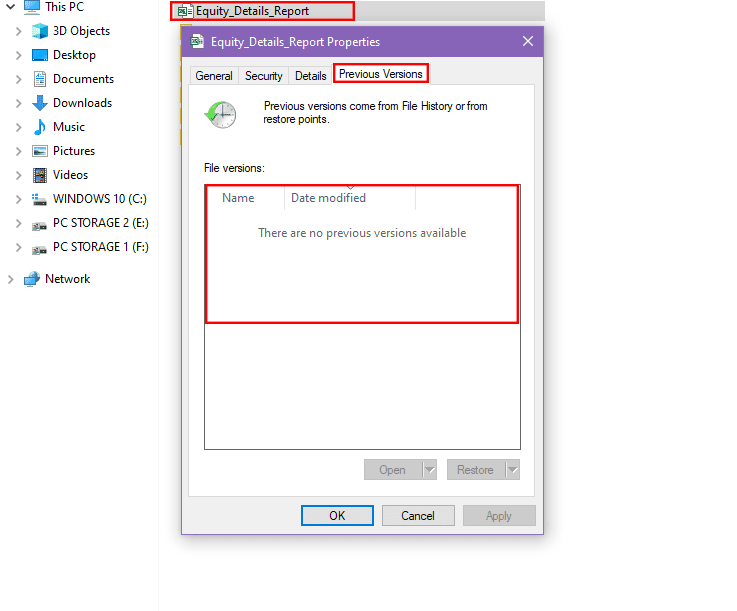

Ripristina versioni precedenti

Se riscontri problemi con qualsiasi file come Word, Excel, JPEG, MP4, ecc., puoi provare a ripristinare qualsiasi versione precedente che Windows potrebbe aver salvato.

Selezionare il file e fare clic con il pulsante destro del mouse per disegnare il menu contestuale. Ora, fai clic su Ripristina versioni precedenti per ottenere le opzioni di ripristino dei file.

Manutenzione e gestione delle immagini di distribuzione (DSIM)

Gli amministratori e gli sviluppatori IT utilizzano lo strumento DSIM per riparare i file e le immagini del sistema operativo come Ambiente ripristino Windows, Installazione di Windows, ecc.

Se è necessario riparare un’immagine del sistema operativo Windows 10 o 11 danneggiata, è possibile eseguire il seguente comando in CMD con diritti di amministratore:

DISM/Online/Cleanup-Image/RestoreHealth

Usa gli strumenti di recupero dati

Il modo più conveniente per riparare i dati corrotti è utilizzare un software di recupero dati professionale e di livello aziendale.

Trova di seguito alcuni popolari su cui la tua azienda può contare.

Poiché la corruzione dei dati è inevitabile nei data center aziendali, devi prepararti con questi strumenti di recupero dati di tendenza:

Informazioni stellari

Stellar offre vari servizi di recupero dati sotto un unico software. Ad esempio, puoi utilizzare lo strumento per il recupero dei dati di Windows, il recupero dei dati dell’iPhone, il recupero di video/immagini, il recupero dei dati del Mac e altro ancora.

Per le aziende, offre servizi avanzati di recupero dati come il recupero di dati corrotti da nastri magnetici, macchine virtuali, dispositivi di archiviazione di massa e altro ancora.

Tenorshare

Tenorshare 4DDiG Data Recovery aiuta le aziende a recuperare più di 1.000 tipi di file e documenti da dischi danneggiati, partizioni, SSD, NVMes, unità USB, ecc. Lo strumento supporta tutti i più recenti sistemi operativi e hardware come Windows 11, Mac T2, ecc.

Lo strumento ha molte utilità di supporto come l’eliminazione di file duplicati, la riparazione di foto, la riparazione di video, Mac Boot Genius, Windows Boot Genius, ecc.

Recupera

Wondershare Recoverit è una suite di recupero dati completa per tutti i requisiti di recupero dati aziendali e individuali. Offre uno strumento dedicato per dispositivi Windows e Mac.

Inoltre, lo strumento è altamente efficiente nel recupero di foto, video e file audio. Lo sviluppatore afferma che lo strumento offre un tasso di recupero del 95% per oltre 500 scenari di danneggiamento dei dati.

Risorse

Trova di seguito alcuni libri e corsi online per conoscere la corruzione e il recupero dei dati:

Corruzione dei dati seconda edizione

Questa guida alla corruzione dei dati prende in giro le tue cellule cerebrali in modo che tu possa porre domande uniche. Quindi, utilizza le risorse digitali fornite con il libro per ottenere risposte.

In definitiva, tu e il tuo team aziendale diventate più efficienti nelle strategie di brainstorming per prevenire il danneggiamento dei dati o sviluppare soluzioni di recupero dati.

Recupero dati, dischi rigidi, unità USB: Udemy

Il corso Data Recovery è una risorsa all-in-one per diventare un esperto di recupero dati. Il corso viene fornito con 21 lezioni video che coprono vari argomenti come i seguenti:

- Riparazione all’avvio di Windows

- Riparazione del dispositivo di archiviazione

- Recupera i file cancellati dall’HDD

Il corso è adatto a studenti di informatica, aziende che vogliono aprire dipartimenti di supporto tecnico, professionisti che lavorano nel settore del recupero dati, ecc.

Sicurezza dei dati, ripristino e hacking dell’archiviazione per principianti: Udemy

Se vuoi diventare un esperto di sicurezza dei dati per le aziende IT, devi dare un’occhiata a questo corso sulla sicurezza dei dati. In questo corso imparerai concetti vitali di sicurezza e ripristino dei dati come quelli menzionati di seguito:

- Fondamenti di recupero dati

- Tecniche di recupero dati

- Sicurezza dei dati, hacking dell’archiviazione e ripristino dei dati con progetti e strumenti di laboratorio

Si tratta di un corso di videoconferenza on demand della durata di 1 ora.

Nota dell’autore

La corruzione dei dati è un problema comune per aziende e privati. Anche il business dei servizi di recupero dati è in piena espansione. Secondo un recente studio di GlobeNewswire, le entrate del mercato globale per il recupero dati cresceranno a un CAGR del 9,6% tra il 2022 e il 2030. Entro il 2030, il recupero dati diventerà un’industria da 23,1 miliardi di dollari.

Quindi, puoi prepararti a sviluppare soluzioni uniche imparando a conoscere la corruzione dei dati. Potresti avviare la tua startup o unirti ai giganti dell’IT che governano il dominio del recupero dati.

È meglio apprendere le teorie sulla corruzione dei dati e i progetti di laboratorio e applicare l’apprendimento nella tua azienda per prevenire la corruzione dei dati. Imparando le teorie sulla corruzione dei dati, puoi anche prepararti a sviluppare nuove soluzioni di cui le aziende potrebbero trarre vantaggio.

Potresti anche essere interessato alle migliori piattaforme di protezione dei dati nel cloud.