Hai mai effettuato l’accesso a un sito Web utilizzando Google, Facebook, LinkedIn o persino Github? Che ne dici di caricare file su un sito Web direttamente dal tuo cloud, come il tuo account Google Drive?

Bene, entrambi questi sono esempi di siti Web o applicazioni che ottengono l’accesso alle tue informazioni memorizzate su altri siti Web o servizi. Ma come si ottiene questo risultato senza compromettere la sicurezza dei tuoi dati personali e fornire le tue credenziali a un’applicazione di terze parti?

Prendi Facebook, per esempio; Facebook può utilizzare i contatti memorizzati nel tuo account Google per trovare i tuoi amici sulla piattaforma. Affinché Facebook possa accedere ai tuoi contatti e trovare i tuoi amici, devi dargli accesso al tuo account Google.

Qualche anno fa, questo è stato fatto in modo molto rozzo, in cui fornivi a Facebook il tuo indirizzo email Google e la tua password Gmail, che avrebbe utilizzato per accedere al tuo account Google come te stesso e accedere ai tuoi contatti. Molte applicazioni, e non solo Facebook, hanno implementato in questo modo l’autorizzazione per i dati degli utenti memorizzati in altri siti web.

Con così tante applicazioni di terze parti che implementano l’autorizzazione in questo modo, gli utenti avevano la parte più corta del bastone perché dovevano compromettere la loro sicurezza per accedere ai servizi. Uno sviluppatore malintenzionato potrebbe facilmente abusare delle credenziali degli utenti a scapito degli utenti. Questo è ciò che ha reso necessario lo sviluppo di OAuth.

Secondo Internet Engineering Task Force (IETF), OAuth è un framework di autorizzazione che consente alle applicazioni di terze parti di ottenere l’accesso a un servizio per conto del proprietario della risorsa. OAuth è ciò che consente agli utenti di concedere un accesso limitato ad applicazioni di terze parti.

Ciò consente alle applicazioni di accedere alle proprie risorse online, come i propri profili o dati personali archiviati in un’altra applicazione, senza dover divulgare le proprie credenziali di accesso all’applicazione di terze parti che tenta di accedere alla risorsa.

Questo è spesso indicato come accesso delegato, in cui gli utenti concedono alle applicazioni di terze parti un accesso limitato alle proprie risorse ospitate su un altro servizio senza condividere le credenziali dei propri utenti.

OAuth 2.0 è la versione più utilizzata del protocollo OAuth ed è un componente chiave dell’autorizzazione e dell’autenticazione web.

OAuth è ampiamente utilizzato nell’autenticazione delle applicazioni mobili, nella protezione delle API, nel consentire il Single Sign-On a più applicazioni e nell’accesso delegato per terze parti e consente inoltre agli utenti di gestire e controllare le autorizzazioni concesse ad applicazioni di terze parti.

Sommario:

Vantaggi dell’utilizzo di piattaforme OAuth Open Source.

Le piattaforme OAuth open source si riferiscono alle implementazioni open source dello standard OAuth. Considerando che le applicazioni sono sviluppate utilizzando una varietà di linguaggi e framework di programmazione, le piattaforme OAuth forniscono librerie e strumenti che consentono agli sviluppatori di integrare facilmente la funzionalità OAuth nelle loro applicazioni. Alcuni dei vantaggi dell’utilizzo delle piattaforme OAuth Open Source includono:

Qualità del codice e trasparenza

Le piattaforme open source consentono agli utenti di accedere al proprio codice. Ciò è vantaggioso in quanto molti sviluppatori con una vasta gamma di competenze ed esperienza passano attraverso il codice e possono sollevare problemi che potrebbero notare con il codice.

Questo aiuta a garantire che il codice sia della massima qualità senza vulnerabilità o bug. Le aziende possono anche esaminare il codice per determinare quanto bene può soddisfare le loro esigenze prima di impegnarsi a utilizzare il prodotto.

Efficacia dei costi

Le soluzioni software open source sono gratuite e quindi possono essere un modo per le aziende di risparmiare sui costi che dovrebbero sostenere scegliendo piattaforme OAth proprietarie. Ciò ha il vantaggio di consentire anche alle aziende senza grandi budget di garantire che la sicurezza dei propri utenti non venga compromessa.

Evita il blocco del fornitore

Quando si utilizzano provider OAuth open source, è possibile passare facilmente da un provider OAuth all’altro senza dover riprogettare l’intera architettura dell’applicazione per adattarla a un nuovo fornitore.

Le soluzioni OAuth open source aderiscono a standard ampiamente accettati che consentono loro di garantire la compatibilità e l’interoperabilità con altri sistemi. Ciò semplifica il passaggio tra diverse soluzioni open source.

Supporto comunitario

Le soluzioni open source sono spesso supportate da una vasta comunità di sviluppatori che lavorano per migliorarle e fornire aggiornamenti al software. Ciò garantisce che non solo il software funzioni con molti strumenti utilizzati dagli sviluppatori, ma anche che i problemi con il software possano essere risolti più rapidamente in quanto ci sarà sicuramente qualcuno che abbia familiarità con il software pronto ad aiutare.

Criteri chiave per la valutazione delle piattaforme OAuth open source

Alcuni dei fattori chiave da considerare quando si valuta una piattaforma OAuth open source includono:

Misure di sicurezza e crittografia

È importante che la soluzione OAuth open source che utilizzi disponga di solide misure di sicurezza e crittografia a tenuta stagna.

Questo perché le piattaforme gestiscono i dati sensibili degli utenti e accedono alle risorse. La piattaforma dovrebbe supportare comunicazioni sicure e fornire anche meccanismi per proteggere i token di accesso.

Facilità di integrazione e API a misura di sviluppatore

Poiché le piattaforme OAuth sono integrate nelle applicazioni, è fondamentale che la soluzione OAuth offra API, documentazione e kit di sviluppo software (SDK) chiari e intuitivi che semplifichino il processo di integrazione.

Gli endpoint della piattaforma dovrebbero anche essere ben documentati con esempi di codice e librerie per i linguaggi e i framework di programmazione più diffusi.

Supporto comunitario e sviluppo attivo

Una forte comunità attiva di utenti e contributori a una risorsa open source indica un ambiente sano intorno alle risorse. In questo caso, significa che OAuth viene continuamente migliorato e utilizzato.

Inoltre, una community attiva può fornire risorse e supporto utili che possono aiutarti a comprendere e utilizzare una soluzione OAuth open source.

Scalabilità e prestazioni

Le applicazioni hanno spesso una base di utenti in crescita man mano che più persone vengono introdotte nell’applicazione. Pertanto, è importante che qualsiasi soluzione OAuth che utilizzi supporti il ridimensionamento man mano che la tua base di utenti aumenta e sia anche in grado di gestire un numero elevato di richieste simultanee.

Opzioni di personalizzazione ed estendibilità

Una soluzione OAuth dovrebbe essere altamente personalizzabile per adattarsi ai diversi requisiti e logiche aziendali di un’ampia gamma di utenti. Per dirla semplicemente, le aziende non dovrebbero costruire la propria logica attorno a una piattaforma OAuth.

Invece, la soluzione OAuth dovrebbe essere sufficientemente personalizzabile ed estensibile da consentirne l’implementazione senza modificare la logica aziendale. Ciò può essere ottenuto consentendo l’aggiunta di flussi di autenticazione personalizzati, attestazioni e attributi utente.

Tenendo presenti le considerazioni di cui sopra, ecco alcune delle migliori soluzioni OAuth open source da utilizzare nel tuo prossimo progetto

SuperToken

SuperTokens è un provider di accesso open source che vanta un ampio utilizzo tra startup come HackeRank, Skoot e Food Market Hub e utilizzi da parte di ingegneri che lavorano in aziende come Google, Amazon e Meta, tra gli altri.

SuperTokens fornisce componenti altamente personalizzabili, estensibili e sostituibili che consentono agli utenti di integrare facilmente l’autenticazione utente nella loro applicazione.

Non solo SuperTokens è facile e veloce da integrare, ma offre anche interfacce utente predefinite per le pagine di registrazione e funzionalità di autenticazione utente pronte all’uso. Gli utenti hanno anche la libertà di creare rapidamente il proprio accesso utilizzando le funzioni di supporto fornite con SuperTokens.

Utilizzando SuperTokens, implementi l’accesso con password e-mail, l’accesso social tramite OAuth e l’accesso senza password alle applicazioni. Puoi anche utilizzare l’accesso social e l’accesso con password e-mail nella stessa schermata di accesso per le tue applicazioni.

Cerbos

Cerbos è una piattaforma di autorizzazione open source, indipendente dal linguaggio e scalabile, riconosciuta da Business Wire come la migliore per la sicurezza delle API nel 2022.

Cerbos, che è un livello di autorizzazione per l’implementazione di ruoli e autorizzazioni, funziona con una varietà di provider di identità, tra cui Auth0, Magic, WorkOS, Okta e FusionAuth, tra gli altri.

Cerbos ti consente di gestire centralmente la logica di autorizzazione in tutte le tue applicazioni e apportare istantaneamente modifiche al modo in cui le tue applicazioni gestiscono l’autorizzazione e l’autenticazione.

Inoltre, Cerbos offre definizioni e attributi dei ruoli sensibili al contesto ed espone un’API indipendente dalla lingua che può essere utilizzata con qualsiasi stack tecnologico.

Per coronare il tutto, Cerbos è sia stateless che self-hosted e può essere ospitato su piattaforme serverless, qualsiasi cloud pubblico o privato o persino un data center di proprietà privata.

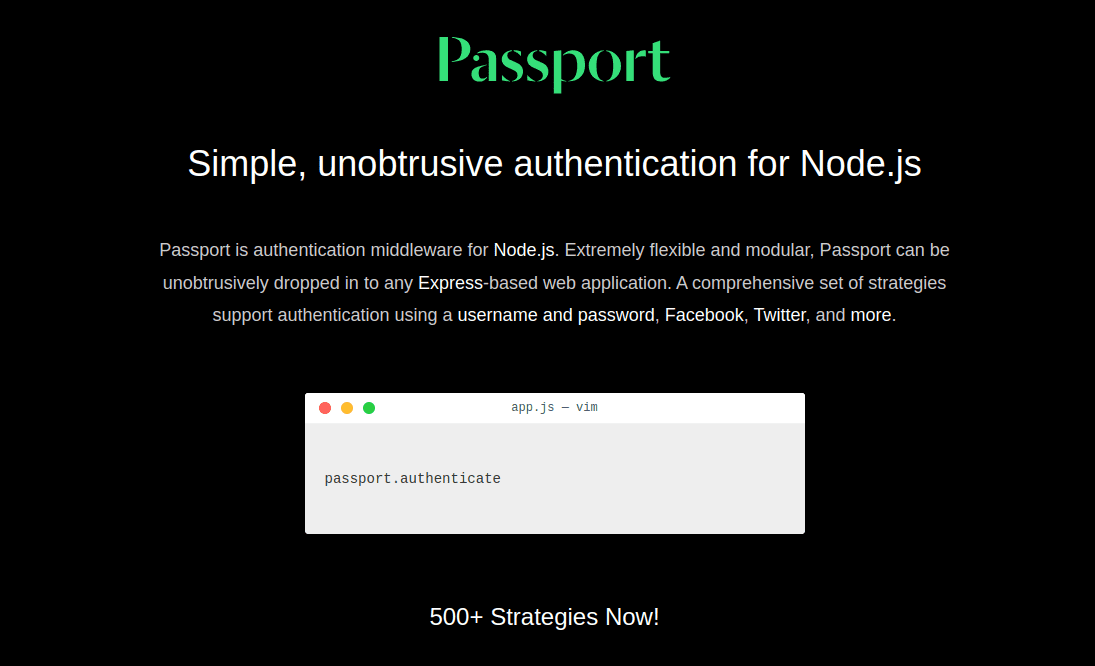

Passaporto

Passport è un middleware di autenticazione molto popolare per il framework Node.js e autentica le richieste in arrivo nelle applicazioni create con un backend Node.js.

L’autenticazione viene eseguita utilizzando plug-in noti come strategie. Passport fornisce agli sviluppatori hook per controllare le azioni da intraprendere quando l’autenticazione fallisce o ha successo.

Passport offre oltre 500 strategie di autenticazione e consente il Single Sign-On con OpenID e OAuth. Supporta inoltre sessioni persistenti, ambito e permessi dinamici, implementazione di strategie personalizzate e gestione semplificata dell’esito positivo e negativo durante l’autenticazione.

Inoltre, Passport.js non monta route nelle applicazioni Node.js e non assume alcun particolare schema di database e consente quindi allo sviluppatore di prendere tutte le decisioni a livello di applicazione.

Auth.js

Auth.js è una soluzione di autenticazione open source che funziona con una varietà di framework frontend, tra cui Next.js, SvelteKit e SolidStart, tra gli altri.

Auth.js è progettato per funzionare con una varietà di versioni di OAuth. Supporta l’autenticazione senza stato con qualsiasi back-end, autenticazione e-mail/senza password e token Web JSON insieme alle sessioni di database.

Sebbene Auth.js sia stato progettato per architetture serverless, può essere eseguito ovunque, inclusi AWS Lambda, Docker e Heroku, tra gli altri.

Auth.js garantisce inoltre agli utenti il controllo dei propri dati e può funzionare senza un database anche se ha il supporto integrato per database popolari come MySQL, Postgres, MongoDB, SQLite, MariaDB e Microsoft SQL Server.

Auth.js utilizza i token CSRF (Cross-site Request Forgery) sui percorsi POST, crittografa i token Web JSON e genera automaticamente la firma simmetrica e le chiavi di crittografia per comodità degli sviluppatori.

Portachiavi

Keycloak è una soluzione Open Source Identity and Access Management molto popolare. Keycloak è una soluzione basata su protocolli standard e supporta OAuth 2.0, Security Assertion Markup Language (SAML) e OpenID Connect.

Essendo una soluzione open source, Keycloak è molto facile da integrare e include funzionalità come Single-Sign-On, che consente agli utenti di accedere a più applicazioni tramite un unico accesso a Keycloak.

Ciò avvantaggia anche gli sviluppatori in quanto non devono essere loro a occuparsi dell’autenticazione e dell’archiviazione degli utenti e della creazione di moduli di accesso nelle loro applicazioni.

Un’area in cui KeyCloak brilla è la sua facilità di integrazione con le applicazioni. KeyCloak ti consente di aggiungere facilmente la possibilità di accedere alle applicazioni utilizzando i social network senza dover modificare l’applicazione o il codice.

Tutto questo viene fatto tramite una console di amministrazione in cui è anche possibile configurare funzionalità aggiuntive di Keycloak come la federazione degli utenti e l’intermediazione di identità. Tramite la console di amministrazione, puoi anche creare e gestire applicazioni e servizi e perfezionare i criteri di autorizzazione.

Apereo CAS

Apereo CAS è una soluzione single sign-on open source e provider di identità. CAS supporta un’ampia gamma di protocolli di autenticazione, inclusi OAuth 2.0, SAML, OpenID, REST e WS-Federation, tra gli altri.

CAS viene fornito con il supporto integrato per la gestione delle password, le notifiche, i termini di utilizzo e la rappresentazione.

CAS supporta anche l’autenticazione pluggable, l’autenticazione delegata a provider di identità esterni come Facebook, Twitter e OpenID Connect e l’autenticazione a più fattori tramite provider come Google Authenticator, Authy, YubiKey, Acceptto e Inwebo, tra gli altri.

Per utilizzare CAS, è meglio utilizzarlo con le sue piattaforme client ufficialmente supportate che includono Java, .NET, Apache e PHP.

Ory Kratos

Ory Kratos è un sistema di gestione degli utenti robusto e ricco di funzionalità che si rivolge al cloud. Sebbene Ory Kratos sia scritto in Go, viene fornito con SDK per ogni linguaggio di programmazione, insieme a login, registrazione e gestione del profilo personalizzabili.

Inoltre, Ory Kratos può funzionare con qualsiasi framework dell’interfaccia utente e richiede un codice minimo per configurarlo.

Alcune funzionalità degne di nota fornite con Ory Kratos includono l’autenticazione a più fattori con una varietà di provider, accesso e registrazione self-service, accesso ai social network, verifica e recupero dell’account e gestione degli utenti.

La gestione degli utenti consente la creazione, l’aggiornamento e l’eliminazione delle identità e dei relativi dati nella base utenti. Infine, Ory Kratos consente l’utilizzo di modelli di identità personalizzabili, in cui è possibile creare le proprie interfacce e definire campi personalizzati come nomi, indirizzi o animale domestico preferito.

Logto

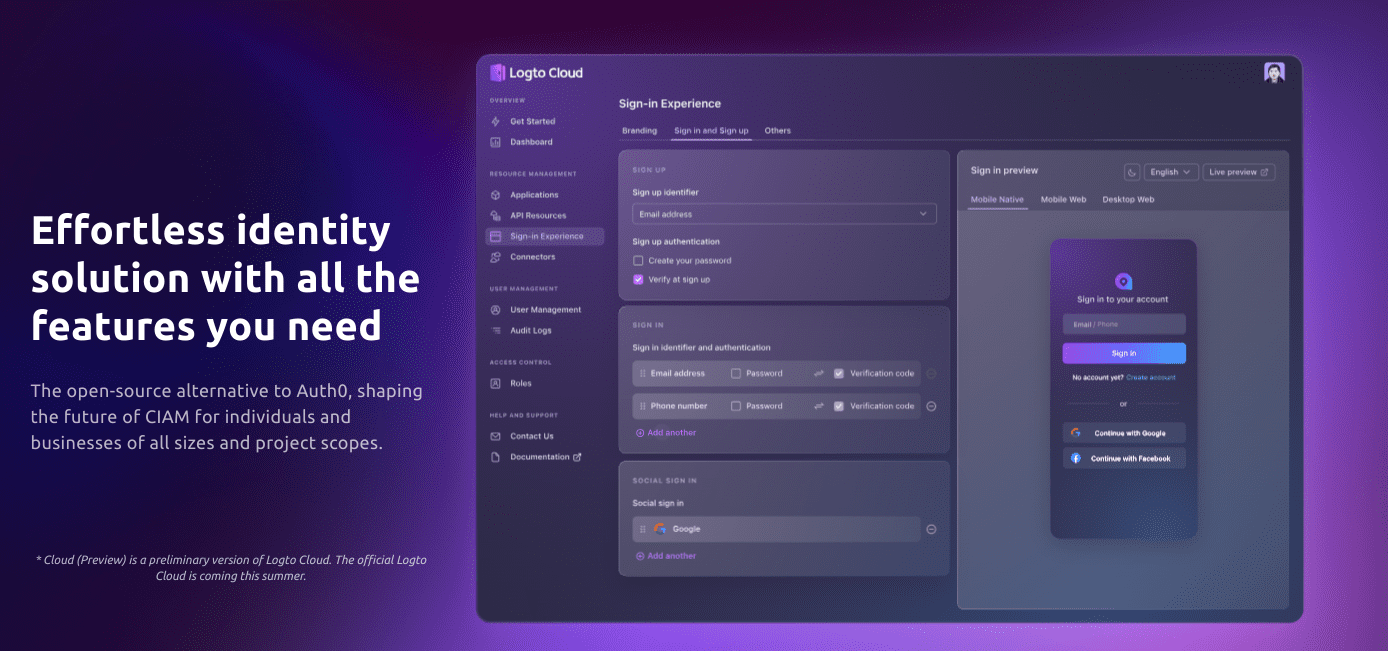

Secondo la sua documentazione, Logto è un’alternativa open source economica ad Auth0, che è una soluzione proprietaria di autenticazione e autorizzazione. Logto offre tutte le funzionalità necessarie per l’autenticazione e l’autorizzazione sicure a tariffe più convenienti.

Logto viene fornito con un’API di gestione pronta all’uso che può essere utilizzata come provider di autenticazione. Dispone inoltre di SDK che consentono un’integrazione semplice e rapida di Logto con qualsiasi applicazione che stai creando.

OpenID Connect (OIDC), che estende il protocollo di autorizzazione OAuth 2.0, viene utilizzato per l’autenticazione, mentre il controllo degli accessi in base al ruolo (RBAC) viene utilizzato per l’autorizzazione.

Con LogTo, le tue applicazioni possono implementare l’accesso social senza password ed essere in grado di gestire gli utenti che hanno dimenticato le credenziali di accesso. Per rendere lo sviluppo ancora più semplice e veloce, LogTo offre splendidi componenti dell’interfaccia utente predefiniti con CSS personalizzabili.

Gli utenti hanno anche accesso alla loro piattaforma cloud, dove possono personalizzare, integrare e visualizzare in anteprima l’autenticazione che stanno implementando nella loro applicazione.

Conclusione

Quando implementi l’autenticazione e l’autorizzazione nella tua applicazione, ci sono una varietà di soluzioni open source che faranno risparmiare a te e alla tua azienda un sacco di soldi. Prendi in considerazione una qualsiasi delle soluzioni condivise nell’articolo per proteggere la tua azienda e i dati critici degli utenti.

Puoi anche esplorare alcune delle migliori piattaforme di autenticazione degli utenti.