Cos’è ZoomEye? Un motore di ricerca per il cyberspazio

Immagina un motore di ricerca simile a Google, ma invece di indicizzare il contenuto delle pagine web, esplora la tecnologia che le fa funzionare. Questa è l’essenza di ZoomEye.

Per un utente comune, queste informazioni potrebbero non avere immediato valore. Tuttavia, per gli esperti di sicurezza informatica, rappresentano una miniera d’oro. Possono essere usate per individuare potenziali vulnerabilità in un sistema, che possono essere corrette prima che un hacker malintenzionato possa sfruttarle.

Ma quindi, cos’è esattamente ZoomEye? Come opera e perché è così importante per la sicurezza informatica?

ZoomEye è una piattaforma di ricognizione, fruibile con un modello freemium, che consente a professionisti, ricercatori e organizzazioni nel settore della sicurezza informatica di acquisire una visione approfondita dei servizi e dei dispositivi connessi a Internet. Attraverso questa piattaforma, è possibile valutare la loro sicurezza e individuare eventuali vulnerabilità.

Nonostante esistano strumenti come Nmap e Masscan che offrono un’analisi più dettagliata di un intervallo di indirizzi IP e delle relative porte, ZoomEye offre una panoramica più ampia e una visione d’insieme del cyberspazio esposto.

Come opera ZoomEye?

ZoomEye consente ai professionisti della sicurezza informatica di esplorare un database che indicizza indirizzi IPv4, IPv6 e domini di siti web accessibili tramite Internet. Data l’enorme e continua espansione del cyberspazio, ZoomEye utilizza nodi di rilevamento distribuiti in tutto il mondo per scansionare efficacemente una porzione significativa di questo spazio.

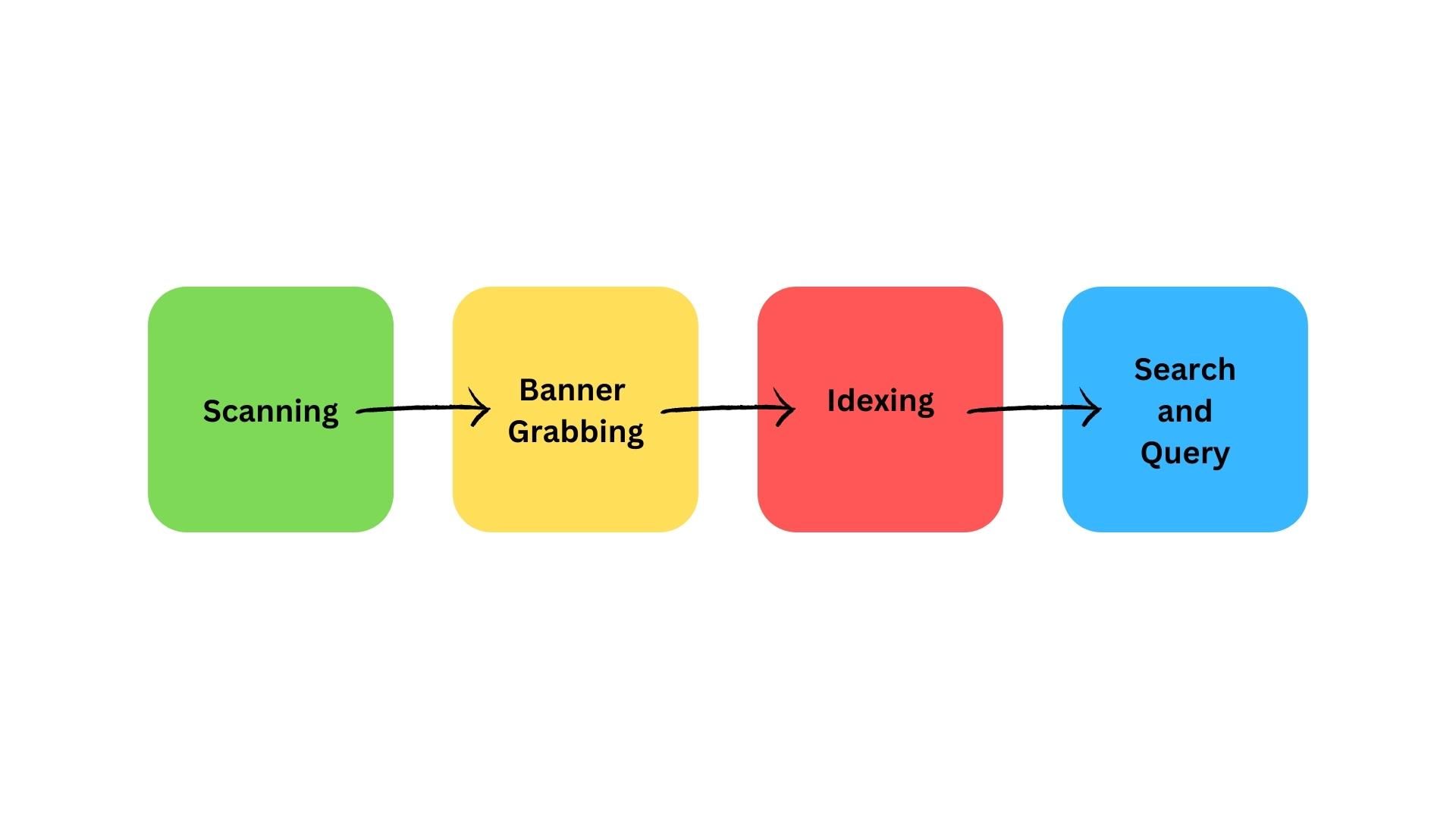

Il funzionamento di ZoomEye si articola in quattro fasi principali: scansione, acquisizione banner, indicizzazione, ricerca e interrogazione.

- Scansione: I nodi di rilevamento di ZoomEye, dislocati a livello globale, effettuano scansioni delle porte aperte di servizi e dispositivi connessi a Internet.

- Acquisizione Banner: Una volta rilevata la presenza di un servizio o dispositivo, ZoomEye raccoglie le informazioni dal banner della porta di esecuzione. Queste informazioni possono includere dettagli sul servizio, come le porte aperte, le utilità in uso, la versione delle utilità, l’hardware su cui gira il servizio e altre caratteristiche distintive.

- Indicizzazione: I dati raccolti nella fase di acquisizione banner vengono archiviati e indicizzati nel database di ZoomEye.

- Ricerca e Interrogazione: Il database è collegato all’API di ZoomEye, permettendo agli utenti di cercare e interrogare le informazioni archiviate. Gli utenti possono usare parole chiave e applicare filtri per trovare tipi specifici di dispositivi o servizi.

ZoomEye offre diversi piani tariffari che permettono di accedere a una maggiore quantità di dati. Ad esempio, monitorare 50 indirizzi IP al mese costa $70, mentre 250 indirizzi IP al mese costano $140. L’accesso gratuito permette di ottenere 10.000 risultati al mese, mentre con $70 in più si ottengono 20.000 risultati aggiuntivi.

In che modo ZoomEye rafforza la sicurezza informatica?

La mole di dati accessibili tramite ZoomEye potrebbe essere sfruttata anche da soggetti malevoli. Tuttavia, nascondere le reti vulnerabili non le protegge realmente dagli hacker. Al contrario, piattaforme come ZoomEye rendono queste reti visibili, permettendo a chiunque di controllarle e di cercare eventuali punti deboli.

Ma quindi, in che modo specifico ZoomEye contribuisce a rendere il cyberspazio più sicuro?

- Visibilità Esterna: Rendere visibili reti e dispositivi potenzialmente vulnerabili su piattaforme come ZoomEye può aiutare a sensibilizzare la comunità e i proprietari sui punti deboli dei loro sistemi. Le grandi organizzazioni possono utilizzare ZoomEye per visualizzare la propria presenza digitale da una prospettiva esterna.

- Individuazione delle Risorse: Inventariare tutti i dispositivi connessi a una rete può essere semplice per realtà piccole, ma può diventare difficile per le grandi organizzazioni o i governi. ZoomEye permette di controllare esternamente dispositivi come webcam, ripetitori e dispositivi IoT, aiutando il personale di sicurezza a tenerli sotto controllo.

- Valutazione delle Vulnerabilità: ZoomEye contribuisce a individuare potenziali vulnerabilità e configurazioni errate in una rete. Mentre il personale addetto alla sicurezza può eseguire valutazioni, ZoomEye può rivelare problemi che potrebbero essere sfuggiti, come porte aperte, software obsoleto o configurazioni non sicure.

- Gestione dei Rischi di Terze Parti: ZoomEye consente di verificare la sicurezza di fornitori e partner terzi collegati alla propria attività. Una volta verificata la sicurezza del proprio sistema, controllare le reti dei partner tramite ZoomEye può aiutare ad avvisarli di eventuali problemi relativi alla loro sicurezza.

- Ricerca e Threat Intelligence: I professionisti della sicurezza informatica possono utilizzare ZoomEye per conoscere le tecnologie più utilizzate, le minacce emergenti e ricercare potenziali vettori di attacco.

I possibili rischi di ZoomEye

ZoomEye è pensato per migliorare la sicurezza informatica attraverso la ricognizione e la valutazione delle minacce. Tuttavia, essendo uno strumento accessibile a chiunque, può essere utilizzato impropriamente dagli hacker per compiere attacchi di ricognizione.

Con la quantità di informazioni ottenibili da ZoomEye, gli hacker potrebbero potenzialmente accedere in modo non autorizzato ai dispositivi di una rete, installare malware, interrompere servizi e sottrarre dati sensibili per scopi malevoli.

Inoltre, hacker esperti possono automatizzare il processo eseguendo scansioni continue tramite ZoomEye, integrando le informazioni nel loro toolkit per ottenere accessi non autorizzati a quante più reti possibili.

Dovremmo aver paura di ZoomEye?

Poiché ZoomEye potrebbe essere usato dagli hacker per individuare bersagli, è comprensibile che le persone possano temerlo. Tuttavia, è importante ricordare che i dati presenti nel database di ZoomEye sono già pubblicamente disponibili. ZoomEye è semplicemente uno scanner di porte che indicizza siti web, servizi e dispositivi connessi e accessibili su Internet.

Con o senza ZoomEye, se la tua rete è vulnerabile, gli hacker troveranno sempre un modo per attaccare. ZoomEye può rendere più semplice la scoperta dei sistemi vulnerabili, ma il vero problema risiede nella vulnerabilità della rete, che non è stata protetta adeguatamente.

ZoomEye può essere utile su entrambi i lati della barricata. Gli hacker troveranno sempre le reti vulnerabili, ma dall’altro lato, chi non ha esperienza in sicurezza informatica può utilizzare lo strumento e capire se la propria rete è esposta.

Pro e contro di ZoomEye

Nonostante ZoomEye sia uno strumento potente per la ricognizione iniziale, la quantità di informazioni ottenute dalla piattaforma spesso non è sufficiente.

Considerando il funzionamento di ZoomEye e i suoi limiti, i professionisti della sicurezza informatica spesso usano altre piattaforme di ricognizione come Shodan, Censys, FOFA e LeakIX in concomitanza con ZoomEye. In seguito, procedono raccogliendo dati aggiuntivi usando strumenti più specializzati come Nmap, BurpSuit e WireShark su una specifica rete. È bene tenerlo a mente se si intende utilizzare solo ZoomEye.