Gli strumenti di gestione delle vulnerabilità proteggono i tuoi sistemi dalle minacce alla sicurezza e mantengono i tuoi dati al sicuro.

La domanda di gestione delle vulnerabilità è alle stelle in questi giorni e per rimanere competitiva nel mondo di oggi, la tua organizzazione deve essere aggiornata con le tendenze del mercato.

Molte organizzazioni si affidano a numerose soluzioni software e app per aumentare la produttività e migliorare l’esperienza del cliente. Tuttavia, queste app e soluzioni sono soggette a vulnerabilità che possono esporre la loro organizzazione a un attacco informatico.

Per salvaguardare la tua organizzazione da questi rischi, devi implementare un solido programma di gestione delle vulnerabilità come parte della tua strategia complessiva di gestione del rischio IT.

La gestione delle vulnerabilità comporta l’identificazione, la valutazione, la gestione e la segnalazione delle violazioni della sicurezza nei sistemi, nel software e nelle soluzioni in esecuzione su di essi.

L’importanza della gestione delle vulnerabilità è cresciuta notevolmente nel tempo e ora è considerata una parte fondamentale della sicurezza di un’organizzazione.

Sommario:

Perché è necessario il software di gestione delle vulnerabilità?

Il software di gestione delle vulnerabilità protegge la tua rete da vulnerabilità note, rendendo difficile per gli aggressori prendere di mira la tua organizzazione.

Il software esegue questa operazione eseguendo la scansione della rete per eventuali problemi di compatibilità del software, aggiornamenti mancanti e difetti software generali. La priorità di riparazione è impostata per le vulnerabilità.

Garantisce inoltre il rispetto di tutti i requisiti normativi e protegge la tua organizzazione da qualsiasi multa o sanzione imposta da qualsiasi autorità di regolamentazione per il mancato rispetto di qualsiasi disposizione. Ti aiuta a risparmiare denaro e reputazione della tua organizzazione.

Come funziona il software di gestione delle vulnerabilità?

L’utilizzo del software di gestione delle vulnerabilità aiuta le aziende ad automatizzare il processo di gestione delle vulnerabilità attraverso le loro applicazioni e la rete.

Usano diversi strumenti per identificare e segnalare le vulnerabilità nei sistemi dell’organizzazione.

Una volta scoperte queste vulnerabilità, il rischio ad esse associato viene valutato in vari contesti per decidere la migliore linea d’azione.

Questi strumenti software aiutano le aziende a dare la priorità al controllo dei potenziali rischi per la sicurezza dell’infrastruttura di sicurezza dell’organizzazione.

Non dovresti confonderli con antivirus o firewall. Sono reattivi e gestiscono le minacce quando si verificano. Tuttavia, il software di gestione delle vulnerabilità è proattivo.

Fasi del ciclo di vita della gestione delle vulnerabilità

Il processo di gestione delle vulnerabilità prevede i seguenti passaggi:

#1. Alla scoperta delle vulnerabilità

Il primo passo per trovare una vulnerabilità è scansionare la tua rete e condurre una valutazione della vulnerabilità. Questo passaggio consente di identificare le configurazioni errate e gli errori di codifica che possono sfruttare un’applicazione/sistema. Una volta che sei a conoscenza delle possibili vulnerabilità, è il momento di valutarle.

#2. Dai la priorità alle risorse

Non tutte le vulnerabilità sono simili. Inoltre, anche il trattamento per ciascuno di essi è diverso. Per quanto ne sai, le vulnerabilità più critiche potrebbero essere arretrate, non solo scoperte di recente.

Per mappare i livelli di gravità di queste vulnerabilità, è possibile assegnare una scheda di valutazione del rischio per dare priorità a quale vulnerabilità affrontare per prima.

#3. Trattare le vulnerabilità

Dopo aver scoperto e assegnato la priorità alle vulnerabilità, è il momento di agire. In questa fase, si inizia implementando una procedura di gestione delle patch. Pubblicalo, il tuo team di ingegneri riparerà e testerà ogni vulnerabilità.

La soluzione potrebbe essere sia a breve che a lungo termine.

#4. Segnalazione di vulnerabilità

È fondamentale compilare i dati raccolti durante i passaggi precedenti e presentare queste informazioni in modo documentato. I tuoi rapporti di valutazione della vulnerabilità dovrebbero essere personalizzati per diversi tipi di pubblico in base alla loro necessità di dettagli tecnici. Mentre la direzione desidera che vengano comunicate le tendenze di alto livello, i team di sicurezza hanno bisogno di report chiari per facilitare una correzione agevole.

#5. Migliora i tuoi sforzi

Dopo aver intrapreso le azioni necessarie per eliminare queste vulnerabilità, un passo importante è migliorare i tuoi sforzi. Ti aiuta a identificare quali metodi hanno funzionato bene e quali no.

La valutazione dei risultati può determinare miglioramenti a lungo termine e quindi essere utilizzata per esigenze di bilancio.

Caratteristiche principali di un software di gestione delle vulnerabilità

Puoi scegliere il software di gestione delle vulnerabilità in base ai requisiti di sicurezza e alle funzionalità che forniscono. Qui, abbiamo compilato un elenco delle funzionalità più importanti per aiutarti a selezionare il miglior software di gestione delle vulnerabilità:

Ambito e copertura

La caratteristica fondamentale del software di gestione delle vulnerabilità è l’ambito e la copertura. La vitalità e l’efficienza della scansione sono determinate dalla sua area di portata e copertura. Puoi garantire quanto segue:

Precisione

Il software di gestione delle vulnerabilità ti offre la flessibilità di eseguire scansioni regolari e dovrebbe anche essere fornito con POC (richiesta di fornire prove di prove) insieme ad altri servizi richiesti.

Le aziende sperimenteranno un significativo miglioramento della produttività ottenendo una giustificazione più approfondita e escludendo i falsi positivi prima di affidare agli sviluppatori il compito di riparare una vulnerabilità segnalata.

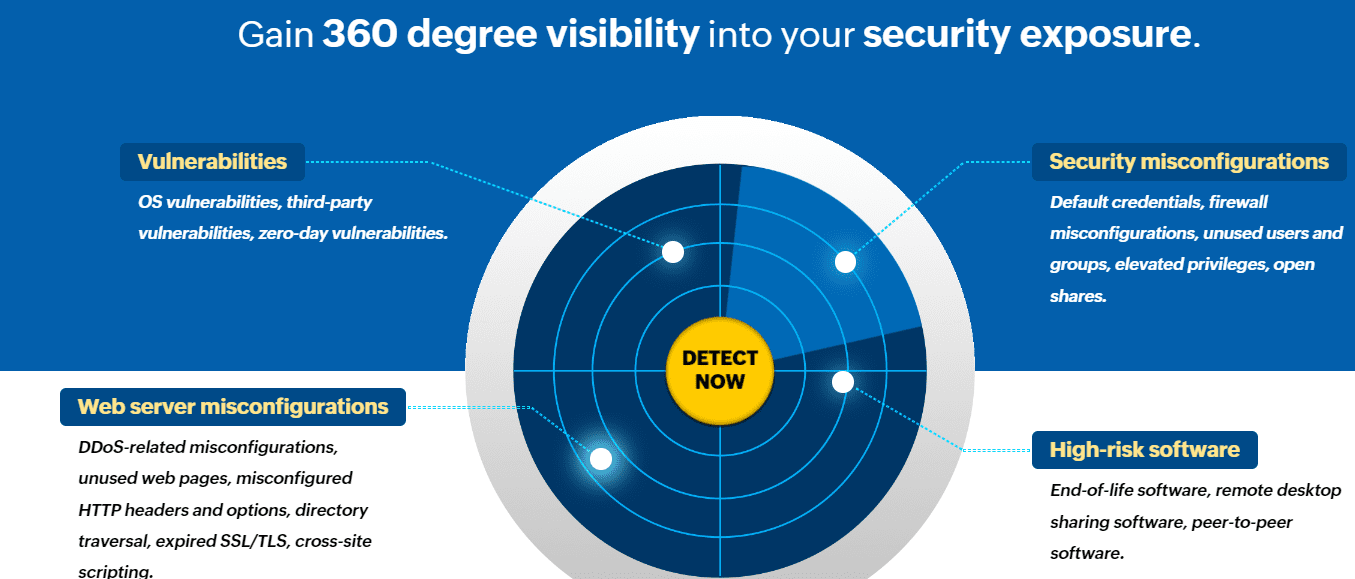

Rapporti correttivi

La funzione di segnalazione in qualsiasi applicazione di gestione delle vulnerabilità è fondamentale. Ti offre una panoramica a 360 gradi della sicurezza dei tuoi beni. Puoi persino generare informazioni dettagliate sulle vulnerabilità menzionate nel rapporto.

La funzione di segnalazione di solito copre i seguenti dettagli:

Punteggio di rischio complessivo

La scansione delle risorse organizzative aiuta le aziende a identificare dove esistono determinate vulnerabilità. Tuttavia, è importante trovare un equilibrio tra le priorità di rischio e le risorse esistenti prima di intraprendere qualsiasi azione.

Il software di gestione delle vulnerabilità con questa funzionalità evidenzia i punteggi di rischio in tre categorie: basso, medio e critico.

I punteggi di rischio vengono assegnati in base al volume e alla gravità delle vulnerabilità identificate nelle tue applicazioni e reti.

Valutazione politica

Rafforzare la tua rete è importante quanto identificare e correggere le vulnerabilità. La scansione delle vulnerabilità include anche policy integrate, che ti aiutano a confrontare la tua infrastruttura di sicurezza rispetto a standard di settore come OWASP Top 10, SANS 25 e WASC, tra gli altri.

Puoi anche aggiungere controlli personalizzati per mitigare i rischi esclusivi del tuo ambiente.

Funzione di autenticazione avanzata

La scansione non autenticata rileva solo certificati scaduti, password deboli e software senza patch. La scelta di un ottimo software di gestione delle vulnerabilità consente di utilizzare funzionalità di autenticazione di facile utilizzo.

Esamina anche le applicazioni protette da password senza registrare le macro di accesso.

Proteggi la tua azienda con le nostre migliori scelte per il miglior software di gestione delle vulnerabilità. Mantieni i tuoi dati al sicuro e protetti con queste soluzioni controllate.

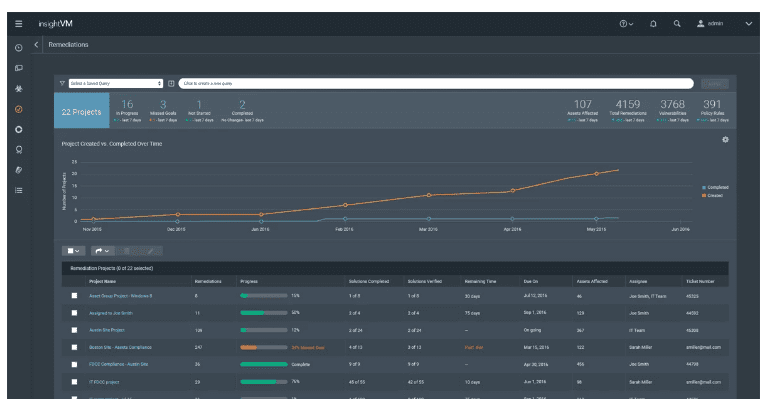

Rapid7 InsightVM

Il software di gestione delle vulnerabilità Rapid7 InsightVM è rinomato per l’identificazione e la valutazione automatica delle vulnerabilità all’interno di un’organizzazione.

Rapid7 InsightVM eccelle nel reporting completo. Visualizza dashboard in tempo reale contenenti tutti i dati sulle vulnerabilità. Con l’aiuto di queste informazioni, il software aiuta a mitigare i rischi in modo da ridurre la loro probabilità di impatto sul sistema.

La soluzione è completamente automatizzata. Raccoglie informazioni vitali sulle vulnerabilità, ottiene rimedi per i difetti rilevati e installa le patch come e quando un amministratore di sistema le approva.

Caratteristiche

- Il rapporto è abbastanza completo e i risultati sono facili da capire.

- Consente di eseguire scansioni basate sulle credenziali.

- Le minacce identificate hanno molti dettagli sulla loro natura e sui piani di mitigazione.

Il prezzo di InsightaVM dipende da no. di beni; il pacchetto minimo parte da 250 asset con $ 2,19/mese o $ 26,25/anno per asset e arriva fino a più di 1250 asset per $ 1,62/mese o $ 19,43/anno per asset.

Qualys VMDR 2.0

La soluzione di gestione delle vulnerabilità Qualys VMDR 2.0 consente di monitorare tutte le risorse IT da un’unica dashboard. Il software raccoglie e analizza in modo proattivo i dati da tali risorse per identificare potenziali vulnerabilità.

Aiuta gli utenti a identificare tempestivamente le minacce e a mitigare il rischio prima che causino danni significativi.

Caratteristiche

- L’interfaccia è abbastanza intuitiva.

- I report sono molto completi e aiutano a identificare rapidamente le vulnerabilità

- Ti aiuta a eseguire scansioni basate sull’indirizzo IP anziché sugli URL

Qualys VMDR 2.0 avvisa gli utenti non appena viene identificata una minaccia in tempo reale, garantendo tempo sufficiente per porre rimedio alla stessa.

Gestisci motore

ManageEngine Vulnerability Manager Plus è uno dei migliori software di gestione delle vulnerabilità in quanto identifica e corregge le vulnerabilità. Essendo un pacchetto di gestione delle vulnerabilità, ManageEngine fornisce scanner di vulnerabilità e gestori di patch e presenta diverse altre utilità.

Mentre la maggior parte degli strumenti software di gestione delle vulnerabilità offre scansioni mensili, ManageEngine esegue scansioni ogni 90 minuti. Dispone inoltre di un gestore di configurazione che riorganizza le impostazioni del dispositivo mal gestite e ne impedisce la modifica.

Caratteristiche

- Esegue la scansione delle vulnerabilità ogni 90 minuti.

- Avvia automaticamente le azioni di riparazione

- Include il Configuration Manager che organizza le impostazioni mal gestite

ManageEngine ha tre pacchetti: Free Edition per PMI fino a 25 computer, Professional ed Enterprise. Professional è per i computer in una rete LAN e Enterprise è per i computer in una rete WAN.

Responsabile delle vulnerabilità in prima linea

Il Frontline Vulnerability Manager di Digital Defense è tra i software di gestione delle vulnerabilità più completi e accurati. Attraverso la sua tecnologia di scansione proprietaria, l’app esegue valutazioni di sicurezza approfondite e assegna priorità e tiene traccia dei risultati, rendendo la sua correzione rapida e semplice.

Caratteristiche

Puoi persino eseguire test di verifica della conformità attraverso l’applicazione e generare etichette automatiche per ogni risorsa. Una volta valutato, affronta le vulnerabilità e genera un report. È possibile creare report personalizzabili sulla vulnerabilità specifica delle risorse e sulla gestione delle patch in base a varie opzioni di filtro.

Flexera

Flexera è un software di gestione delle vulnerabilità basato su SaaS per organizzazioni con sistemi ibridi complessi. Offre la visione più completa e trasparente delle tue risorse IT. Puoi quindi utilizzare questi dati per pianificare il tuo percorso digitale sul cloud, modernizzando i processi aziendali esistenti.

Caratteristiche

- Ideale per organizzazioni di medie e grandi dimensioni.

- Offre approfondimenti sui dati accurati

Lo strumento viene costantemente aggiornato e supporta più architetture cloud. Consente inoltre agli utenti di ottimizzare le entrate nuove e periodiche tramite licenze flessibili, consegna e gestione del ciclo di vita per i diritti di utilizzo dei clienti.

Nesso

Nessus utilizza una strategia di gestione delle vulnerabilità basata sul rischio per trovare e correggere i difetti nella rete, nel sito web e nelle app web del tuo sistema. Ti offre un quadro completo dell’infrastruttura di sistema della tua organizzazione e scansiona ogni angolo per trovare sistematicamente i punti deboli più oscuri.

Questo software di gestione delle vulnerabilità utilizza abilmente le informazioni sulle minacce per prevedere quali vulnerabilità costituiscono un serio rischio per la sicurezza del sistema. Fornisce inoltre analisi cruciali e approfondimenti pratici ai team di sicurezza e agli sviluppatori per aiutarli a ridurre i rischi gravi.

Caratteristiche

- Sono disponibili molte personalizzazioni per soddisfare le esigenze di ciascun utente.

- Offre dati, informazioni e approfondimenti di alta qualità sulle vulnerabilità.

- Copre un’ampia gamma di accuratezza e copertura.

Tenable Nessus ha due piani disponibili, Nessus Expert e Nessus Professional.

Nessus Expert è adatto a sviluppatori, PMI, pen tester e consulenti e il suo prezzo parte da $ 8.838 per un anno. Nessus Professional è progettato per i professionisti della sicurezza e il prezzo parte da $ 4.000 per un anno.

Dispone inoltre di una struttura di supporto anticipato di 24*365 giorni e formazione su richiesta a un costo aggiuntivo.

ViolazioneBlocco

BreachLock è una piattaforma SaaS basata su cloud per la scansione e la valutazione delle vulnerabilità. Aiuta a trovare difetti sfruttabili con i penetration test AWS manuali. È protetto dall’autenticazione a due fattori e non richiede hardware o software aggiuntivo.

Caratteristiche

- Fornisce una panoramica a 360 gradi delle vulnerabilità del sistema

- Il software fornisce soluzioni di test rapido.

- Utilizza i test di penetrazione AWS manuali per identificare i difetti.

Il software di gestione delle vulnerabilità di BreachLock esegue scansioni mensili basate sull’intelligenza artificiale. Inoltre, avvisa gli utenti via e-mail quando viene identificata una vulnerabilità.

Pensieri finali

Una rete non protetta può avere un impatto estremamente dannoso, in particolare per quanto riguarda le violazioni dei dati. Sebbene gli strumenti software antivirus siano una possibile soluzione, sono principalmente reattivi e possono aiutare solo in una certa misura.

I proprietari delle aziende hanno bisogno di soluzioni che siano un passo avanti e possano aiutare a prevenire le minacce alla sicurezza prima di colpire i loro sistemi.

Gli strumenti di gestione delle vulnerabilità ti aiutano a fare esattamente questo. Questi strumenti software consentono ai team di sicurezza di comprendere chiaramente le minacce che stanno affrontando e di utilizzare i rimedi appropriati per risolverle.

Tutti questi strumenti sopra menzionati ti aiutano a ottenere lo stesso risultato. Ci auguriamo che l’elenco sia stato utile e utile per scegliere quale strumento utilizzare per proteggere la propria infrastruttura interna.

Puoi anche esplorare alcuni dei migliori software di gestione delle risorse IT per le piccole e medie imprese.