La consapevolezza della sicurezza informatica personale è diventata una necessità nell’attuale situazione di crescente trasformazione digitale. A livello aziendale o individuale, è necessario proteggere la propria identità, conti, denaro e così via.

In concomitanza con l’aumento del lavoro a distanza insieme alla pandemia di COVID19, sono aumentati gli attacchi informatici e le violazioni. Tuttavia, la maggior parte degli individui e delle aziende non è abbastanza preparata per gli attacchi informatici.

Con i seguenti suggerimenti di base sulla sicurezza informatica personale, questo articolo mira ad aiutarti ad aumentare la tua capacità di proteggerti dalle sofisticate tecniche degli hacker che continuano ad evolversi.

Esploriamo…

Sommario:

# 1. Ruolo dell’autocoscienza e precauzione

Nonostante ciò, i programmatori e i produttori di software sono molto attenti a proteggere gli utenti finali, ma la sicurezza informatica personale è simile alla serratura della porta di casa. Sebbene molti poliziotti si prendano cura di proteggerti, dovresti anche chiudere a chiave la porta di casa da solo. Inoltre, anche la sicurezza informatica è responsabilità di tutti.

Dovresti occuparti di essere aggiornato cognitivamente. La maggior parte dei problemi di sicurezza informatica dipende dall’aggiornamento delle tue conoscenze sulle ultime tendenze di hacking e malware. In molti casi, il successo delle minacce informatiche è dovuto all’ignoranza o alla negligenza di alcuni semplici suggerimenti per la sicurezza.

#2. Comprendere l’identità digitale e la natura del Cyberworld

Su Internet, hai molte identità digitali diverse dalla tua unica identità nel mondo reale. Nel mondo cibernetico, dovresti inserire le tue qualità di identità digitale sotto forma di credenziali per identificarti come proprietario del dispositivo/account, quindi devi proteggere queste credenziali con attenzione. Assomiglia alle credenziali della tua vita reale, al viso, al suono e alla carta d’identità nazionale, ecc.

Quindi, se gli aggressori hanno conosciuto le tue credenziali del cyberworld che di solito possono essere il tuo nome utente e password, sei caduto preda di loro. Avranno accesso ai tuoi messaggi privati e alle tue foto nel tuo account sui social media o ai dettagli del tuo conto bancario e al denaro.

#3. Abilita aggiornamenti di sicurezza automatici

Per il software dei tuoi dispositivi, dal sistema operativo (Windows, Android, Mac, ecc.) all’estensione del browser, dovresti impostare tutte le applicazioni e i software sui tuoi dispositivi sull’opzione di aggiornamento automatico.

L’aggiornamento del software aggiunge nuove funzionalità e consente alle società di software di correggere i bug e rimuovere le vulnerabilità critiche che gli hacker sfruttano per effettuare i loro attacchi.

Nonostante l’orrore generato dall’aumento delle minacce informatiche, aggiornando ogni tuo software, hai quasi la metà del percorso per goderti un computer sicuro e la navigazione in Internet.

Inoltre, devi aggiornare regolarmente le tue applicazioni antivirus e firewall. Questo era noto da molto tempo sui PC, ma è stato recentemente consigliato anche per gli smartphone, anche se i telefoni non rendono ancora obbligatoria l’installazione dell’antivirus come nel sistema operativo Windows.

I vantaggi dell’aggiornamento del software di protezione consistono nel mantenerli con le ultime tendenze degli attacchi informatici. Questo aiuta a proteggere i tuoi dispositivi da nuovi file e virus dannosi in modo efficace e protegge i tuoi dati da attacchi che li danneggiano o li sottraggono.

L’antivirus non è solo per i personal computer ma anche per il business.

#4. Evita di condividere e fare clic su collegamenti sconosciuti

Fare clic in un punto qualsiasi senza indagare sulla legittimità del sito Web o scaricare un allegato senza conoscere il mittente dell’e-mail può causare l’immissione di software dannoso nel dispositivo. Potrebbe essere un URL infetto che causa l’installazione di un ransomware che blocca l’accesso ai tuoi dati a meno che tu non paghi per l’hacker.

Inoltre, si consiglia di installare alcuni plug-in del browser che bloccano il download automatico di qualsiasi script o Java, mentre il contenuto del plug-in flash può ospitare codice dannoso.

Per quanto riguarda la condivisione, non rivelare a nessuno la tua password e le tue informazioni sensibili. Inoltre, quando utilizzi l’autenticazione a più fattori che combina più tipi di credenziali, riconoscimento facciale, impronta digitale, autenticazione basata su SMS sul telefono con un codice monouso, non fornire questo codice SMS a nessuno.

Ad esempio, alcuni attaccanti ti chiedono di dare loro questo codice per unirsi a te per un gruppo Whatsapp, non darglielo.

In generale, gli esperti hanno affermato che la condivisione non si preoccupa, non solo delle tue credenziali, ma anche di gran parte delle tue informazioni personali. Si consiglia di condividere la quantità minima di informazioni personali sui social media. Inoltre, controlla le tue impostazioni sulla privacy su tutti i tuoi account di social media, in particolare su Facebook.

#5. Evita di impostare password facili da scoprire

La password dovrebbe essere facile da ricordare, ma questo la rende facile da scoprire!

Gli aggressori utilizzano un software basato su dizionario per provare tra milioni di possibili e le password più comunemente utilizzate. Si prega di evitare specificamente quelli in alto 200 password facili da scoprire. Inoltre, non utilizzare il tuo nome, cognome, compleanno o cose personali come password; gli hacker possono fare indagini inaspettate sulla tua vita.

Come creare una password facile da ricordare per te e impossibile da scoprire per gli hacker? Sarebbe meglio se tu creassi una password complessa, ma in modo da poterla ricordare. Ad esempio, prendi le prime lettere di alcune virgolette; questo li rende una nuova parola non del dizionario. Quindi modificalo con alcuni numeri e simboli per aumentarne la potenza.

Anche la password dovrebbe essere lunga. E sarebbe utile se utilizzassi una password diversa per ogni accesso diverso, quindi hai bisogno del software Password Manager. Ti basta ricordare una password lunga per tutti i tuoi accessi e si chiama Master Password.

#6. Sii consapevole dei metodi ingannevoli dell’ingegneria sociale

L’ingegneria sociale è usata tipicamente nel marketing e nella politica. Ma nel mondo cibernetico, a volte viene utilizzato per l’hacking e l’inganno. Guadagnando la tua fiducia nel fornire loro alcune delle tue credenziali, ti inducono a violare i tuoi dati. È diventato più facile con lo smartphone.

Recentemente, il numero di attacchi informatici è aumentato dall’utilizzo dello smartphone.

L’inganno dell’ingegneria sociale non si basa sulle vulnerabilità tecnologiche ma sul comportamento umano o degli utenti. L’inganno con l’ingegneria sociale esisteva prima dei computer, ma i computer e gli smartphone lo rendono più facile. Ma non dovremmo aver paura di usare la tecnologia digitale se la comprendiamo veramente.

Per evitare l’ingegneria sociale, sii consapevole di alcuni pregiudizi nascosti. Ad esempio, hai un’email che richiede di rispondere urgentemente entro 24 ore per ottenere il tuo patrimonio e che devi fornire loro la tua password o inviare loro del denaro o la tua password. Qualche altro esempio, quando stanno sfruttando il rispetto di un’autorità come la polizia o il tuo capo per fornire loro la tua password. In tutti i casi, non fornire la password a nessuno.

#7. Installa sempre le tue app da un negozio di software legittimo.

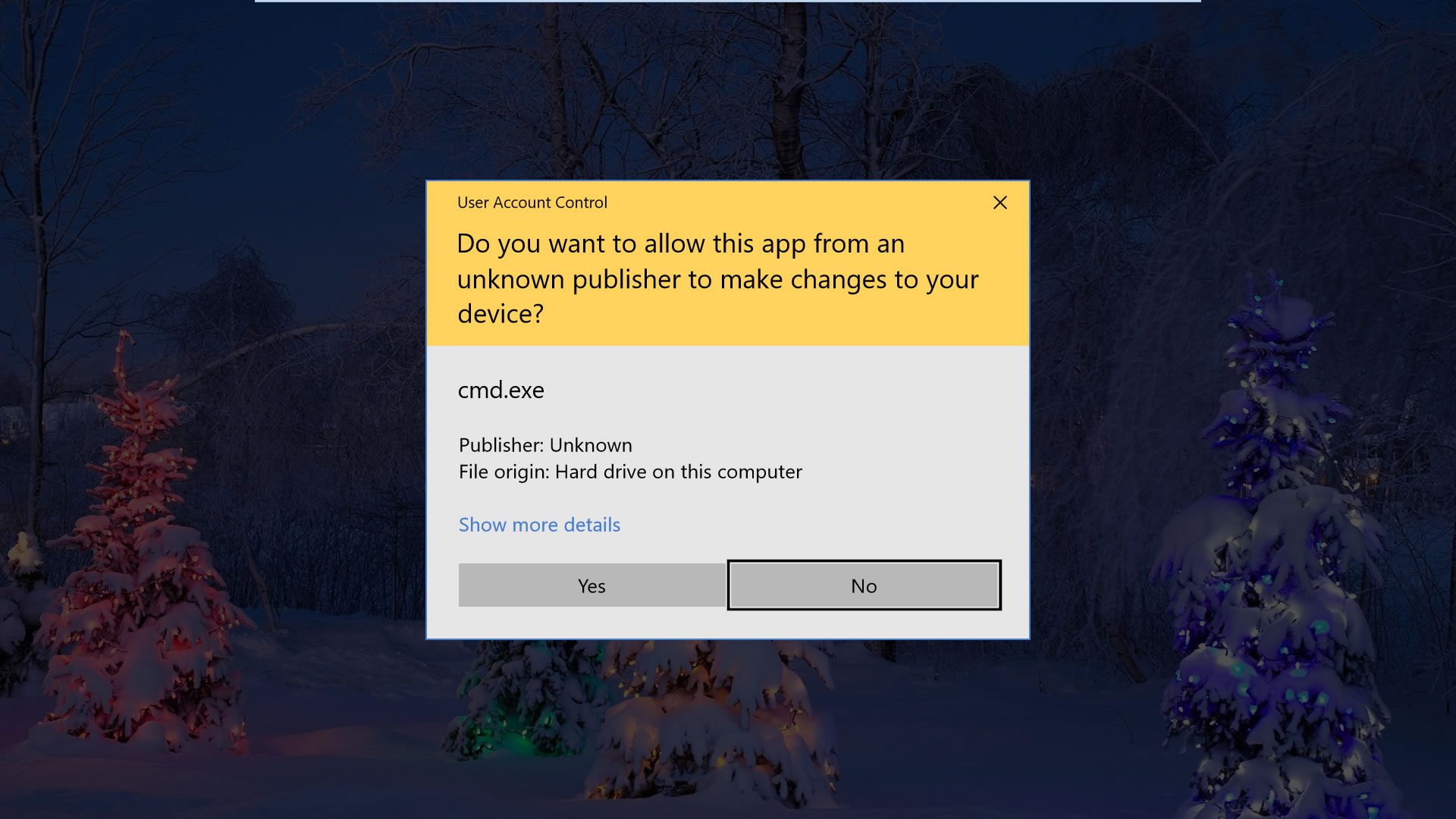

Assicurati di scaricare le tue app e software dai siti Web originali sul computer; evitare quelli modificati o crackati. Quando fai doppio clic sul file di installazione (EXE), sullo schermo di Windows viene visualizzato un messaggio che ti indicherà il nome dell’editore del software.

Se il colore del messaggio è blu e viene indicato il nome dell’editore, va bene. Ma se il nome dell’editore è sconosciuto e il colore del messaggio è giallo, dovresti evitare di installare questo software dell’editore sconosciuto; è forse il malware può danneggiare i tuoi dati.

Per il tuo smartphone, assicurati sempre di installare solo da negozi sicuri legittimi, come Google Play, Samsung Store, App Store. Ed evita di abilitare l’installazione di app da fonti di terze parti.

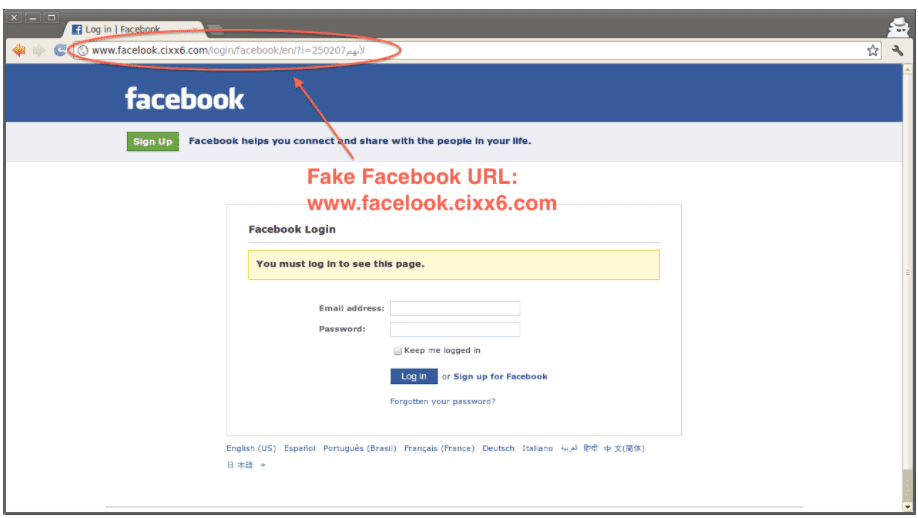

#8. Controllare l’indirizzo e-mail e il nome del dominio di collegamento

Quando ricevi un’e-mail o apri un URL, assicurati del nome di dominio e dell’indirizzo e-mail del mittente. Ad esempio, potresti aprire un URL che appare come un sito Web di Facebook dall’aspetto genuino. Ma se controlli il nome di dominio sopra nella casella del dominio, potresti trovare qualcosa come “facebook.example.com”. Questo non è il nome di dominio originale di Facebook, oppure potresti trovare qualcosa di diverso come facebook.com; avviso qui è una lettera (o) diversa. Lo stesso vale per l’indirizzo email.

Questi domini/indirizzi email falsi mirano a ingannarti e a phishing. Con il falso URL di Facebook, se accedi inserendo il tuo nome utente e password, l’hacker dall’altra parte li prenderà e hackererà il tuo account Facebook. Nel caso dell’e-mail falsa, forse cercano di convincerti a pagare un po’ di soldi o di fornire loro alcune informazioni critiche affermando che provengono dal team di sicurezza di Google o da Paypal, ecc. Quindi, controlla attentamente l’indirizzo del mittente dell’e-mail.

Credito immagine: Prophethacker.com

Credito immagine: Prophethacker.com

#9. Distinguere tra backup e sincronizzazione cloud

Il backup è una procedura di sicurezza vitale anche prima della diffusione di Internet; protegge una copia dei tuoi dati sensibili o anche l’intero sistema e software su un disco esterno o sul cloud. Puoi ripristinare i tuoi dati se sono danneggiati o compromessi da qualche hacker, o anche se solo il dispositivo si arresta in modo anomalo.

Esistono molti software di backup e opzioni hardware e il backup automatico è il migliore. Alcuni funzionano sul tuo dispositivo locale e archiviano il backup su un disco esterno, che non necessita di Internet ad alta velocità.

Alcuni altri caricano i tuoi dati sul cloud, tieni presente che la sincronizzazione del cloud non è un backup; nella sincronizzazione cloud, hai un mirror dei tuoi file e dati. Quindi, quando viene modificato o eliminato dal tuo dispositivo, verrà eliminato anche nel cloud. Ma alcuni servizi cloud ti danno la possibilità di ripristinare i tuoi file.

# 10. Ulteriori informazioni sull’utilizzo del Wi-Fi in modo sicuro

Le persone tendono ad amare l’utilizzo del Wi-Fi pubblico gratuito.

Quando lo usi, tieni presente che è un ambiente fertile in cui gli hacker possono rubare le tue informazioni sensibili o persino accedere al tuo smartphone/laptop. Puoi usarlo per guardare alcuni video o navigare in generale su Internet, ma evita di inserire condizionali di accesso a nessuno dei tuoi account.

In alcuni altri casi avanzati, potresti sorprendere che il tuo smartphone sia ancora connesso al router Wi-Fi di casa anche dopo che sei andato in un luogo lontano da casa tua. Sii molto consapevole; forse è un’altra rete Wi-Fi falsa vicino a te che emula lo stesso nome e password del Wi-Fi di casa. Mira a sfondare il tuo smartphone. Alcune persone potrebbero pensare di essere ancora connesse allo stesso router Wi-Fi domestico in qualche modo, ma ciò è impossibile per le lunghe distanze.

Conclusione

Ora dovresti aver compreso alcune delle basi personali della sicurezza informatica. Dovresti fare un passo avanti per affrontarli e finché rimani sveglio e aggiorni il tuo strumenti di sicurezza e sensibilizzazionesei per lo più sul sicuro.